├── .gitignore

├── .readthedocs.yaml

├── .vscode

└── settings.json

├── Makefile

├── README.md

├── conf.py

├── index.rst

├── make.bat

├── requirements.txt

└── source

├── .readthdocs.yaml

├── Authentication_Authorization_Accounting

├── Certificates

│ ├── content.md

│ └── index.rst

├── Dot1X

│ ├── content.md

│ └── index.rst

├── HotSpot

│ ├── Hotspot_customisation.md

│ ├── content.md

│ └── index.rst

├── PPP_AAA

│ ├── content.md

│ └── index.rst

├── RADIUS

│ ├── content.md

│ └── index.rst

├── User

│ ├── content.md

│ └── index.rst

├── User_Manager

│ ├── content.md

│ └── index.rst

└── index.rst

├── Bridging_and_Switching

├── Bridging_and_Switching_Case_Studies

│ ├── Basic_VLAN_switching.md

│ ├── Bridge_IGMP_MLD_snooping.md

│ ├── Bridge_VLAN_Table.md

│ ├── CRS1xx_2xx_series_switches_examples.md

│ ├── CRS3xx_CRS5xx_CCR2116_CCR2216_VLANs_with_Bonds.md

│ ├── Controller_Bridge_and_Port_Extender.md

│ ├── Layer2_misconfiguration.md

│ ├── Loop_Protect.md

│ ├── Spanning_Tree_Protocol.md

│ ├── WMM_and_VLAN_priority.md

│ ├── Wireless_VLAN_Trunk.md

│ └── index.rst

├── CRS1xx_2xx_series_switches

│ ├── content.md

│ └── index.rst

├── CRS3xx_CRS5xx_CCR2116_CCR2216_switch_chip_features

│ ├── content.md

│ └── index.rst

├── L3_Hardware_Offloading

│ ├── content.md

│ └── index.rst

├── Switch_Chip_Features

│ ├── content.md

│ └── index.rst

├── VLAN

│ ├── content.md

│ └── index.rst

├── VXLAN

│ ├── content.md

│ └── index.rst

├── content.md

└── index.rst

├── Diagnostics_monitoring_and_troubleshooting

├── Bandwidth_Test

│ ├── content.md

│ └── index.rst

├── Detect_Internet

│ ├── content.md

│ └── index.rst

├── Dynamic_DNS

│ ├── content.md

│ └── index.rst

├── Graphing

│ ├── content.md

│ └── index.rst

├── Health

│ ├── content.md

│ └── index.rst

├── IP_Scan

│ ├── content.md

│ └── index.rst

├── Interface_stats_and_monitor-traffic

│ ├── content.md

│ └── index.rst

├── Log

│ ├── content.md

│ └── index.rst

├── Netwatch

│ ├── content.md

│ └── index.rst

├── Packet_Sniffer

│ ├── content.md

│ └── index.rst

├── Ping

│ ├── content.md

│ └── index.rst

├── Profiler

│ ├── content.md

│ └── index.rst

├── Resource

│ ├── content.md

│ └── index.rst

├── SNMP

│ ├── content.md

│ └── index.rst

├── Speed_Test

│ ├── content.md

│ └── index.rst

├── Torch

│ ├── content.md

│ └── index.rst

├── Traceroute

│ ├── content.md

│ └── index.rst

├── Traffic_Flow

│ ├── content.md

│ └── index.rst

├── Traffic_Generator

│ ├── content.md

│ └── index.rst

├── Watchdog

│ ├── content.md

│ └── index.rst

└── index.rst

├── Extended_features

├── Container

│ ├── Container-ThingsBoard_MQTT_HTTP_server.md

│ ├── Container-freeradius_server.md

│ ├── content.md

│ └── index.rst

├── ROSE-storage

│ ├── content.md

│ └── index.rst

├── SMB

│ ├── content.md

│ └── index.rst

├── UPS

│ ├── content.md

│ └── index.rst

├── Wake_on_LAN

│ ├── content.md

│ └── index.rst

└── index.rst

├── Firewall_and_Quality_of_Service

├── Address-lists

│ ├── content.md

│ └── index.rst

├── Connection_tracking

│ ├── content.md

│ └── index.rst

├── Filter

│ ├── content.md

│ └── index.rst

├── Firewall_and_QoS_Case_Studies

│ ├── Basic_Concepts.md

│ ├── Connection_rate.md

│ ├── Packet_Flow_in_RouterOS.md

│ ├── SYN_DoS_DDoS_Protection.md

│ ├── Securing_your_router

│ │ ├── Bruteforce_prevention.md

│ │ ├── Building_Advanced_Firewall.md

│ │ ├── Building_Your_First_Firewall.md

│ │ ├── Port_knocking.md

│ │ ├── content.md

│ │ └── index.rst

│ ├── content.md

│ └── index.rst

├── IP_packing

│ ├── content.md

│ └── index.rst

├── Kid_Control

│ ├── content.md

│ └── index.rst

├── Layer7

│ ├── content.md

│ └── index.rst

├── Mangle

│ ├── content.md

│ └── index.rst

├── NAT

│ ├── content.md

│ └── index.rst

├── Queues

│ ├── HTB_Hierarchical_Token_Bucket.md

│ ├── PCQ_example.md

│ ├── QoS_with_Switch_Chip.md

│ ├── Queue_Burst.md

│ ├── Queue_size.md

│ ├── content.md

│ └── index.rst

├── RAW

│ ├── content.md

│ └── index.rst

├── UPnP

│ ├── content.md

│ └── index.rst

└── index.rst

├── Getting_started

├── Backup

│ ├── content.md

│ └── index.rst

├── Cloud_Hosted_Router

│ ├── CHR_ProxMox_installation.md

│ ├── CHR_Vultr_installation.md

│ ├── content.md

│ └── index.rst

├── Configuration_Management

│ ├── Default_configurations.md

│ ├── content.md

│ └── index.rst

├── Console

│ ├── content.md

│ └── index.rst

├── First_Time_Configuration

│ ├── content.md

│ └── index.rst

├── Netinstall

│ ├── content.md

│ └── index.rst

├── Reset_Button

│ ├── content.md

│ └── index.rst

├── RouterBOOT

│ ├── content.md

│ └── index.rst

├── RouterOS_license_keys

│ ├── content.md

│ └── index.rst

├── Software_Specifications

│ ├── Feature_support_based_on_architecture.md

│ ├── content.md

│ └── index.rst

├── Supout.rif

│ ├── content.md

│ └── index.rst

├── Upgrading_and_installation

│ ├── Packages.md

│ ├── content.md

│ └── index.rst

├── Upgrading_to_v7

│ ├── content.md

│ └── index.rst

└── index.rst

├── Hardware

├── Disks

│ ├── content.md

│ └── index.rst

├── Grounding

│ ├── content.md

│ └── index.rst

├── LCD_Touchscreen

│ ├── content.md

│ └── index.rst

├── LEDs

│ ├── content.md

│ └── index.rst

├── MTU_in_RouterOS

│ ├── content.md

│ └── index.rst

├── Peripherals

│ ├── content.md

│ └── index.rst

├── PoE-Out

│ ├── content.md

│ └── index.rst

├── Ports

│ ├── content.md

│ └── index.rst

├── Product_Naming

│ ├── content.md

│ └── index.rst

├── RouterBOARD

│ ├── content.md

│ └── index.rst

└── index.rst

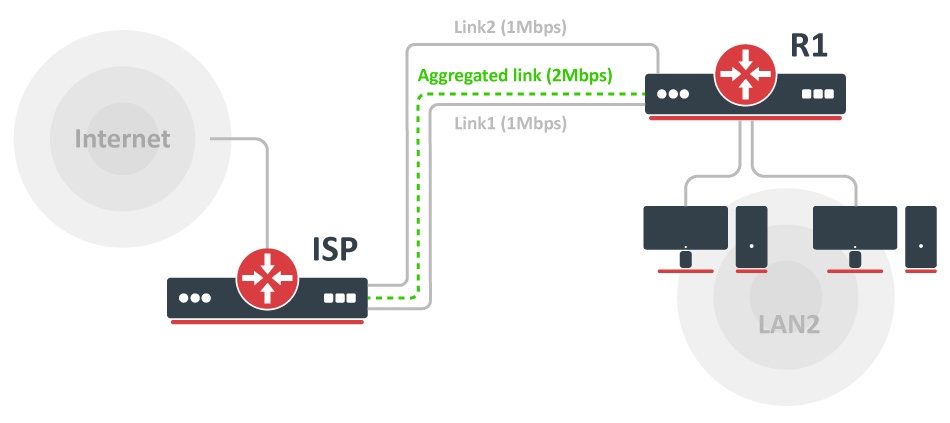

├── High_Availability_Solutions

├── Bonding

│ ├── content.md

│ └── index.rst

├── HA_Case_Studies

│ ├── Bonding_Examples.md

│ ├── VRRP_Configuration_Examples.md

│ └── index.rst

├── Load_Balancing

│ ├── Bonding_Load_Balancing.md

│ ├── Failover_WAN_Backup.md

│ ├── Firewall_Marking.md

│ ├── Per_connection_classifier.md

│ ├── content.md

│ └── index.rst

├── Multi-chassis_Link_Aggregation_Group

│ ├── content.md

│ └── index.rst

├── VRRP

│ ├── content.md

│ └── index.rst

└── index.rst

├── IPv4_and_IPv6_Fundamentals

├── IP_Addressing

│ ├── content.md

│ └── index.rst

├── IP_Pools

│ ├── content.md

│ └── index.rst

├── IP_Routing

│ ├── content.md

│ └── index.rst

├── IP_Settings

│ ├── content.md

│ └── index.rst

├── IPv6_Neighbor_Discovery

│ ├── content.md

│ └── index.rst

├── content.md

└── index.rst

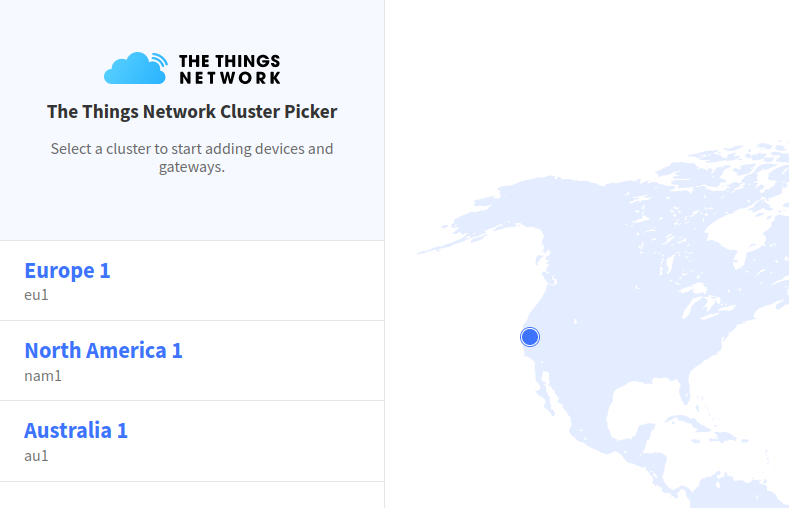

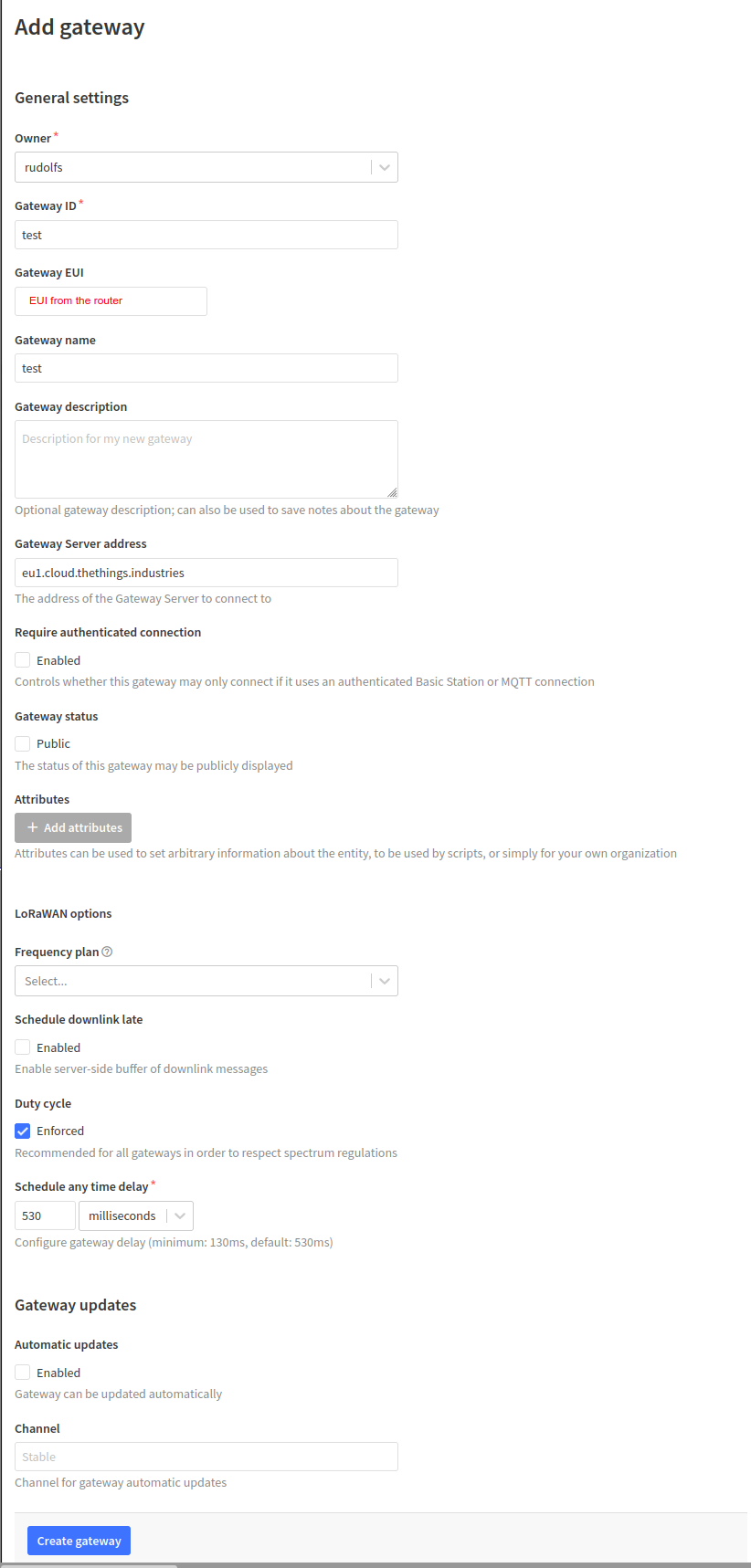

├── Internet_of_Things

├── Bluetooth

│ ├── Bluetooth_tag-tracking_using_MQTT_and_ThingsBoard.md

│ ├── content.md

│ └── index.rst

├── GPIO

│ ├── content.md

│ └── index.rst

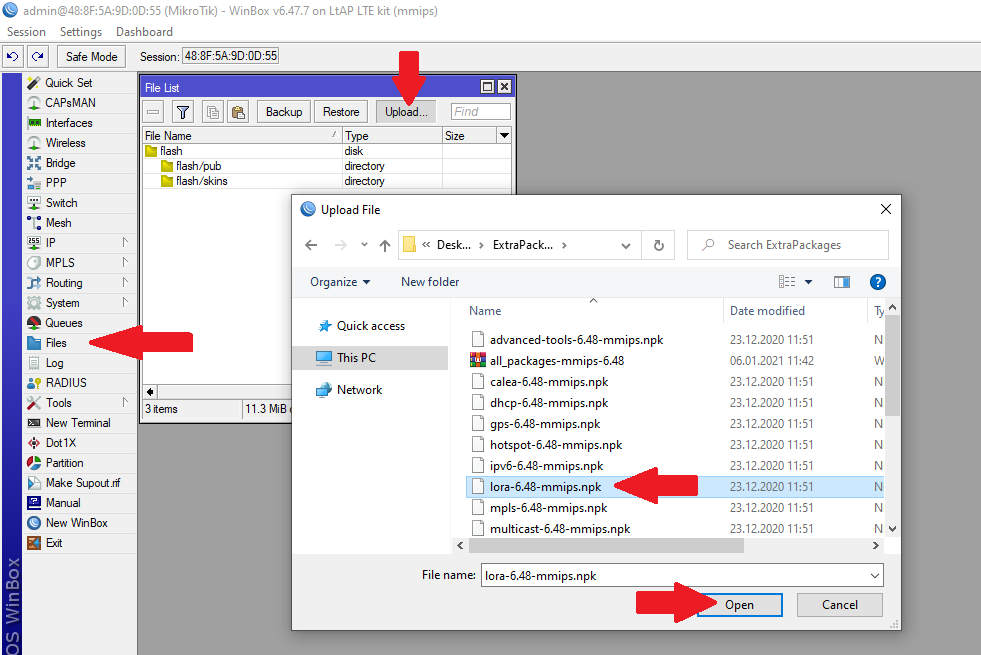

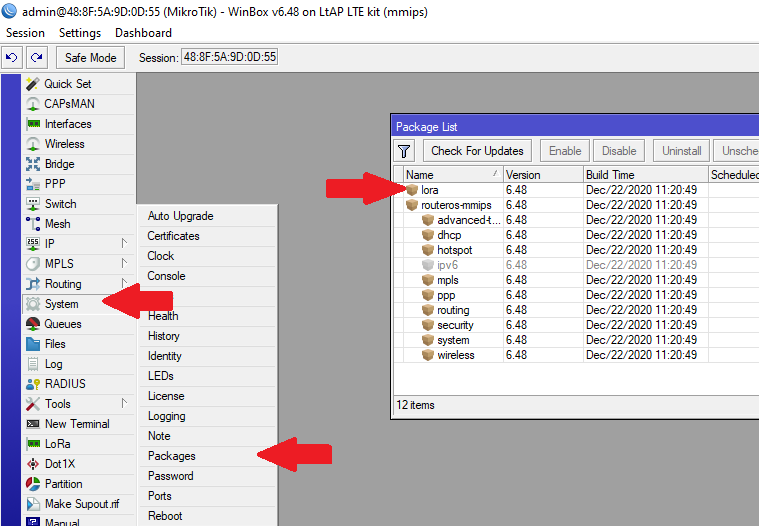

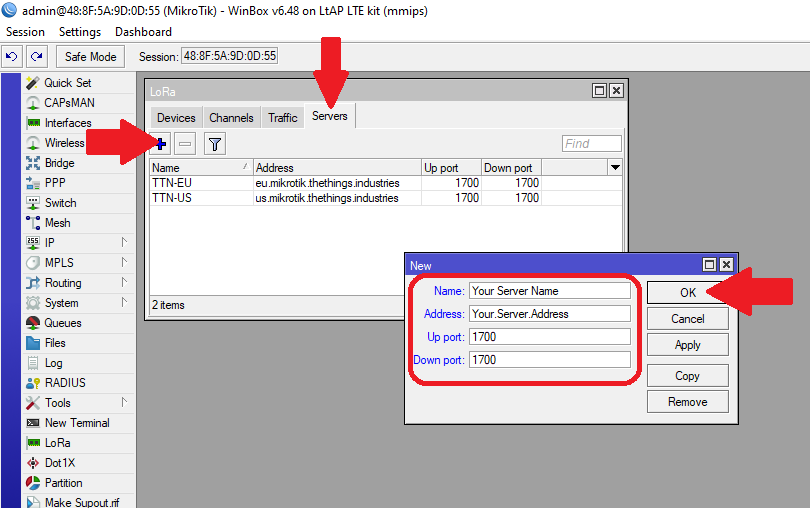

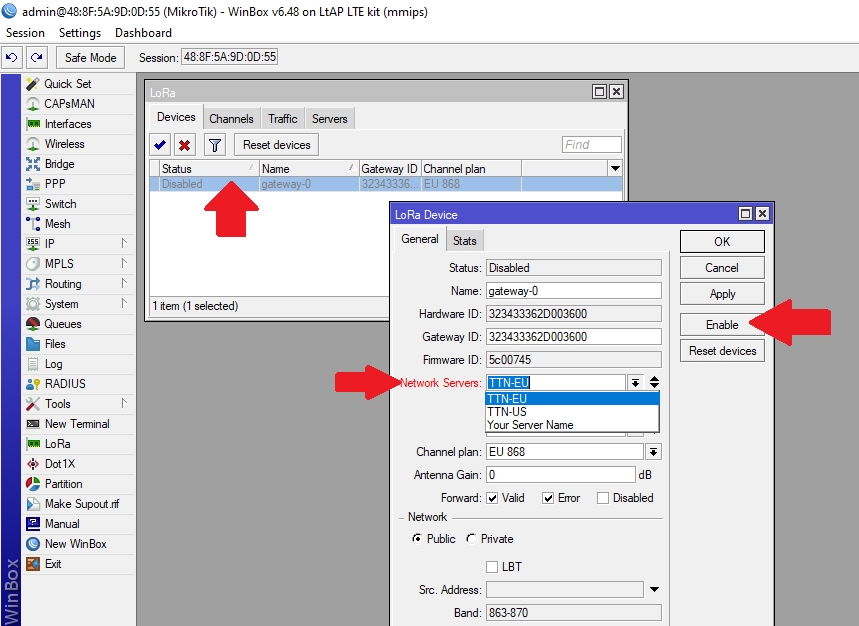

├── Lora

│ ├── General_Properties.md

│ ├── Step_by_step_installation.md

│ ├── The_Things_Network.md

│ ├── The_Things_Stack.md

│ └── index.rst

├── MQTT

│ ├── MQTT_and_ThingsBoard_configuration.md

│ ├── content.md

│ └── index.rst

└── index.rst

├── Management_tools

├── API

│ ├── Python3_Example.md

│ ├── content.md

│ └── index.rst

├── Branding

│ ├── content.md

│ └── index.rst

├── Command_Line_Interface

│ ├── content.md

│ └── index.rst

├── Flashfig

│ ├── content.md

│ └── index.rst

├── MAC_server

│ ├── content.md

│ └── index.rst

├── MikroTik_mobile_app

│ ├── content.md

│ └── index.rst

├── Quick_Set

│ ├── content.md

│ └── index.rst

├── REST_API

│ ├── content.md

│ └── index.rst

├── RoMON

│ ├── content.md

│ └── index.rst

├── SSH

│ ├── content.md

│ └── index.rst

├── Serial_Console

│ ├── content.md

│ └── index.rst

├── TR-069

│ ├── content.md

│ └── index.rst

├── Webfig

│ ├── content.md

│ └── index.rst

├── Winbox

│ ├── content.md

│ └── index.rst

└── index.rst

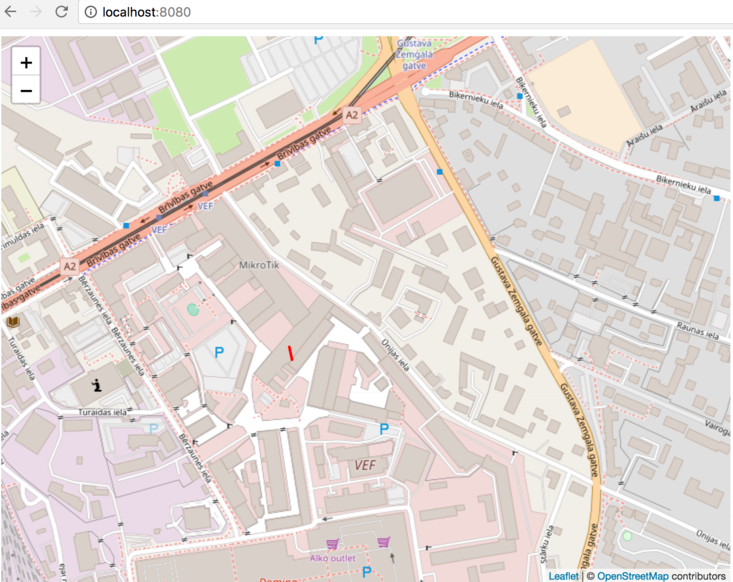

├── Mobile_Networking

├── GPS

│ ├── GPS-tracking_using_HTTP_POST.md

│ ├── GPS-tracking_using_MQTT_and_ThingsBoard.md

│ ├── content.md

│ └── index.rst

├── LTE

│ ├── content.md

│ └── index.rst

├── PPP

│ ├── content.md

│ └── index.rst

├── SMS

│ ├── content.md

│ └── index.rst

└── index.rst

├── Multi_Protocol_Label_Switching

├── EXP_bit_behaviour

│ ├── content.md

│ └── index.rst

├── LDP

│ ├── content.md

│ └── index.rst

├── MPLS_Case_Studies

│ ├── content.md

│ └── index.rst

├── MPLS_MTU_Forwarding_and_Label_Bindings

│ ├── content.md

│ └── index.rst

├── MPLS_Reference

│ ├── content.md

│ └── index.rst

├── Mpls_Overview

│ ├── content.md

│ └── index.rst

├── Traffic_Eng

│ ├── content.md

│ └── index.rst

├── VPLS

│ ├── content.md

│ └── index.rst

└── index.rst

├── Network_Management

├── ARP

│ ├── content.md

│ └── index.rst

├── Cloud

│ ├── content.md

│ └── index.rst

├── DHCP

│ ├── content.md

│ └── index.rst

├── DNS

│ ├── content.md

│ └── index.rst

├── Proxy

│ ├── content.md

│ └── index.rst

└── index.rst

├── Routing

├── BGP

│ ├── content.md

│ └── index.rst

├── Moving_from_ROSv6_to_v7_with_examples

│ ├── content.md

│ └── index.rst

├── Multicast

│ ├── Group_Management_Protocol.md

│ ├── IGMP_Proxy.md

│ ├── PIM-SM.md

│ ├── content.md

│ └── index.rst

├── OSPF

│ ├── content.md

│ └── index.rst

├── Policy_Routing

│ ├── content.md

│ └── index.rst

├── RIP

│ ├── content.md

│ └── index.rst

├── RPKI

│ ├── content.md

│ └── index.rst

├── Route_Selection_and_Filters

│ ├── content.md

│ └── index.rst

├── Routing_Debugging_Tools

│ ├── content.md

│ └── index.rst

├── Routing_Protocol_Multi-core_Support

│ ├── content.md

│ └── index.rst

├── Routing_Protocol_Overview

│ ├── content.md

│ └── index.rst

├── Routing_Reference

│ ├── content.md

│ └── index.rst

├── Virtual_Routing_and_Forwarding

│ ├── content.md

│ └── index.rst

└── index.rst

├── Scripts

├── Example

│ ├── content.md

│ └── index.rst

├── content.md

└── index.rst

├── System_Information_and_Utilities

├── Clock

│ ├── content.md

│ └── index.rst

├── Device-mode

│ ├── content.md

│ └── index.rst

├── E-mail

│ ├── content.md

│ └── index.rst

├── Fetch

│ ├── content.md

│ └── index.rst

├── Files_and_Backups

│ ├── content.md

│ └── index.rst

├── Identity

│ ├── content.md

│ └── index.rst

├── Interface_Lists

│ ├── content.md

│ └── index.rst

├── NTP

│ ├── content.md

│ └── index.rst

├── Neighbor_discovery

│ ├── content.md

│ └── index.rst

├── Note

│ ├── content.md

│ └── index.rst

├── Partitions

│ ├── content.md

│ └── index.rst

├── Precision_Time_Protocol

│ ├── content.md

│ └── index.rst

├── Scheduler

│ ├── content.md

│ └── index.rst

├── Services

│ ├── content.md

│ └── index.rst

├── TFTP

│ ├── content.md

│ └── index.rst

└── index.rst

├── Virtual_Private_Networks

├── 6to4

│ ├── content.md

│ └── index.rst

├── EoIP

│ ├── content.md

│ └── index.rst

├── GRE

│ ├── content.md

│ └── index.rst

├── IPIP

│ ├── content.md

│ └── index.rst

├── IPsec

│ ├── IKEv2_EAP_between_NordVPN_and_RouterOS.md

│ ├── content.md

│ └── index.rst

├── L2TP

│ ├── LAC_and_LNS_setup_with_Cisco_as_LAC.md

│ ├── content.md

│ └── index.rst

├── OpenVPN

│ ├── content.md

│ └── index.rst

├── PPPoE

│ ├── IPv6_PD_over_PPP.md

│ ├── MLPPP_over_single_and_multiple_links.md

│ ├── content.md

│ └── index.rst

├── PPTP

│ ├── content.md

│ └── index.rst

├── SSTP

│ ├── content.md

│ └── index.rst

├── WireGuard

│ ├── content.md

│ └── index.rst

├── ZeroTier

│ ├── content.md

│ └── index.rst

└── index.rst

├── Wired_Connections

├── Ethernet

│ ├── content.md

│ └── index.rst

├── PWR_Line

│ ├── content.md

│ └── index.rst

└── index.rst

├── Wireless

├── CAPsMAN

│ ├── AP_Controller.md

│ ├── content.md

│ └── index.rst

├── HWMPplus

│ ├── content.md

│ └── index.rst

├── Interworking_Profiles

│ ├── content.md

│ └── index.rst

├── Nv2

│ ├── content.md

│ └── index.rst

├── Spectral_scan

│ ├── content.md

│ └── index.rst

├── W60G

│ ├── Distance_guide.md

│ ├── Fail-over_PtMP_CLI_example.md

│ ├── Fail-over_PtP_CLI_example.md

│ ├── Fail-over_PtP_GUI_example.md

│ ├── PtP_CLI_example.md

│ ├── PtP_GUI_example.md

│ ├── content.md

│ └── index.rst

├── WifiWave2

│ ├── content.md

│ └── index.rst

├── Wireless_Case_Studies

│ ├── CAPsMAN_with_VLANs.md

│ ├── Enterprise_wireless_security_with_User_Manager_v5.md

│ ├── VLANs_on_Wireless.md

│ ├── Wireless_Station_Modes.md

│ ├── Wireless_Troubleshooting.md

│ ├── content.md

│ └── index.rst

├── Wireless_Interface

│ ├── content.md

│ └── index.rst

└── index.rst

├── api.rst

├── conf.py

├── index.rst

└── translation.md

/.gitignore:

--------------------------------------------------------------------------------

1 |

2 | # Created by https://www.toptal.com/developers/gitignore/api/python,jupyternotebooks

3 | # Edit at https://www.toptal.com/developers/gitignore?templates=python,jupyternotebooks

4 |

5 | ### JupyterNotebooks ###

6 | # gitignore template for Jupyter Notebooks

7 | # website: http://jupyter.org/

8 |

9 | .ipynb_checkpoints

10 | */.ipynb_checkpoints/*

11 |

12 | # IPython

13 | profile_default/

14 | ipython_config.py

15 |

16 | # Remove previous ipynb_checkpoints

17 | # git rm -r .ipynb_checkpoints/

18 |

19 | ### Python ###

20 | # Byte-compiled / optimized / DLL files

21 | __pycache__/

22 | *.py[cod]

23 | *$py.class

24 |

25 | # C extensions

26 | *.so

27 |

28 | # Distribution / packaging

29 | .Python

30 | build/

31 | develop-eggs/

32 | dist/

33 | downloads/

34 | eggs/

35 | .eggs/

36 | lib/

37 | lib64/

38 | parts/

39 | sdist/

40 | var/

41 | wheels/

42 | share/python-wheels/

43 | *.egg-info/

44 | .installed.cfg

45 | *.egg

46 | MANIFEST

47 |

48 | # PyInstaller

49 | # Usually these files are written by a python script from a template

50 | # before PyInstaller builds the exe, so as to inject date/other infos into it.

51 | *.manifest

52 | *.spec

53 |

54 | # Installer logs

55 | pip-log.txt

56 | pip-delete-this-directory.txt

57 |

58 | # Unit test / coverage reports

59 | htmlcov/

60 | .tox/

61 | .nox/

62 | .coverage

63 | .coverage.*

64 | .cache

65 | nosetests.xml

66 | coverage.xml

67 | *.cover

68 | *.py,cover

69 | .hypothesis/

70 | .pytest_cache/

71 | cover/

72 |

73 | # Translations

74 | *.mo

75 | *.pot

76 |

77 | # Django stuff:

78 | *.log

79 | local_settings.py

80 | db.sqlite3

81 | db.sqlite3-journal

82 |

83 | # Flask stuff:

84 | instance/

85 | .webassets-cache

86 |

87 | # Scrapy stuff:

88 | .scrapy

89 |

90 | # Sphinx documentation

91 | _build/

92 |

93 | # PyBuilder

94 | .pybuilder/

95 | target/

96 |

97 | # Jupyter Notebook

98 |

99 | # IPython

100 |

101 | # pyenv

102 | # For a library or package, you might want to ignore these files since the code is

103 | # intended to run in multiple environments; otherwise, check them in:

104 | # .python-version

105 |

106 | # pipenv

107 | # According to pypa/pipenv#598, it is recommended to include Pipfile.lock in version control.

108 | # However, in case of collaboration, if having platform-specific dependencies or dependencies

109 | # having no cross-platform support, pipenv may install dependencies that don't work, or not

110 | # install all needed dependencies.

111 | #Pipfile.lock

112 |

113 | # PEP 582; used by e.g. github.com/David-OConnor/pyflow

114 | __pypackages__/

115 |

116 | # Celery stuff

117 | celerybeat-schedule

118 | celerybeat.pid

119 |

120 | # SageMath parsed files

121 | *.sage.py

122 |

123 | # Environments

124 | .env

125 | .venv

126 | env/

127 | venv/

128 | ENV/

129 | env.bak/

130 | venv.bak/

131 |

132 | # Spyder project settings

133 | .spyderproject

134 | .spyproject

135 |

136 | # Rope project settings

137 | .ropeproject

138 |

139 | # mkdocs documentation

140 | /site

141 |

142 | # mypy

143 | .mypy_cache/

144 | .dmypy.json

145 | dmypy.json

146 |

147 | # Pyre type checker

148 | .pyre/

149 |

150 | # pytype static type analyzer

151 | .pytype/

152 |

153 | # Cython debug symbols

154 | cython_debug/

155 |

156 | # End of https://www.toptal.com/developers/gitignore/api/python,jupyternotebooks

157 |

--------------------------------------------------------------------------------

/.readthedocs.yaml:

--------------------------------------------------------------------------------

1 | # Read the Docs configuration file for Sphinx projects

2 | # See https://docs.readthedocs.io/en/stable/config-file/v2.html for details

3 |

4 | # Required

5 | version: 2

6 |

7 | # Set the OS, Python version and other tools you might need

8 | build:

9 | os: ubuntu-22.04

10 | tools:

11 | python: "3.12"

12 | # You can also specify other tool versions:

13 | # nodejs: "20"

14 | # rust: "1.70"

15 | # golang: "1.20"

16 |

17 | # Build documentation in the "docs/" directory with Sphinx

18 | sphinx:

19 | configuration: ./conf.py

20 | # You can configure Sphinx to use a different builder, for instance use the dirhtml builder for simpler URLs

21 | #builder: "html"

22 | # Fail on all warnings to avoid broken references

23 | #fail_on_warning: true

24 |

25 | # Optionally build your docs in additional formats such as PDF and ePub

26 | # formats:

27 | # - pdf

28 | # - epub

29 |

30 | # Optional but recommended, declare the Python requirements required

31 | # to build your documentation

32 | # See https://docs.readthedocs.io/en/stable/guides/reproducible-builds.html

33 | python:

34 | install:

35 | - requirements: ./requirements.txt

36 |

--------------------------------------------------------------------------------

/.vscode/settings.json:

--------------------------------------------------------------------------------

1 | {

2 | "MicroPython.executeButton": [

3 | {

4 | "text": "▶",

5 | "tooltip": "运行",

6 | "alignment": "left",

7 | "command": "extension.executeFile",

8 | "priority": 3.5

9 | }

10 | ],

11 | "MicroPython.syncButton": [

12 | {

13 | "text": "$(sync)",

14 | "tooltip": "同步",

15 | "alignment": "left",

16 | "command": "extension.execute",

17 | "priority": 4

18 | }

19 | ],

20 | "python.autoComplete.extraPaths": [

21 | "/home/leon/.vscode-insiders/extensions/rt-thread.rt-thread-micropython-1.0.11/microExamples/code-completion"

22 | ],

23 | "python.linting.pylintArgs": [

24 | "--init-hook",

25 | "import sys; sys.path.append('/home/leon/.vscode-insiders/extensions/rt-thread.rt-thread-micropython-1.0.11/microExamples/code-completion')"

26 | ],

27 | "python.analysis.extraPaths": [

28 | "/home/leon/.vscode-insiders/extensions/rt-thread.rt-thread-micropython-1.0.11/microExamples/code-completion"

29 | ],

30 | "svn.ignoreMissingSvnWarning": true,

31 | "esbonio.sphinx.confDir": "${workspaceFolder}\\source",

32 | "[python]": {

33 | "editor.defaultFormatter": "ms-python.autopep8"

34 | },

35 | "python.formatting.provider": "none",

36 | "restructuredtext.pythonRecommendation.disabled": true

37 | }

--------------------------------------------------------------------------------

/Makefile:

--------------------------------------------------------------------------------

1 | # Minimal makefile for Sphinx documentation

2 | #

3 |

4 | # You can set these variables from the command line, and also

5 | # from the environment for the first two.

6 | SPHINXOPTS ?=

7 | SPHINXBUILD ?= sphinx-build

8 | SOURCEDIR = source

9 | BUILDDIR = build

10 |

11 | # Put it first so that "make" without argument is like "make help".

12 | help:

13 | @$(SPHINXBUILD) -M help "$(SOURCEDIR)" "$(BUILDDIR)" $(SPHINXOPTS) $(O)

14 |

15 | .PHONY: help Makefile

16 |

17 | # Catch-all target: route all unknown targets to Sphinx using the new

18 | # "make mode" option. $(O) is meant as a shortcut for $(SPHINXOPTS).

19 | %: Makefile

20 | @$(SPHINXBUILD) -M $@ "$(SOURCEDIR)" "$(BUILDDIR)" $(SPHINXOPTS) $(O)

21 |

--------------------------------------------------------------------------------

/README.md:

--------------------------------------------------------------------------------

1 | # RouterOS7.6中文使用文档

2 |

3 | =======================================

4 |

5 | 这里的所有中文文档都是本人利用业余时间进行翻译整理,如有不当之处,请见谅。

6 |

7 | 喜欢的请前往下面地址阅读:

8 |

9 | https://mikrotik-doc-cn.readthedocs.io/zh/latest/

10 |

--------------------------------------------------------------------------------

/conf.py:

--------------------------------------------------------------------------------

1 | '''

2 | Author: be-engineer 41234995@qq.com

3 | Date: 2023-10-22 16:39:13

4 | LastEditors: be-engineer 41234995@qq.com

5 | LastEditTime: 2023-10-22 22:54:41

6 | FilePath: /MikroTik-doc-cn/conf.py

7 | Description: 这是默认设置,请设置`customMade`, 打开koroFileHeader查看配置 进行设置: https://github.com/OBKoro1/koro1FileHeader/wiki/%E9%85%8D%E7%BD%AE

8 | '''

9 | # Configuration file for the Sphinx documentation builder.

10 | #

11 | # For the full list of built-in configuration values, see the documentation:

12 | # https://www.sphinx-doc.org/en/master/usage/configuration.html

13 |

14 | # -- Project information -----------------------------------------------------

15 | # https://www.sphinx-doc.org/en/master/usage/configuration.html#project-information

16 |

17 | project = 'RouterOS7.6 中文使用手册'

18 | copyright = '2023, be-engineer'

19 | author = 'be-engineer'

20 | release = '7.x'

21 |

22 | # -- General configuration ---------------------------------------------------

23 | # https://www.sphinx-doc.org/en/master/usage/configuration.html#general-configuration

24 |

25 | extensions = [

26 | # 'myst_parser',

27 | # 'recommonmark',

28 | 'sphinx_mdinclude',

29 | # 'sphinxcontrib-markdown',

30 | # 'sphinx.ext.mathjax',

31 | 'sphinx.ext.duration',

32 | 'sphinx.ext.doctest',

33 | 'sphinx.ext.autodoc',

34 | 'sphinx.ext.autosummary',

35 | 'sphinx_markdown_tables',

36 | # 'sphinxnotes.strike'

37 | ]

38 |

39 | templates_path = ['_templates']

40 | exclude_patterns = []

41 |

42 | # root_doc = 'index'

43 | language = 'zh_CN'

44 |

45 | # -- Options for HTML output -------------------------------------------------

46 | # https://www.sphinx-doc.org/en/master/usage/configuration.html#options-for-html-output

47 |

48 | html_theme = 'sphinx_rtd_theme'

49 | html_static_path = ['_static']

50 |

--------------------------------------------------------------------------------

/index.rst:

--------------------------------------------------------------------------------

1 |

2 | RouterOS 中文手册

3 | ===============================

4 |

5 | 本中文手册并非官方发行,都是自己利用业余时间进行翻译整理,如有错误和不当之处,请见谅。

6 |

7 | 原版文档地址为:https://help.mikrotik.com/docs/display/ROS/RouterOS

8 |

9 | github地址:https://github.com/be-engineer/MikroTik-doc-cn 喜欢的请不吝加颗小星星吧

10 |

11 | 友情链接:

12 | -----------------

13 |

14 | 1. 偶然发现一个 `pve7.3中文帮助`_ 还没细看,感觉不错,喜欢的也请给他们一个赞

15 |

16 | .. _`pve7.3中文帮助`: https://pve-doc-cn.readthedocs.io/zh_CN/latest/

17 |

18 | 2. RouterOS 7.6修改内容,了解新版本增加了哪些功能。 `What's new in V7.6`_

19 |

20 | .. _`What's new in V7.6`: https://mikrotik.com/download/changelogs/stable-release-tree

21 |

22 |

23 | 简介

24 | ------------------------------------------------

25 | RouterOS是一种路由操作系统,是基于Linux核心开发,兼容x86 PC的路由软件,通过该软件可以把标准PC电脑变成专业路由器,RouterOS软件的开发和应用不断的更新和发展,软件经历了多次更新和改进,其功能在不断增强和完善。特别在无线、认证、策略路由、带宽控制和防火墙过滤等功能上有着非常突出的功能,其极高的性价比,受到许多网络人士的青睐。

26 |

27 | RouterOS官网文档非常齐全,而且详细,但是只有英文版本,为了方便更多的人学习和了解RouterOS的功能和使用方法,本人新建了这个项目,把官方网站上的文档翻译为中文,希望能对大家有所帮助。

28 |

29 | .. mdinclude:: source/translation.md

30 |

31 |

32 | .. toctree::

33 | :maxdepth: 1

34 |

35 | source/Getting_started/index.rst

36 | source/Authentication_Authorization_Accounting/index.rst

37 | source/Bridging_and_Switching/index.rst

38 | source/Diagnostics_monitoring_and_troubleshooting/index.rst

39 | source/Extended_features/index.rst

40 | source/Firewall_and_Quality_of_Service/index.rst

41 | source/Hardware/index.rst

42 | source/High_Availability_Solutions/index.rst

43 | source/Internet_of_Things/index.rst

44 | source/IPv4_and_IPv6_Fundamentals/index.rst

45 | source/Management_tools/index.rst

46 | source/Mobile_Networking/index.rst

47 | source/Network_Management/index.rst

48 | source/Routing/index.rst

49 | source/Scripts/index.rst

50 | source/Multi_Protocol_Label_Switching/index.rst

51 | source/System_Information_and_Utilities/index.rst

52 | source/Virtual_Private_Networks/index.rst

53 | source/Wired_Connections/index.rst

54 | source/Wireless/index.rst

--------------------------------------------------------------------------------

/make.bat:

--------------------------------------------------------------------------------

1 | @ECHO OFF

2 |

3 | pushd %~dp0

4 |

5 | REM Command file for Sphinx documentation

6 |

7 | if "%SPHINXBUILD%" == "" (

8 | set SPHINXBUILD=sphinx-build

9 | )

10 | set SOURCEDIR=source

11 | set BUILDDIR=build

12 |

13 | if "%1" == "" goto help

14 |

15 | %SPHINXBUILD% >NUL 2>NUL

16 | if errorlevel 9009 (

17 | echo.

18 | echo.The 'sphinx-build' command was not found. Make sure you have Sphinx

19 | echo.installed, then set the SPHINXBUILD environment variable to point

20 | echo.to the full path of the 'sphinx-build' executable. Alternatively you

21 | echo.may add the Sphinx directory to PATH.

22 | echo.

23 | echo.If you don't have Sphinx installed, grab it from

24 | echo.http://sphinx-doc.org/

25 | exit /b 1

26 | )

27 |

28 | %SPHINXBUILD% -M %1 %SOURCEDIR% %BUILDDIR% %SPHINXOPTS% %O%

29 | goto end

30 |

31 | :help

32 | %SPHINXBUILD% -M help %SOURCEDIR% %BUILDDIR% %SPHINXOPTS% %O%

33 |

34 | :end

35 | popd

36 |

--------------------------------------------------------------------------------

/requirements.txt:

--------------------------------------------------------------------------------

1 | # sphinx==7.1.2

2 | sphinx_markdown_tables == 0.0.17

3 | markdown >= 3.0.1

4 | recommonmark == 0.7.1

5 | sphinx_rtd_theme == 1.0.0

6 | sphinx_mdinclude == 0.5.3

--------------------------------------------------------------------------------

/source/.readthdocs.yaml:

--------------------------------------------------------------------------------

1 | # .readthedocs.yaml

2 | # Read the Docs configuration file

3 | # See https://docs.readthedocs.io/en/stable/config-file/v2.html for details

4 |

5 | # Required

6 | version: 2

7 |

8 | # Set the version of Python and other tools you might need

9 | build:

10 | os: ubuntu-22.04

11 | tools:

12 | python: "3.11"

13 | # You can also specify other tool versions:

14 | # nodejs: "19"

15 | # rust: "1.64"

16 | # golang: "1.19"

17 |

18 | # Build documentation in the docs/ directory with Sphinx

19 | sphinx:

20 | configuration: source/conf.py

21 |

22 | # If using Sphinx, optionally build your docs in additional formats such as PDF

23 | formats:

24 | - pdf

25 | - epub

26 |

27 | # Optionally declare the Python requirements required to build your docs

28 | python:

29 | install:

30 | - requirements: ./requirements.txt

31 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/Certificates/index.rst:

--------------------------------------------------------------------------------

1 | 证书

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/Dot1X/index.rst:

--------------------------------------------------------------------------------

1 | Dot1X

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/HotSpot/index.rst:

--------------------------------------------------------------------------------

1 | 热点

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 | Hotspot_customisation.md

9 |

10 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/PPP_AAA/index.rst:

--------------------------------------------------------------------------------

1 | PPP AAA

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/RADIUS/index.rst:

--------------------------------------------------------------------------------

1 | RADIUS

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/User/index.rst:

--------------------------------------------------------------------------------

1 | 用户

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/User_Manager/index.rst:

--------------------------------------------------------------------------------

1 | 用户管理器

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Authentication_Authorization_Accounting/index.rst:

--------------------------------------------------------------------------------

1 |

2 | 认证、授权、计费

3 | ===============================

4 |

5 | .. toctree::

6 | :maxdepth: 1

7 |

8 | Certificates/index.rst

9 | Dot1X/index.rst

10 | HotSpot/index.rst

11 | PPP_AAA/index.rst

12 | RADIUS/index.rst

13 | User/index.rst

14 | User_Manager/index.rst

15 |

16 |

17 |

18 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/Bridging_and_Switching_Case_Studies/Loop_Protect.md:

--------------------------------------------------------------------------------

1 | # 环路保护

2 |

3 | 环路保护功能可以通过发送环路保护协议数据包来防止第二层环路,并在接口收到源自自身的环路保护数据包时关闭它们。该功能的工作原理是将收到的环路保护数据包的源MAC地址与启用环路保护的接口的MAC地址进行对比。如果发现匹配,环路保护将禁用收到环路保护数据包的接口。日志消息会警告这个事件,接口被系统标记为循环保护。RouterOS的环路保护功能可以用在桥接的接口上,也可以用在RouterBoard交换芯片中设置为交换的以太网接口上。

4 |

5 | 环路保护在以太网、VLAN、EoIP、VxLAN接口上工作,其数据包以EtherType 0x9003进行封装。

6 | 系统支持调整环路保护包的发送间隔和接口禁用时间。配置改变或禁用时间过期,会重置接口上的环路保护。

7 |

8 | !!!tip 尽管环路保护可以在添加到网桥的接口上工作,但仍然建议使用(R/M)STP而不是环路保护,因为(R/M)STP与大多数交换机兼容,STP变体提供更多的配置选项来微调你的网络。

9 |

10 | **Sub-menu:** `/interface ethernet /interface vlan /interface eoip /interface eoipv6 /interface vxlan`

11 |

12 | | 属性 | 说明 |

13 | | --------------------------------------------------------------------------------------------------------------------------------------------------------------------------- | ------------------------------------------------------------- |

14 | | **loop-protect** (_on \| off \| default_; Default: **default**) | 在选定的接口上启用或禁用环路保护。 **默认** 为禁用。 |

15 | | **loop-protect-send-interval** (_time interval_; Default: **5s**) | 设置在选定的接口上发送环路保护数据包的频率。 |

16 | | **loop-protect-disable-time** (_time interval \| 0_; Default: **5m**) | 设置当检测到环路时,所选接口被禁用的时间。 **0** - 代表永久。 |

17 |

18 | **只读属性**

19 |

20 | | 属性 | 说明 |

21 | | ------------------------------------------------- | ----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- |

22 | | **loop-protect-status** (_on \| off \| disable_) |

- **on** - 循环保护功能已打开,接口正在发送和监听循环保护数据包。

- **off** - 循环保护功能已关闭

- **disable** - 环路保护功能打开时,接口已收到环路保护数据包,并禁用自己以防止环路。 |

23 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/Bridging_and_Switching_Case_Studies/Wireless_VLAN_Trunk.md:

--------------------------------------------------------------------------------

1 | # 无线VLAN聚合

2 |

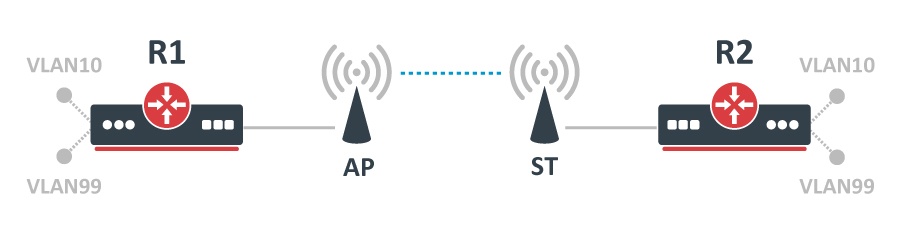

3 | 一个非常常见的任务是在无线点对点(PtP)链路上只转发某一组VLAN。自RouterOS v6.41以来,这可以通过网桥VLAN过滤来实现,并且应该用它来代替任何其他方法(包括桥接VLAN接口)。比如要通过无线链路转发到2个不同的VLAN,所有其他的VLAN ID应该被丢弃。VLAN 10是互联网流量,而VLAN 99是管理流量。下面是网络拓扑结构。

4 |

5 |

6 |

7 | ## 配置

8 |

9 | 首先在 **AP** 和 **ST** 上创建一个新的网桥,并向其添加 **ether1** 和 **wlan1** 端口。

10 |

11 | ```shell

12 | /interface bridge

13 | add name=bridge protocol-mode=none

14 | /interface bridge port

15 | add bridge=bridge interface=ether1

16 | add bridge=bridge interface=wlan1

17 |

18 | ```

19 |

20 | 如果需要的话,可以启用 RSTP,但一般来说,PtP 链接不需要 RSTP,因为不应该发生环路。

21 |

22 | 为了安全起见,应该启用入站过滤,因为你只希望有标记的流量,可以设置网桥过滤掉所有未标记的流量。在 **AP** 和 **ST** 上进行如下操作。

23 |

24 | ```shell

25 | /interface bridge port

26 | set [find where interface=ether1 or interface=wlan1] frame-types=admit-only-vlan-tagged ingress-filtering=yes

27 |

28 | ```

29 |

30 | 设置网桥VLAN表。由于 VLAN99 是管理流量,那么需要允许这个 VLAN ID 能够访问网桥接口,否则,当你试图访问设备时,流量就会被丢弃。VLAN10 不需要访问网桥,因为它只是被转发到另一端。为了实现这样的功能,在 **AP** 和 **ST** 的网桥 VLAN 表中加入这些项。

31 |

32 | ```shell

33 | /interface bridge vlan

34 | add bridge=bridge tagged=ether1,wlan1 vlan-ids=10

35 | add bridge=bridge tagged=ether1,wlan1,bridge vlan-ids=99

36 |

37 | ```

38 |

39 | 可以限制允许从哪些接口访问设备。例如, 如果不希望设备从 `wlan1` 被访问, 那么可以从相应的网桥 VLAN 项中删除该接口。

40 |

41 | 对于有 [硬件卸载VLAN过滤](https://help.mikrotik.com/docs/display/ROS/Bridging+and+Switching#BridgingandSwitching-BridgeHardwareOffloading) 和无线接口支持的设备(如RB4011带RTL8367交换芯片,或LtAP带MT7621交换芯片),需要更加注意。如果不允许VLAN访问CPU,从HW卸载端口到无线的数据包可以被过滤掉。可以通过将网桥接口添加为VLAN成员(类似于VLAN99的例子)或禁用网桥端口的HW卸载来允许某个VLAN的CPU访问。

42 |

43 | 所有设备(**R1**,**R2**,**AP,** 和 **ST**)都需要创建一个VLAN接口,以便能够通过特定的VLAN ID访问设备。对于 **AP** 和 **ST** 来说,在网桥接口之上创建VLAN接口,并给它分配一个IP地址。

44 |

45 | ```shell

46 | /interface vlan

47 | add interface=bridge name=MGMT vlan-id=99

48 | /ip address

49 | add address=192.168.99.X/24 interface=MGMT

50 |

51 | ```

52 |

53 | 对于 **R1** 和 **R2** 做同样的事情,但创建VLAN接口的接口可能会改变,这取决于设置。

54 |

55 | ```shell

56 | /interface vlan

57 | add interface=ether1 name=MGMT vlan-id=99

58 | /ip address

59 | add address=192.168.99.X/24 interface=MGMT

60 |

61 | ```

62 |

63 | 要允许更多的VLAN被转发,只需要在网桥VLAN表中指定更多的VLAN ID,可以指定多个用coma甚至VLAN范围划分的VLAN。

64 |

65 | 在 **AP** 上设置无线链接。

66 |

67 | ```shell

68 | /interface wireless security-profiles

69 | add authentication-types=wpa2-psk mode=dynamic-keys name=wlan_sec wpa2-pre-shared-key=use_a_long_password_here

70 | /interface wireless

71 | set wlan1 band=5ghz-a/n/ac channel-width=20/40/80mhz-Ceee disabled=no mode=bridge scan-list=5180 security-profile=wlan_sec ssid=ptp_test

72 |

73 | ```

74 |

75 | 在 **ST** 上设置无线链接。

76 |

77 | ```shell

78 | /interface wireless security-profiles

79 | add authentication-types=wpa2-psk mode=dynamic-keys name=wlan_sec wpa2-pre-shared-key=use_a_long_password_here

80 | /interface wireless

81 | set wlan1 band=5ghz-a/n/ac channel-width=20/40/80mhz-Ceee disabled=no mode=station-bridge scan-list=5180 security-profile=wlan_sec ssid=ptp_test

82 |

83 | ```

84 |

85 | 对于每一种类型的设置,都有不同的要求,对于PtP链接,通常使用NV2无线协议。可以在 [NV2手册](https://wiki.mikrotik.com/wiki/Manual:Nv2 "Manual:Nv2") 上阅读更多关于NV2的信息。

86 |

87 | 当链接设置好后,可以在 **AP** 和 **ST** 上启用网桥VLAN过滤。

88 |

89 | ```shell

90 | /interface bridge

91 | set bridge vlan-filtering=yes

92 |

93 | ```

94 |

95 | 在启用 VLAN 过滤之前,请仔细检查网桥 VLAN 表。错误配置的网桥VLAN表会导致设备无法访问,可能需要重置配置。

96 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/Bridging_and_Switching_Case_Studies/index.rst:

--------------------------------------------------------------------------------

1 | 桥接和交换案例研究

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | Basic_VLAN_switching.md

8 | Bridge_IGMP_MLD_snooping.md

9 | Bridge_VLAN_Table.md

10 | Controller_Bridge_and_Port_Extender.md

11 | CRS1xx_2xx_series_switches_examples.md

12 | CRS3xx_CRS5xx_CCR2116_CCR2216_VLANs_with_Bonds.md

13 | Layer2_misconfiguration.md

14 | Loop_Protect.md

15 | Spanning_Tree_Protocol.md

16 | Wireless_VLAN_Trunk.md

17 | WMM_and_VLAN_priority.md

18 |

19 |

20 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/CRS1xx_2xx_series_switches/index.rst:

--------------------------------------------------------------------------------

1 | CRS1xx/2xx系列交换机

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/CRS3xx_CRS5xx_CCR2116_CCR2216_switch_chip_features/index.rst:

--------------------------------------------------------------------------------

1 | CRS3xx, CRS5xx, CCR2116, CCR2216交换芯片特性

2 | ======================================================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/L3_Hardware_Offloading/index.rst:

--------------------------------------------------------------------------------

1 | L3硬件卸载

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/Switch_Chip_Features/index.rst:

--------------------------------------------------------------------------------

1 | 交换芯片特性

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/VLAN/index.rst:

--------------------------------------------------------------------------------

1 | VLAN

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/VXLAN/index.rst:

--------------------------------------------------------------------------------

1 | VXLAN

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

--------------------------------------------------------------------------------

/source/Bridging_and_Switching/index.rst:

--------------------------------------------------------------------------------

1 | 网桥和交换

2 | ===============================

3 |

4 |

5 | .. toctree::

6 | :maxdepth: 1

7 |

8 | content.md

9 | CRS3xx_CRS5xx_CCR2116_CCR2216_switch_chip_features/index.rst

10 | L3_Hardware_Offloading/index.rst

11 | CRS1xx_2xx_series_switches/index.rst

12 | Switch_Chip_Features/index.rst

13 | VLAN/index.rst

14 | VXLAN/index.rst

15 | Bridging_and_Switching_Case_Studies/index.rst

16 |

17 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Bandwidth_Test/index.rst:

--------------------------------------------------------------------------------

1 |

2 | 带宽测试

3 | ===============================

4 |

5 | .. toctree::

6 | :maxdepth: 2

7 |

8 | content.md

9 |

10 |

11 |

12 |

13 |

14 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Detect_Internet/content.md:

--------------------------------------------------------------------------------

1 | # 介绍

2 |

3 | 互联网探测是一个工具,它把监测的接口分类为以下状态-- **互联网**、**WAN**、**LAN**、**未知** 和 **无链接**。

4 |

5 | ## 状态

6 |

7 | 子菜单显示由 _detect-interface-list_ 参数定义的所有监测接口的状态。

8 |

9 | `interface/detect-internet/state/print`

10 |

11 | ## LAN

12 |

13 | 所有二层接口最初都有这种状态。

14 |

15 | ## WAN

16 |

17 | 任何L3隧道和LTE接口最初都会有这个状态。在以下情况下,二层接口可以获得这种状态:

18 |

19 | - 一个接口在主路由表里有一个到8.8.8.8的活动路由。

20 | - 一个接口从DHCP获得(或已经获得)一个地址(如果DHCP服务器也在DHCP服务器接口上运行Detect Internet则不适用)。

21 |

22 | 广域网接口只有在链路状态改变时才能回到局域网状态。局域网接口在1小时后被锁定为局域网,然后只在链路状态改变时才改变。

23 |

24 | ## 互联网

25 |

26 | 能够使用UDP协议端口30000到达cloud.mikrotik.com的 _WAN_ 接口可以获得这种状态。每分钟都会检查可达性。如果3分钟内没有到达云端,状态就会退回到 **WAN**。

27 |

28 | ### 配置

29 |

30 | `/interface detect-internet`

31 |

32 | | 属性 | 说明 |

33 | | ----------------------------------------------------------------- | ------------------------------------------ |

34 | | **detect-interface-list** (_interface list_; Default: **none**) | 列表中的所有接口都被Detect Internet监控。 |

35 | | **internet-interface-list** (_interface list_; Default: **none**) | 有互联网状态的接口将被动态地添加到列表中。 |

36 | | **lan-interface-list** (_interface list_; Default: **none**) | 有Lan状态的接口将被动态地添加到列表中。 |

37 | | **wan-interface-list** (_interface list_; Default: **none**) | 有Wan状态的接口将被动态地添加到列表中。 |

38 |

39 | ```shell

40 | [admin@MikroTik] > interface/detect-internet/print

41 | detect-interface-list: none

42 | lan-interface-list: none

43 | wan-interface-list: none

44 | internet-interface-list: none

45 | [admin@MikroTik] > interface/detect-internet/set internet-interface-list=all wan-interface-list=all lan-interface-list=all detect-interface-list=all

46 | [admin@MikroTik] > interface/detect-internet/state/print

47 | Columns: NAME, STATE, STATE-CHANGE-TIME, CLOUD-RTT

48 | # NAME STATE STATE-CHANGE-TIME CLO

49 | 0 ether1 internet dec/22/2020 13:46:18 5ms

50 | ```

51 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Detect_Internet/index.rst:

--------------------------------------------------------------------------------

1 |

2 | 互联网探测

3 | ===============================

4 |

5 | .. toctree::

6 | :maxdepth: 2

7 |

8 | content.md

9 |

10 |

11 |

12 |

13 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Dynamic_DNS/content.md:

--------------------------------------------------------------------------------

1 | # 介绍

2 |

3 | `/tool dns-update`

4 |

5 | **标准:** `RFC 2136, RFC 3007`

6 |

7 | 服务器有一个区域需要更新

8 |

9 | ## 属性

10 |

11 | | 属性 | 说明 |

12 | | ---------------------------------- | -------------------------------------------- |

13 | | **address** (_IP_; Default: ) | 定义与域名相关的IP地址。 |

14 | | **dns-server** (_IP_; Default: ) | 发送更新的DNS服务器。 |

15 | | **key** (_string_; Default: ) | 访问服务器的授权密钥。 |

16 | | **key-name** (_string_; Default: ) | 访问服务器的授权密钥名称(比如一个用户名)。 |

17 | | **name** (_string_; Default: ) | 和IP地址关联的名称。 |

18 | | **ttl** (_integer_; Default: ) | 项目的生存时间(以秒为单位)。 |

19 | | **zone** (_string_; Default: ) | 更新域名的DNS区域。 |

20 |

21 | 路由器上的系统时间与DNS服务器的时间不能相差超过5分钟。否则DNS服务器会忽略这个请求。

22 |

23 | ## 例子

24 |

25 | 告诉 23.34.45.56 DNS 服务器将 myzone.com 区域中的 mydomain 名称与 68.42.14.4 IP 地址联系起来,指定密钥的名称为 dns-update-key,实际的密钥更新:

26 |

27 | ```shell

28 | [admin@MikroTik] tool> dns-update dns-server=23.34.45.56 name=mydomain \

29 | \... zone=myzone.com address=68.42.14.4 key-name=dns-update-key key=update

30 | ```

31 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Dynamic_DNS/index.rst:

--------------------------------------------------------------------------------

1 |

2 | 动态DNS

3 | ===============================

4 |

5 | .. toctree::

6 | :maxdepth: 2

7 |

8 | content.md

9 |

10 |

11 |

12 |

13 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Graphing/content.md:

--------------------------------------------------------------------------------

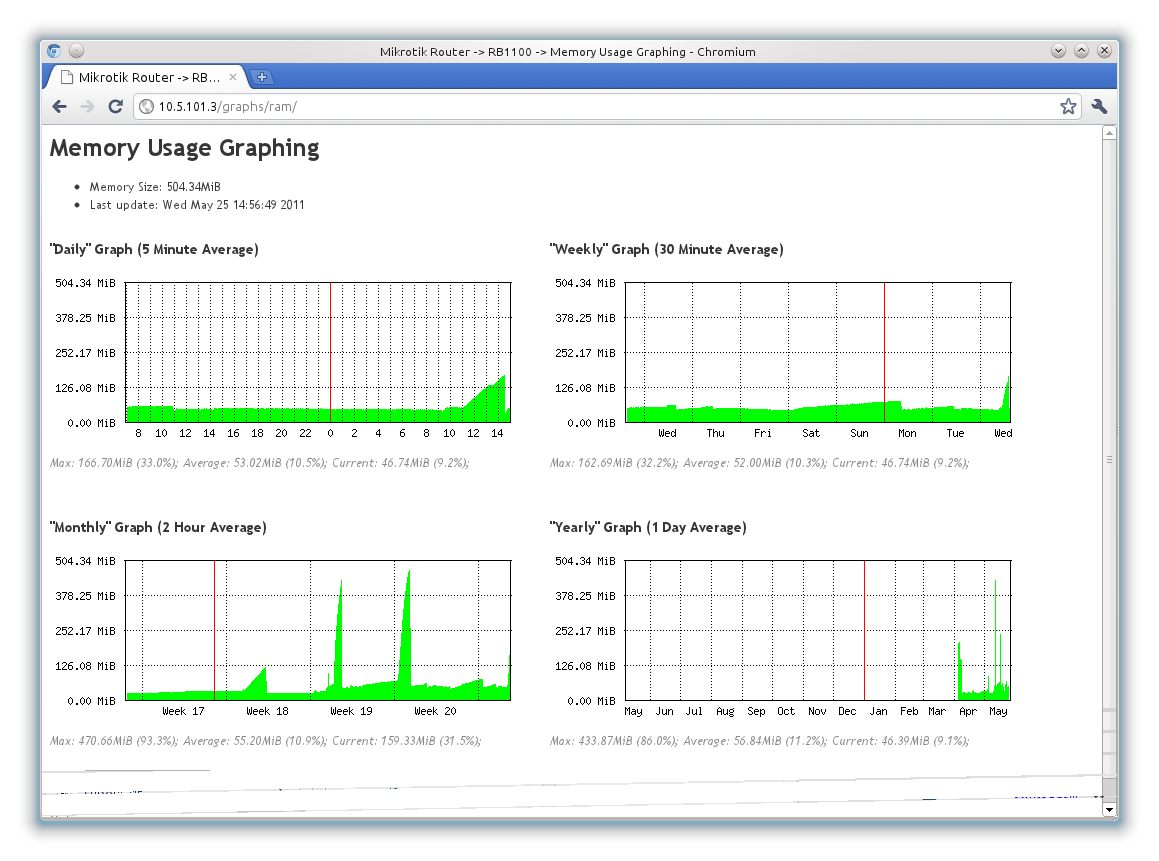

1 | 图形化是一种工具,用于监测不同时间的RouterOS参数,并将收集到的数据放在图表中。

2 | 可观看 [关于此功能的视频](https://youtu.be/FTQEnDZVHNc)。

3 |

4 | 图表工具可以显示以下内容。

5 |

6 | - Routerboard的健康状况(电压和温度)

7 | - 资源使用情况(CPU、内存和磁盘使用情况)

8 | - 通过接口传输的流量

9 | - 通过简单队列传输的流量

10 |

11 | 图表由两部分组成 - 第一部分收集信息,另一部分在网页上显示数据。要访问图表,请输入https://[Router_IP_address]/graphs/,在Web浏览器中选择一个图表显示。

12 |

13 | 内存图表的例子。

14 |

15 |

16 |

17 | ## 配置

18 |

19 | 配置在"/tool graphing "菜单下完成,默认是禁用的。可以在各自的子菜单中配置接口、资源和简单队列的图表。

20 |

21 | 如果简单队列的目标地址被设置为0.0.0.0/0,即使允许地址设置为特定地址,每个人也都能访问队列图表。这是因为默认情况下,队列图表也可以从目标地址访问。

22 |

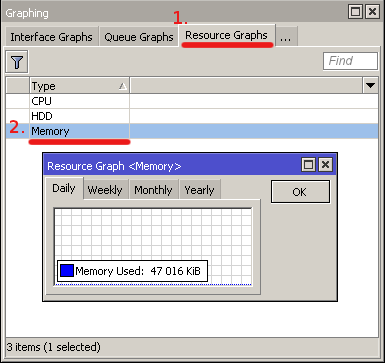

23 | ## 在WinBox中的图表

24 |

25 | Winbox允许查看与网页上相同的信息。打开 **Tools->Graphing** 窗口。双击想看图表的条目。

26 |

27 | 下面的图片显示了WinBox的内存使用图表。

28 |

29 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Graphing/index.rst:

--------------------------------------------------------------------------------

1 |

2 | 图表

3 | ===============================

4 |

5 | .. toctree::

6 | :maxdepth: 1

7 |

8 | content.md

9 |

10 |

11 |

12 |

13 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Health/content.md:

--------------------------------------------------------------------------------

1 | # 概述

2 |

3 | 支持监控的硬件会显示不同的硬件状态信息,如温度、电压、电流、风扇速度等。

4 |

5 | 以CCR1072-1G-8S+设备为例。

6 |

7 | ```shell

8 | cpu-overtemp-check: yes

9 | cpu-overtemp-threshold: 100C

10 | cpu-overtemp-startup-delay: 1m

11 | cpu-temperature: 46C

12 | power-consumption: 62.9W

13 | board-temperature1: 31C

14 | board-temperature2: 34C

15 | psu1-voltage: 12.1V

16 | psu2-voltage: 0V

17 | psu1-current: 5.2A

18 | psu2-current: 0A

19 | fan1-speed: 6375RPM

20 | fan2-speed: 6436RPM

21 | fan3-speed: 6375RPM

22 | fan4-speed: 6467RPM

23 | ```

24 |

25 | **警告:** 关于RouterBOARD产品的功能可用性,请查看 [mikrotik.com](https://mikrotik.com/products)

26 |

27 | ## 电压

28 |

29 | 支持电压监控的路由器会显示供电电压值。在CLI/Winbox中显示为伏特。在脚本/API/SNMP中,是dV或CLI/Winbox中显示的值乘以10。

30 |

31 | **注:** 有PEXT和PoE电源输入的路由器使用PEXT进行校准,因此,由于额外的以太网保护链,PoE上显示的值可能低于输入电压。

32 |

33 | **注意:** 如果旧版本的CRS112、CRS210和CRS109设备使用PoE供电--健康状况仅显示正确的电压,最高为26.7V。如果使用更高的电压--健康状况将显示恒定的16V。

34 |

35 | ## 温度

36 |

37 | 支持温度监控的路由器会显示温度。在CLI/Winbox中显示摄氏度。使用脚本/API/SNMP,这个值将在CLI/Winbox中显示,并乘以10。根据设备的不同,有各种温度传感器。这些传感器可能指的是:Cpu-温度、pcb-温度、sfp-温度。设备测试的环境温度范围可以在 [mikrotik.com](https://mikrotik.com/products) 的规格描述中找到。测试的环境温度范围是指设备可以被实际使用的温度。它和报告系统健康监测的温度 **不一样!**

38 |

39 | ## 风扇控制和行为

40 |

41 | `/system health set`

42 |

43 | 使用这个菜单,用户能够控制TILE架构 [设备](https://mikrotik.com/download) 上的风扇行为。目前,对于其他RouterBOARD设备,没有 **no** 选项手动控制风扇行为。

44 |

45 | **注意:** 从6.45.5版本开始,改进了风扇的稳定性。

46 |

47 | 有三个参数可能会影响风扇行为。PoE-out功耗、SFP温度和CPU温度。一旦其中一个参数超过了阈值,风扇就会启动。

48 |

49 | ### PoE-out功耗

50 |

51 | 如果设备有PoE-out,那么风扇的转速将发生变化,如下所述。

52 |

53 | | PoE-out负载 | RPM % of max FAN speed (**DC** fans) |

54 | | ----------- | ------------------------------------ |

55 | | 0%..24% | FAN speed 0% |

56 | | 25%..46% | FAN speed 25% |

57 | | 47%..70% | FAN speed 50% |

58 | | 71%..92% | FAN speed 75% |

59 | | 93%.. | FAN speed 100% |

60 |

61 | 对于带有 **PWM** 风扇的设备,速度将从9...88%线性增加或减少(注意:低于100W时风扇RPM=0)。

62 |

63 | ### CPU和SFP温度

64 |

65 | 如果CPU或SFP温度超过58C,风扇将开始旋转。温度越高,风扇的转速越快。对于带有PWM风扇的设备,当CPU或SFP温度超过58C时,风扇将线性增加其RPM,以尽可能地保持温度在58C。对于有直流风扇的设备,当CPU或SFP的温度超过58C时,风扇将开始旋转,默认情况下是以更高转速,可能会导致设备冷却到风扇完全关闭。之后温度可能慢慢上升到58℃,风扇将再次打开。有一个例外。S+RJ10模块的温度阈值为65C才触发风扇。由于这是一个较高的温度阈值,风扇将以较高的初始速度开始旋转以冷却设备。

66 |

67 | **注意:** 所有读数都是近似值,不是100%的精确。目的是让用户了解可能发生的故障。

68 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Health/index.rst:

--------------------------------------------------------------------------------

1 |

2 | 健康

3 | ===============================

4 |

5 | .. toctree::

6 | :maxdepth: 2

7 |

8 | content.md

9 |

10 |

11 |

12 |

13 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/IP_Scan/content.md:

--------------------------------------------------------------------------------

1 | # 概述

2 |

3 | IP扫描工具允许用户根据网络前缀扫描网络,或通过设置一个接口来监听。无论哪种方式,该工具都会从网络中收集某些数据。

4 |

5 | - address - 网络设备的IP地址。

6 | - mac-address - 网络设备的MAC地址。

7 | - time - 找到网络设备时的响应时间。

8 | - DNS - 网络设备的DNS名称。

9 | - SNMP - 设备的SNMP名称。

10 | - NET-BIOS - 设备的NET-BIOS名称,如果设备有通告的话。

11 |

12 | 使用IP扫描工具时,用户必须选择想要扫描的内容。

13 |

14 | - 某些IPv4前缀 - 工具将尝试扫描所有的IP地址或地址设置。

15 | - 路由器的接口 - 工具将尝试监听 "经过"的数据包,并在发现问题时尝试比较结果。

16 |

17 | 可以同时设置,但结果是不确定的!

18 |

19 | ## 快速实例

20 |

21 | 在下面的例子中,将扫描10.155.126.0/24网络上的设备。

22 |

23 | ```shell

24 | [admin@MikroTik] > /tool ip-scan address-range=10.155.126.1-10.155.126.255

25 | Columns: ADDRESS, MAC-ADDRESS, TIMe, SNMP

26 | ADDRESS MAC-ADDRESS TIM SNMP

27 | 10.155.126.1 E4:8D:8C:1C:D3:18 2ms CCR1036-8G-2S+

28 | 10.155.126.251 2ms

29 | 10.155.126.151 E4:8D:8C:49:49:DB 1ms

30 | 10.155.126.153 6C:3B:6B:48:0E:8B 1ms 750Gr3

31 | 10.155.126.249 CC:2D:E0:8D:01:88 0ms CRS328-24P-4S+

32 | 10.155.126.250 B8:69:F4:B3:1B:D2 0ms

33 | 10.155.126.252 6C:3B:6B:ED:83:69 0ms

34 | 10.155.126.253 6C:3B:6B:ED:81:83 0ms

35 | ```

36 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/IP_Scan/index.rst:

--------------------------------------------------------------------------------

1 | IP扫描

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Interface_stats_and_monitor-traffic/index.rst:

--------------------------------------------------------------------------------

1 | 接口统计和监视器流量

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Log/index.rst:

--------------------------------------------------------------------------------

1 | 日志

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Netwatch/index.rst:

--------------------------------------------------------------------------------

1 | NetWatch

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Packet_Sniffer/index.rst:

--------------------------------------------------------------------------------

1 | 包嗅探

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Ping/index.rst:

--------------------------------------------------------------------------------

1 | Ping

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Profiler/content.md:

--------------------------------------------------------------------------------

1 | # 概述

2 |

3 | 分析器工具显示RouterOS中运行的每个进程的CPU使用率。有助于确定哪个进程在使用大部分的CPU资源。

4 | 可观看 [关于此功能的视频](https://youtu.be/BkRaW14p8_s)。

5 |

6 | `[admin@MikroTik] > /tool/profile`。

7 |

8 | 在多核系统上,该工具允许指定每个核的CPU使用情况。

9 |

10 | "CPU "参数允许指定整数,代表一个或两个核心的预定义值 **全部** 和 **总计:**

11 |

12 | - total - 设置为显示所有核心使用量的总和。

13 | - all -设置为分别显示每个可用内核的CPU使用情况。

14 |

15 | 在下面的例子中,可以看一下这两个预定义值。

16 |

17 | ```shell

18 | [admin@MikroTik] > /tool/profile cpu=all

19 | NAME CPU USAGE

20 | ethernet 1 0%

21 | kvm 0 0%

22 | kvm 1 4.5%

23 | management 0 0%

24 | management 1 0.5%

25 | idle 0 100%

26 | idle 1 93%

27 | profiling 0 0%

28 | profiling 1 2%

29 |

30 | [admin@MikroTik] > /tool profile cpu=total

31 | NAME CPU USAGE

32 | ethernet all 0%

33 | console all 0%

34 | kvm all 2.7%

35 | management all 0%

36 | idle all 97.2%

37 | profiling all 0%

38 | bridging all 0%

39 | ```

40 |

41 | ## 分类器

42 |

43 | 配置文件在几个分类器中对过程进行分类。其中大多数是显而易见的,不需要详细解释。

44 |

45 | - backup

46 | - bfd

47 | - bgp

48 | - bridging

49 | - btest

50 | - certificate

51 | - console

52 | - dhcp

53 | - disk

54 | - dns

55 | - dude

56 | - e-mail

57 | - eoip

58 | - ethernet

59 | - fetcher

60 | - firewall

61 | - firewall-mgmt

62 | - flash

63 | - ftp

64 | - gps

65 | - graphing

66 | - gre

67 | - health

68 | - hotspot

69 | - idle

70 | - igmp-proxy

71 | - internet-detect

72 | - ip-pool

73 | - ipsec

74 | - isdn

75 | - kvm

76 | - l2tp

77 | - l7-matcher

78 | - ldp

79 | - logging

80 | - m3p

81 | - management

82 | - mme

83 | - mpls

84 | - networking

85 | - ntp

86 | - ospf

87 | - ovpn

88 | - p2p-matcher

89 | - pim

90 | - ppp

91 | - pppoe

92 | - pptp

93 | - profiling

94 | - queue-mgmt

95 | - queuing

96 | - radius

97 | - radv

98 | - rip

99 | - routing

100 | - serial

101 | - sniffing

102 | - snmp

103 | - socks

104 | - ssh

105 | - ssl

106 | - sstp

107 | - synchronous

108 | - telnet

109 | - tftp

110 | - traffic-accounting

111 | - traffic-flow

112 | - upnp

113 | - usb

114 | - user-manager

115 | - web-proxy

116 | - winbox

117 | - wireless

118 | - www

119 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Profiler/index.rst:

--------------------------------------------------------------------------------

1 | 分析器

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Resource/index.rst:

--------------------------------------------------------------------------------

1 | 资源

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/SNMP/index.rst:

--------------------------------------------------------------------------------

1 | SNMP

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Speed_Test/content.md:

--------------------------------------------------------------------------------

1 | # 介绍

2 |

3 | 速度测试是一个简单的测试工具,用于测量从一个MikroTik设备到另一个设备的ping、jitter、TCP和UDP的吞吐率。“Speed-test "命令基于Ping工具和带宽测试。为了使用这个命令--需要访问带宽测试服务器。

4 |

5 | ## 一般接口属性

6 |

7 | 速度测试基于五个可配置的属性。

8 |

9 | - address - 主机 IP 地址。

10 | - connection-count - 如果一个设备有超过20个核,将使用核数(默认为20)。

11 | - password - 远程设备的密码。

12 | - test-duration - 每次测试的持续时间( _默认:5次测试*10秒持续时间+每次测试之间的1秒停顿=55秒_ )。

13 | - user - 远程设备的用户名。

14 |

15 | ## 配置实例

16 |

17 | 带宽和速度测试要在设备间进行,而不是在本地设备上进行以确保模拟真实的情况,避免产生的流量不会使被测设备的CPU过载(DUT)。

18 |

19 | 从设备A(192.168.88.1)到设备B(192.168.88.2)进行一个简单的测试。

20 |

21 | ```shell

22 | [admin@MikroTik] > /tool/speed-test address=192.168.88.1

23 | status: done

24 | time-remaining: 0s

25 | ping-min-avg-max: 541us / 609us / 3.35ms

26 | jitter-min-avg-max: 0s / 76us / 2.76ms

27 | loss: 0% (0/100)

28 | tcp-download: 921Mbps local-cpu-load:30%

29 | tcp-upload: 920Mbps local-cpu-load:30% remote-cpu-load:25%

30 | udp-download: 917Mbps local-cpu-load:6% remote-cpu-load:21%

31 | udp-upload: 916Mbps local-cpu-load:20% remote-cpu-load:6%

32 | ```

33 |

34 | 如果测试期间任何设备的CPU利用率达到100%,就会出现警告信息。

35 |

36 | ```shell

37 | [admin@MikroTik]] > /tool/speed-test address=192.168.88.1

38 | ;;; results can be limited by cpu, note that traffic generation/termination

39 | performance might not be representative of forwarding performance

40 | status: done

41 | time-remaining: 0s

42 | ping-min-avg-max: 541us / 609us / 3.35ms

43 | jitter-min-avg-max: 0s / 76us / 2.76ms

44 | loss: 0% (0/100)

45 | tcp-download: 721Mbps local-cpu-load:78%

46 | tcp-upload: 820Mbps local-cpu-load:100% remote-cpu-load:84%

47 | udp-download: 906Mbps local-cpu-load:10% remote-cpu-load:54%

48 | udp-upload: 895Mbps local-cpu-load:55% remote-cpu-load:12%

49 | ```

50 |

51 | "test-duration"参数允许改变全部5项测试的持续时间:

52 |

53 | - Ping test with 50ms delay

54 | - TCP receive

55 | - TCP send

56 | - UDP receive

57 | - UDP send

58 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Speed_Test/index.rst:

--------------------------------------------------------------------------------

1 | 速度测试

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Torch/content.md:

--------------------------------------------------------------------------------

1 | # 概述

2 |

3 | MikroTik Torch是一个实时流量监测工具,可用于监测通过接口的流量。

4 | 请观看 [关于此功能的视频](https://youtu.be/45E2uwI3xhc)。

5 |

6 | 出现在Torch中的流量是在它被防火墙过滤之前。意味着能够看到可能被防火墙规则丢弃的数据包。

7 |

8 | `[admin@MikroTik] > /tool/torch`

9 |

10 | 可以通过以下分类监控流量:

11 |

12 | - source address (IPv4 and IPv6);

13 | - destination address (IPv4 and IPv6);

14 | - port;

15 | - protocol;

16 | - mac-protocol;

17 | - VLAN ID;

18 | - mac-address;

19 | - DSCP;

20 |

21 | MikroTik Torch会显示所选择的协议以及特定接口上每个协议的TX/RX速率。

22 |

23 | 启用了客户端对客户端转发的无线客户端之间的单播流量在Torch工具中是不可见的。启用硬件卸载桥接处理的数据包也不可见(未知的单播、广播和一些多播流量将对Torch工具可见)。

24 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Torch/index.rst:

--------------------------------------------------------------------------------

1 | Torch

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Traceroute/content.md:

--------------------------------------------------------------------------------

1 | # 概述

2 |

3 | **Sub-menu:** `/tool traceroute`

4 |

5 | **Traceroute** 显示数据包到达远程主机所经过的路由器列表。**traceroute** 或 **tracepath** 工具几乎在所有类Unix操作系统上都可以使用,**tracert** 在Microsoft Windows操作系统上可用。

6 |

7 | Traceroute基于TTL值和ICMP "超时 "消息。IP头中的TTL值用来避免路由循环。如果TTL值为零,数据包将被丢弃,发生这种情况时,ICMP超时消息将发回给发送者。

8 |

9 | 初始traceroute TTL值被设置为1,当下一个路由器发现一个TTL=1的数据包时,它将TTL值设置为0,并以ICMP "超时 "消息回应来源。该消息让源头知道,数据包一跳穿越了特定的路由器,下一次TTL值将增加1,以此类推。通常情况下,在通往目的地的路径中,每个路由器都会将TTL字段递减一个单位TTL值直至为0。

10 |

11 | 用这个命令,可以看到数据包是如何在网络中传输的,以及它在哪里可能出现故障或速度变慢。利用这些信息,可以确定导致网络问题或故障的计算机、路由器、交换机或其他网络设备。

12 |

13 | ## 快速示例

14 |

15 | ```shell

16 | [admin@MikroTik] > tool traceroute 10.255.255.1

17 | ADDRESS STATUS

18 | 1 10.0.1.17 2ms 1ms 1ms

19 | 2 10.255.255.1 5ms 1ms 1ms

20 | [admin@MikroTik] >

21 | ```

22 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Traceroute/index.rst:

--------------------------------------------------------------------------------

1 | 路由跟踪

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Traffic_Flow/index.rst:

--------------------------------------------------------------------------------

1 | 数据流

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Traffic_Generator/index.rst:

--------------------------------------------------------------------------------

1 | 流量发生器

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Watchdog/content.md:

--------------------------------------------------------------------------------

1 | # 概述

2 |

3 | **Sub-menu:** `/system watchdog`

4 |

5 | 这个菜单允许配置系统重新启动,如果特定的IP地址没有反应,或者当它检测到软件已经锁定时。这种检测有两种方式。

6 |

7 | - 软件看门狗定时器(大多由硬件故障引起)设备可以通过重启来恢复自己。

8 | - Ping看门狗可以监测到与特定IP地址的连接并触发重启功能。

9 |

10 | **注意:** 这是两个不同的看门狗功能,有各自的设置。默认情况下,软件看门狗被启用,ping看门狗被禁用。可以通过指定一个IP地址来启用ping看门狗,可以取消Watchdog Timer选项来禁用软件看门狗。

11 |

12 | ## 属性

13 |

14 | | 属性 | 说明 |

15 | | -------------------------------------------------------------------- | ------------------------------------------------------------------------------------------------------------------------------------------------------- |

16 | | **auto-send-supout** (_yes \| no_; Default: **no**) | 输出文件自动生成后,可以通过电子邮件发送。 |

17 | | **auto-supout** (_yes \| no_; Default:**yes**) | 当软件发生故障时,会自动生成一个名为 "autosupout.rif "的文件。之前的 "autosupout.rif "文件被重命名为 "autosupout.old.rif"。 |

18 | | **no-ping-delay** (_time_; Default: 5m) | 在试图到达监视地址之前要等待多长时间。 |

19 | | **ping-timeout** (_time_; Default: 60s) | 设备被ping 6次的时间间隔(在 "no-ping-delay "之后)。 |

20 | | **send-email-from** (_string_; Default: ) | 发送支持输出文件的电子邮件地址。如果没有设置,则使用/tool电子邮件中设置的值。 |

21 | | **send-email-to** (_string_; Default: ) | 发送支持输出文件的电子邮件地址。 |

22 | | **send-smtp-server** (_string_; Default: ) | 发送支持输出文件的SMTP服务器地址。如果没有设置,则使用/tool电子邮件中设置的值。 |

23 | | **watch-address** (_IP_; Default: ) | 系统将重启,如果连续6次ping到给定的IP地址都失败。如果设置为无,该功能将禁用。默认情况下,如果设置了watch-address并且无法到达,路由器将每6分钟重启一次。 |

24 | | **watchdog-timer** (_yes \| no_; Default: **yes**) | 如果系统一分钟内没有反应,是否重启。 |

25 |

26 | ## 快速例子

27 |

28 | 使系统产生一个支持输出文件,并在软件崩溃的情况下通过192.0.2.1自动发送至support@example.com。

29 |

30 | ```shell

31 | [admin@MikroTik] system/watchdog/ set auto-send-supout=yes \

32 | \... send-to-email=support@example.com send-smtp-server=192.0.2.1

33 | [admin@MikroTik] system watchdog> print

34 | watch-address: none

35 | watchdog-timer: yes

36 | no-ping-delay: 5m

37 | automatic-supout: yes

38 | auto-send-supout: yes

39 | send-smtp-server: 192.0.2.1

40 | send-email-to: support@example.com

41 | ```

42 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/Watchdog/index.rst:

--------------------------------------------------------------------------------

1 | 看门狗

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

10 |

11 |

12 |

--------------------------------------------------------------------------------

/source/Diagnostics_monitoring_and_troubleshooting/index.rst:

--------------------------------------------------------------------------------

1 | 诊断、监测和故障排除

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 1

6 |

7 | Bandwidth_Test/index.rst

8 | Detect_Internet/index.rst

9 | Dynamic_DNS/index.rst

10 | Graphing/index.rst

11 | Health/index.rst

12 | Interface_stats_and_monitor-traffic/index.rst

13 | IP_Scan/index.rst

14 | Log/index.rst

15 | Netwatch/index.rst

16 | Packet_Sniffer/index.rst

17 | Ping/index.rst

18 | Profiler/index.rst

19 | Resource/index.rst

20 | SNMP/index.rst

21 | Speed_Test/index.rst

22 | Torch/index.rst

23 | Traceroute/index.rst

24 | Traffic_Flow/index.rst

25 | Traffic_Generator/index.rst

26 | Watchdog/index.rst

27 |

--------------------------------------------------------------------------------

/source/Extended_features/Container/index.rst:

--------------------------------------------------------------------------------

1 | 容器

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 | Container-freeradius_server.md

9 | Container-ThingsBoard_MQTT_HTTP_server.md

10 |

11 |

--------------------------------------------------------------------------------

/source/Extended_features/ROSE-storage/index.rst:

--------------------------------------------------------------------------------

1 | ROSE存储

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

--------------------------------------------------------------------------------

/source/Extended_features/SMB/index.rst:

--------------------------------------------------------------------------------

1 | SMB

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

--------------------------------------------------------------------------------

/source/Extended_features/UPS/index.rst:

--------------------------------------------------------------------------------

1 | UPS

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

--------------------------------------------------------------------------------

/source/Extended_features/Wake_on_LAN/content.md:

--------------------------------------------------------------------------------

1 | # 介绍

2 |

3 | **Sub-menu:** `/tool wol`

4 |

5 | 局域网唤醒工具可以向选择的任何MAC地址发送一个特定的帧(Magic Packet)。如果目标设备支持局域网唤醒,它会从睡眠或关机状态唤醒。目前不支持安全的WoL。要使 "局域网唤醒"功能发挥作用,对目标计算机有特定的硬件和软件要求。

6 |

7 | ## 属性描述

8 |

9 | | 属性 | 说明 |

10 | | ----------------------------------- | ---------------------------- |

11 | | **interface** (_string; Default:_ ) | 哪个接口要发送Magic Packet。 |

12 | | **mac** (_MAC_; Default: ) | 目标计算机的MAC地址。 |

13 |

14 | ## 应用实例

15 |

16 | 该命令只需要MAC地址参数,然后根据ARP表,Magic Packet将被发送至特定接口。

17 |

18 | `/tool wol mac=FE:4B:71:05:EA:8B`

19 |

--------------------------------------------------------------------------------

/source/Extended_features/Wake_on_LAN/index.rst:

--------------------------------------------------------------------------------

1 | 网络唤醒

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 2

6 |

7 | content.md

8 |

9 |

--------------------------------------------------------------------------------

/source/Extended_features/index.rst:

--------------------------------------------------------------------------------

1 | 扩展特性

2 | ===============================

3 |

4 | .. toctree::

5 | :maxdepth: 1

6 |

7 | Container/index.rst

8 | ROSE-storage/index.rst

9 | SMB/index.rst

10 | UPS/index.rst