├── .github

└── ISSUE_TEMPLATE.md

├── Computer Architecture

└── cache_memory.md

├── Data Structure

├── AVL-Tree VS Red-Black-Tree.md

├── List, Set.md

├── Stack_&_Queue.md

├── hash_collision.md

└── heap.md

├── Database

├── NoSQL.md

├── Redis.md

├── Transaction-Isolation-Level.md

├── Transaction.md

├── index.md

└── 정규화.md

├── Java

├── HashMap vs Hashtable vs ConcurrentHashMap.md

├── garbage_collection.md

└── string_is_immutable.md

├── LICENSE

├── Network

├── HTTP_vs_HTTPS.md

├── Multiplexing and Demultiplexing.md

├── OSI_7_layers.md

├── TCP_vs_UDP.pdf

└── symmentric-key_vs_public-key.md

├── OS

├── CPU_scheduler.md

├── Mutex vs Semaphore.md

├── Paging vs Segmentation.md

├── deadlock.md

├── interrupt_&_context_switching.md

└── process_vs_thread.md

├── README.md

├── Security

└── OWASP Top 10.md

├── Software Engineering

├── IoC, DIP, DI.md

├── SOLID 원칙.md

├── Singleton Pattern & Factory Pattern.md

├── Strategy Pattern.md

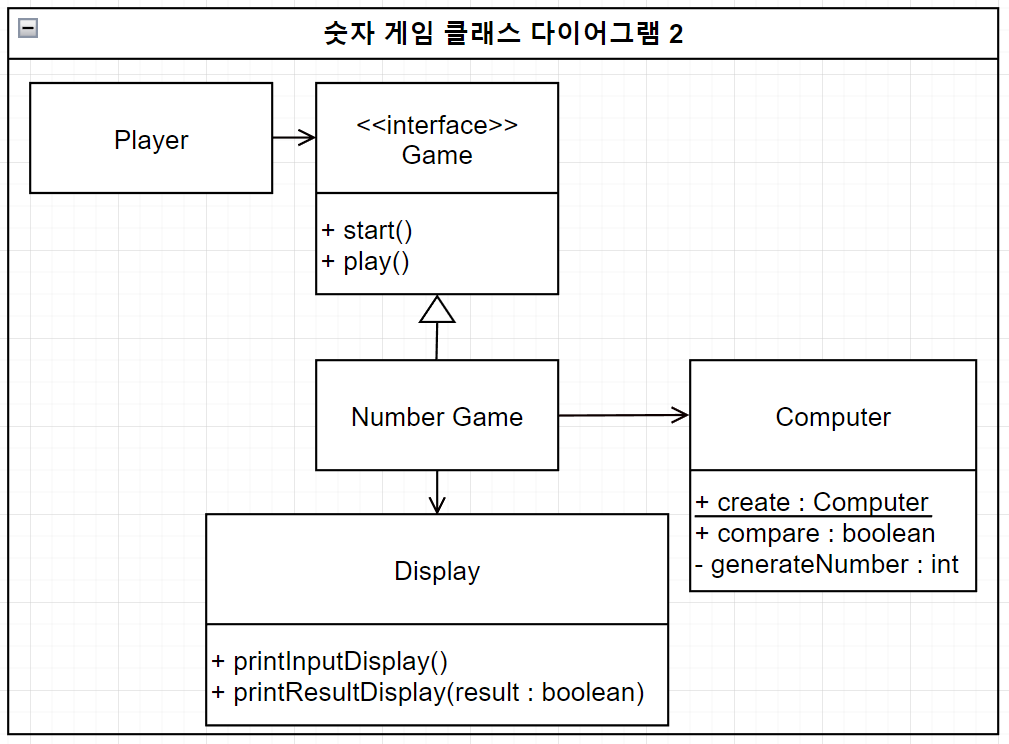

└── UML.md

├── WEB

├── CORS.md

├── JWT.md

├── RESTful_API.md

├── Web 서버와 WAS의 차이.md

└── www.naver.com을 검색하면 일어나는 과정.md

└── book

└── 그림으로 배우는 HTTP & Network Basic

├── README.md

├── 제 1장. 웹과 네트워크의 기본에 대해 알아보자.md

├── 제 3장. HTTP 정보는 HTTP 메시지에 있다.md

├── 제 4장. 결과를 전달하는 HTTP 상태 코드.md

├── 제 5장. HTTP와 연계하는 웹 서버.md

├── 제 6-2장. HTTP 헤더.md

├── 제 8장. 누가 액세스하고 있는지를 확인하는 인증.md

└── 제 9장. HTTP에 기능을 추가한 프로토콜.md

/.github/ISSUE_TEMPLATE.md:

--------------------------------------------------------------------------------

1 | | 발표자 | 카테고리 | 주제 |

2 | | :-----: | :-------: | :---: |

3 | | 발표자1 | 카테고리1 | 주제1 |

4 | | 발표자2 | 카테고리2 | 주제2 |

5 | | 발표자3 | 카테고리3 | 주제3 |

6 | | 발표자4 | 카테고리4 | 주제4 |

7 | | 발표자5 | 카테고리5 | 주제5 |

8 |

--------------------------------------------------------------------------------

/Computer Architecture/cache_memory.md:

--------------------------------------------------------------------------------

1 | # Cache Memory

2 |

3 | * 속도가 빠른 장치와 느린 장치에서 속도 차이에 따른 병목 현상을 줄이기 위한 메모리를 말한다.

4 |

5 | * CPU가 주기억장치에서 저장된 데이터를 읽어올 떄, 자주 사용하는 데이터를 캐시메모리에 저장, 그 이후 같은 메모리 사용 시, 캐시메모리에서 먼저 가져온다.

6 |

7 | * 빠른 대신, 용량이 적고 비싸다(하드디스크 1TB는 4만원, SSD는 40만원, 캐시메모리 4GB는 약 4000만원)

8 |

9 |

10 |

11 | ### 듀얼코어 이상의 프로세서의 캐시 메모리

12 |

13 | * 각 코어마다 독립된 L1캐시 메모리를 가지고, 두 코어가 공유하는 L2캐시 메모리가 내장됨

14 | * L1캐시의 절반은 명령어를 처리하기 직전의 명령어를 임시 저장, 나머지 절반에는 실행 후 명령어를 임시 저장

15 | * L1 : CPU 내부에 존재

16 | * L2 : CPU와 RAM 사이에 존재

17 | * L3 : 보통 메인보드에 존재

18 |

19 |

20 |

21 | ### 캐시 메모리의 작동 원리

22 |

23 | ##### 시간 지역성

24 |

25 | * for나 while 같은 반복문에 사용하는 조건 변수처럼 한번 참조된 데이터는 잠시 후 또 참조될 가능성이 높음

26 |

27 |

28 |

29 | ##### 공간 지역성

30 |

31 | * A[0],A[1]과 같은 연속 접근 시, 참조된 데이터 근처에 있는 데이터가 잠시후 또 사용될 가능성이 높음

32 | * ex) 행렬곱에서 전치행렬 사용

33 |

34 |

35 |

36 | 캐시에 데이터를 저장 시, 공간 지역성을 활용하기 위해 주변 데이터도 같이 가져와 대비하게된다.

37 |

38 | 캐시에 CPU가 요청한 데이터가 있을경우 Cache Hit, 없어서 DRAM에서 가져오게 된다면 Cache Miss가 된다.

39 |

40 |

41 |

42 | ### 캐시 미스의 예시

43 |

44 | * Cold miss : 해당 메모리 주소를 처음 불러서 생기는 미스

45 |

46 | * Conflict miss : 동일한 캐시 메모리 주소에 다른값이 할당되어 있을 경우에 생기는 미스

47 | * Capacity miss : 캐시 메모리의 공간이 부족해서 생기는 미스, Conflict와 비슷하게 볼 수 있지만 Conflict는 할당문제, Capacity는 공간문제이다.

48 |

49 |

50 |

51 | Conflict miss와 Capacity miss 같은 경우는 크기가 커지면 문제가 생길 가능성이 줄어들지만, 동시에 접근속도가 느려지고 파워를 많이 잡아먹게 된다.

52 |

53 |

54 |

55 | ### 구조 및 작동 방식

56 |

57 | ##### Direct Mapped Cache

58 |

59 | 가장 기본적인 구조, DRAM의 여러 주소가 캐시메모리의 한 주소에 대응되는 방식

60 |

61 | 캐시메모리의 공간이 8개 `(000~111)이고 메모리 공간이 32개(00000~11111)인 경우`를 예시로 설명

62 |

63 | 메인메모리 공간의 주소 뒤 3자리를 가지고 캐시메모리에 할당, 이 때, 세자리 000이 인덱스 필드 인덱스 필드를 제외한 앞 두자리를 태그필드라고 함

64 |

65 | 간단하고 빠르지만 Conflict Miss가 인덱스필드가 같은 데이터들을 자주 활용하는 경우에 발생하는 단점이 있다.

66 |

67 | ##### Fully Associative Cache

68 |

69 | 비어있는 메모리에 마음대로 저장하는 방식

70 |

71 | 캐시 안에 저장할 떄는 매우 간단하지만, 찾을 때 오래걸린다.

72 |

73 | 조건이나 규칙이 없기 때문에, 특정 캐시 Set 안에 있는 모든 블럭을 한번에 찾아서 원하는 데이터가 있는지 검색해야하며, 이를 위한 CAM이라는 특수한 메모리 구조를 사용해야한다. 당연히 매우 비싸다.

74 |

75 | #### Set Associative Cache

76 |

77 | Direct와 Fully를 섞은 방식. 특정행을 지정하고, 그 행안의 어떤 열이든 비어있을 때 저장하는 방식.

78 |

79 | Direct에 비해서 탐색은 느리지만 저장이 빠르고 Fully보다 탐색이 빠르고 저장이 느리다.

80 |

81 |

82 |

83 | ### Cache메모리 히트율 기준 속도 계산

84 |

85 | 캐시메모리 히트 확률 : R

86 |

87 | 캐시메모리 속도 : C

88 |

89 | 일반메모리 속도 : M

90 | $$

91 | C+ (1-R) \times M

92 | $$

93 |

94 |

--------------------------------------------------------------------------------

/Data Structure/AVL-Tree VS Red-Black-Tree.md:

--------------------------------------------------------------------------------

1 | # AVL-Tree VS Red-Black-Tree

2 |

3 | >균형 이진 탐색 트리 대표 두 가지를 알아보고 차이점을 알아보자

4 |

5 |

6 |

7 | ## Binary Search Tree (BST)

8 |

9 | BST, 이진탐색트리를 먼저 알아야한다.

10 |

11 | 이진탐색트리란 이진탐색과 연결리스트를 결합한 자료구조의 일종으로,

12 | 이진 탐색의 효율적인 탐색 속도를 유지하면서 빈번한 자료 입력과 삭제를 가능하게끔 고안되었다.

13 |

14 |

15 |

16 | ### BST의 특징

17 | - 모든 노드의 왼쪽 서브트리는 해당 노드의 값 보다 작은 값들만 가진다.

18 | - 모든 노드의 오른쪽 서브트리는 해당 노드의 값 보다 큰 값들만 가진다.

19 | - 중복되는 노드가 없어야 한다.

20 |

21 |

22 |

23 | ### BST 순회 방법

24 | BST를 순회 할 때는 중위 순회(inOrder) 방식을 쓰는데,

25 |

26 |

27 |

28 | > 중위 순회 방식은 재귀적으로 왼쪽 서브트리 - 현재 노드 - 오른쪽 서브트리를 순회하는 방식임

29 |

30 | 위의 트리를 중위 순회 하면 1-3-4-6-7-8-10-13-14 가 출력 되는데,

31 | BST내부의 값들을 순서대로 출력한 것과 같다.

32 |

33 |

34 |

35 | ### 노드의 후임자, 선임자

36 | 후임자 = 해당 노드보다 값이 큰 노드들 중에서 가장 값이 작은 노드

37 | 선임자 = 해당 노드보다 값이 작은 노드들 중에서 가장 값이 큰 노드

38 | 위의 그림을 예시로 들면 8의 후임자는 10이고 8의 선임자는 7이 될 것 이다.

39 |

40 |

41 |

42 |

43 | ### 이진탐색트리의 시간복잡도

44 | | | 검색 | 삽입 | 삭제 |

45 | | - | --- | ---- | --- |

46 | | Average | O(logN) | O(logN) | O(logN) |

47 | | Worst | O(N)| O(N)| O(N) |

48 |

49 |

50 |

51 |

52 | 검색을 할 수록 데이터가 절반 씩 줄어드므로, 평균 O(logN)이라는 걸 알 수 있다.

53 |

54 | 그러나

55 |

56 |

57 |

58 | 다음과 같이 한 쪽으로 치우친 모양이 나오게 된다면 그저 List와 다른게 없으므로

59 | O(N)이 나오는걸 알 수 있다.

60 |

61 | 이런 단점을 해결하기위해 만들어진게 바로 **균형 이진 탐색 트리** 다.

62 |

63 |

64 |

65 | ### 균형 이진 탐색 트리에 들어가기 전에!!

66 | 트리의 회전이란 개념을 알아야한다.

67 |

68 |

69 |

70 | 오른쪽 회전

71 |

72 |

73 |

74 | 왼쪽 회전

75 |

76 | 높이가 더 큰 쪽, 빗대어서 말하자면 무게가 무거운 쪽을 가볍게 해줘서 균형을 맞춘다 라고 이해해도 좋다.

77 |

78 | 회전 연산은 단순히 레퍼런스를 바꿔주는 것이기 때문에 상수시간이 걸린다.

79 |

80 | 이 트리 회전을 통해서 트리의 균형을 맞추는것이다.

81 |

82 |

83 |

84 |

85 | ## AVL Tree

86 | 이진탐색트리의 한 종류로, Balance Factor를 통해서 스스로 균형을 잡는 트리이다.

87 |

88 | >Balance Factor란 임의의 노드 X에 대해서 X의 왼쪽 서브트리의 높이와 X의 오른쪽 서브트리의 높이의 차이를 계산 한 값.

89 |

90 | AVL Tree에서는 모든 노드의 Balance Factor값이 -1 또는 0 또는 1 이어야 한다.

91 | 만약, 다른 값이라면 트리의 균형을 맞춰주는 과정이 일어나게 된다.

92 |

93 |

94 | ### AVL트리의 시간복잡도

95 | | | 검색 | 삽입 | 삭제 |

96 | | - | --- | ---- | --- |

97 | | Average | O(logN) | O(logN) | O(logN) |

98 |

99 | 검색 과정은 BST와 동일 하다.

100 |

101 | ### 삽입 (24 노드를 삽입)

102 |

103 |

104 |

105 |

106 |

107 |

108 | 14번 노드에서 왼쪽 서브트리의 높이는 0 오른쪽 서브트리의 2이므로

109 | Balance Factor가 -2가 나오므로 조정이 필요하다.

110 |

111 |

112 |

113 |

114 | ### 삭제 (79 노드를 삭제)

115 |

116 |

117 |

118 |

119 |

120 |

121 | 57번 노드에서 왼쪽 서브트리의 높이는 2 오른쪽 서브트리의 0이므로

122 | Balance Factor가 2가 나오므로 조정이 필요하다.

123 |

124 | 삽입, 삭제가 일어난 노드부터 루트 노드까지 거슬러 가고 그 과정마다 Balance Factor를 확인하고 트리구조를 조정하는 것이 반복 된다는것을 알아야한다.

125 | 즉, AVL은 엄격하게 균형을 조정하나 반복적인 작업 때문에 시간이 다소 소요된다.

126 | 이러한 점을 개선하기 위해 Red-Black-Tree가 나오게 되었다.

127 |

128 | (AVL트리의 삽입과 삭제과정에는 여러 케이스가 있기 때문에 따로 더 알아보기 바란다.)

129 |

130 |

131 |

132 | ## Red-Black-Tree

133 | 이진탐색트리의 한 종류로, 다섯가지의 RB트리 속성을 만족하여 스스로 균형을 잡는 트리이다.

134 |

135 | ### 사전 개념

136 | >nil노드 = RB트리에서 leaf노드를 nil노드라고 한다

137 |

138 |

139 |

140 |

141 |

142 | ### RB트리의 속성

143 | 1. 모든 노드는 Red or Black 색상

144 | 2. 루트 노드는 무조건 Black

145 | 3. 모든 nil 노드는 Black

146 | 4. Red의 자녀들은 Black, 즉 Red가 연속적으로 존재 할 수 없다.

147 | 5. 임의의 노드에서 nil 노드까지 가는 경로에서의 Black 노드의 수는 같다.

148 |

149 | 5번 속성에서의 Black 노드의 수를 Black Height(BH) 라고 한다.

150 |

151 |

152 |

153 |

154 | (실제로는 이렇게 구현됨)

155 |

156 | ### RBT 삽입/삭제 절차

157 | 1. 삽입/삭제 전 RB 속성 만족한 상태

158 | 2. 삽입/삭제 방식은 일반적인 BST와 동일

159 | 3. 삽입/삭제 후 RB속성 위반여부 확인

160 | 4. 재조정

161 | 5. RB 속성 만족

162 |

163 |

164 | ### Red-Black 트리의 시간복잡도

165 | | | 검색 | 삽입 | 삭제 |

166 | | - | --- | ---- | --- |

167 | | Average | O(logN) | O(logN) | O(logN) |

168 |

169 |

170 | 검색 과정은 BST와 동일 하다.

171 |

172 |

173 | ### 삽입 (삽입되는 노드의 색은 무조건 Red)

174 |

175 | 10번 노드 삽입

176 |

177 |

178 |

179 |

180 | 12번 노드 삽입

181 |

182 |

183 |

184 | 노드가 삽입 된 후 위의 5가지 속성 위반여부를 확인하고 트리를 재조정 하는 것을 볼 수 있다.

185 |

186 |

187 |

188 | ### 삭제

189 |

190 | 11번 노드 삭제

191 |

192 |

193 |

194 |

195 | 12번 노드 삭제

196 |

197 |

198 |

199 | 노드가 삭제 된 후 위의 5가지 속성 위반여부를 확인하고 트리를 재조정 하는 것을 볼 수 있다.

200 |

201 | (RB트리의 삽입과 삭제과정에는 여러 케이스가 있기 때문에 따로 더 알아보기 바란다.)

202 |

203 |

204 | >RBT가 O(logN)임을 귀납적으로 증명

205 |

206 |

207 |

208 |

209 |

210 |

211 |

212 | ## AVL-Tree VS Red-Black-Tree

213 |

214 | | | AVL-Tree | Red-Black-Tree |

215 | | ---- | ---- | ---- |

216 | | 삽입/삭제 성능 | RB-Tree에 비해 느리다 | AVL-Tree에 비해 빠르다 |

217 | | 검색 성능 | RB-Tree에 비해 빠르다 | AVL-Tree에 비해 느리다 |

218 | | 응용 사례 | dictionary, 한 번 만들어 놓으면 삽입/삭제가 거의 없고 검색이 대부분인 상황에서 사용 | linux kernel 내부에서 사용, java TreeMap, HashMap 충돌 시 c++ std::map |

219 |

220 | AVL트리는 삽입 삭제 후 루트까지 거슬러 가면서 Balance factor를 확인하고 조정하는 과정을

221 | 반복한다. 즉 엄격하게 균형을 맞추기때문에 트리 회전 연산이 많아 시간이 많이 소요됨.

222 | 그에 비해 RBTree는 비교적 덜 엄격하게 균형을 맞춤 예를들어 단순히 색상만 바꿔서 균형을 맞추는 경우 등등

223 |

224 | 그렇기에 삽입/삭제가 빈번한 경우에는 RB-Tree가 더 적합하다.

225 |

226 | 균형이 더 엄격하기 때문에 검색면에서는 AVL-Tree가 더 적합하다.

227 |

228 |

229 |

230 |

231 | ## Reference

232 |

233 | https://ratsgo.github.io/data%20structure&algorithm/2017/10/28/rbtree/

234 | https://m.blog.naver.com/min-program/221231697752

235 | https://ebongzzang.github.io/algorithm/Red-Black-tree-%EA%B7%B8%EB%A6%AC%EA%B3%A0-AVL-tree%EC%99%80%EC%9D%98-%EB%B9%84%EA%B5%90/

236 | https://jwdeveloper.tistory.com/280

237 | https://devidea.tistory.com/36

238 | https://lgphone.tistory.com/90

239 | https://suhwanc.tistory.com/197?category=730826

240 | https://ferrante.tistory.com/46

241 |

242 | ## Simulator

243 | https://www.cs.usfca.edu/~galles/visualization/RedBlack.html

244 | https://www.cs.usfca.edu/~galles/visualization/AVLtree.html

--------------------------------------------------------------------------------

/Data Structure/List, Set.md:

--------------------------------------------------------------------------------

1 | # List, Set

2 |

3 | CS-Study 2022-06-15 (수) 안영진

4 |

5 | > "List와 Set에 대해서 설명해주세요"

6 | >

7 | > "List와 Set의 차이를 설명해주세요"

8 |

9 | 저는 면접 때 항상 질문 받았었습니다.

10 | 물론 인턴, 스타트업 면접이었지만 생각보다 꽤 물어보는 질문인듯 합니다.

11 |

12 | ### Tip

13 |

14 | 이런 정의 관련된 질문에 답을 할 때는 해당 주제의 **키워드**를 말해주면 됩니다.

15 | (ex 블록체인을 말할 때 탈 중앙화, 위변조 방지를 말하듯이)

16 |

17 | # List

18 |

19 | ### List의 키워드는 "순서"입니다.

20 |

21 | 데이터가 들어오는 **순서**대로 저장하는 자료구조

22 | 또는,

23 | 데이터가 들어온 **순서**를 보장하는 자료구조

24 |

25 | 메모리에 순서대로 저장될 때는 두 가지 방법이 있습니다.

26 |

27 | ## 1. 물리적인 순서로 저장

28 |

29 | 메모리의 실제 주소값의 순서대로 데이터가 저장되는 방식

30 |

31 |

32 |

33 | 이를 순차 리스트라고 합니다. = ArrayList

34 |

35 |

36 |

37 | ## 2. 논리적인 순서로 저장

38 |

39 | 다음 데이터가 저장된 위치까지 함께 저장하므로써 순서를 보장하는 방식

40 |

41 |

42 |

43 | 이를 연결 리스트라고 합니다. = LinkedList

44 |

45 | 각 방식은 특징이 있습니다.

46 |

47 | | 종류 | 데이터 조회 | 데이터 삽입, 삭제 |

48 | | ---------- | ----------- | ----------------- |

49 | | LinkedList | O(N) | O(1) |

50 | | ArrayList | O(1) | O(N) |

51 |

52 | ### 연관 질문

53 |

54 | > ### Java에서 Queue는 어떤 방식으로 구현되나요?

55 | >

56 | > ### 왜 그 구현방식을 택했나요?

57 |

58 |

59 |

60 | > **A.** Queue는 한쪽에서는 데이터를 넣는 push가 다른 한쪽에서는 데이터를 빼는 pop이 일어나는 자료구조로,

61 | > 예를들어 리스트의 처음에서 pop이 일어난다고 해보겠습니다.

62 | > pop 수행 시 제일 처음의 데이터를 메모리 상에서 삭제하게 됩니다. 만약에 ArrayList 라면, 물리적인 순서로 저장이되기 때문에 앞의 메모리 공간이 비게되면 뒤에 있는 모든 데이터가 앞으로 한 칸 씩 시프트가 되어야합니다. 이는 O(N)이라는 시간이 소요되며 pop의 수행이 빈번하다면 굉장히 비효율 적입니다. 그렇기에 데이터 삽입 삭제에서 유리한 LinkedList를 사용합니다.

63 |

64 |

65 |

66 |

67 | # Set

68 |

69 | ### List의 또 다른 키워드는 "중복을 허용"입니다.

70 |

71 | 데이터의 중복 저장이 가능한 자료구조 입니다.

72 |

73 | ### Set의 키워드는 "순서 보장X", "중복 허용X"입니다.

74 |

75 | Set은 데이터의 존재를 확인하거나 데이터의 중복을 제거할 때 사용됩니다.

76 |

77 | Set을 구현하는 방법은 대표적으로 HashSet이 있습니다

78 |

79 | (자바에는 LinkedHashSet, TreeSet이란 것도 있습니다.)

80 |

81 | ### HashSet이란

82 |

83 | 내부적으로 해시테이블을 이용하는 자료구조라고 생각하면 됩니다.

84 |

85 |

86 | (해시 테이블은 데이터 조회, 삽입, 삭제에서 시간복잡도가 O(1)입니다.)

87 | 여기서 HashSet은 key, value를 사용하는 해시 테이블에서 value 값은 그냥 더미데이터로 넣어버리고 Key만 사용한다고 생각하면 됩니다.

88 |

89 | ### LinkedHashSet

90 |

91 | - 순서가 보장된 HashSet

92 | - 시간복잡도 O(1)

93 | - 그냥 HashSet에비해서 아주 약간 느리다고 함

94 | - 메모리 많이 씀 (상대적)

95 | - 다음 데이터가 어디있는지를 저장해줘야하므로 메모리가 더 쓰이게 됨

96 |

97 | ### TreeSet

98 |

99 | - 데이터를 정렬하여 저장하는 Set

100 | - 시간 복잡도 O(logN)

101 | - 내부적으로 Red-Black트리구조로 되어있음

102 | - 메모리 많이 씀 (상대적)

103 |

104 | ### 연관 질문

105 |

106 | > ### List와 Set차이에 대해서 설명해주세요

107 |

108 |

109 |

110 | > **A.** List는 순서가 보장되고 데이터의 중복을 허용하는 자료구조입니다.

111 | > Set은 순서를 보장하지않고 데이터의 중복을 허용하지 않는 자료구조입니다.

112 |

--------------------------------------------------------------------------------

/Data Structure/Stack_&_Queue.md:

--------------------------------------------------------------------------------

1 | # Stack & Queue

2 | ## Stack(스택)

3 | LIFO(Last In First Out, 후입선출) : 가장 나중에 들어간 원소가 가장 먼저 나옴

4 |

5 | ex) 함수의 call stack, 연산자 후위표기법 등

6 |

7 | 스택에는 스택 포인터(SP)가 존재하며, 처음에는 -1의 위치에 있다. push()를 하게되면 스택 포인터가 가리키는 위치가 증가하고, pop()을 하게되면 위치가 감소한다.

8 |

9 |

10 |

11 | ## Queue(큐)

12 | FIFO(First In First Out, 선입선출) : 가장 먼저 들어간 원소가 가장 먼저 나옴

13 |

14 | ex) Buffer, BFS 등

15 |

16 | 큐에서 가장 첫 원소를 front, 끝 원소를 rear라고 부른다.

17 |

18 | 큐는 rear로 들어와서 front로 빠져나가는 특징을 가진다.

19 |

20 | 큐에 원소를 삽입하면 rear가 한 칸 전진하고, 큐의 원소를 빼면 front가 한 칸 전진한다.

21 |

22 | 다음 그림은 큐가 비어있는 상태에서 front와 rear가 둘 다 0을 가리키고 있는 상태이다.

23 |

24 |

25 |

26 | 만약 5개의 원소가 큐에 들어오고, 2개의 원소가 빠져나가면, front와 rear는 다음 그림과 같다.

27 |

28 |

29 |

30 |

31 | 큐의 여러 메소드 중 isFull()이라는 메소드는 큐가 꽉 차있는지 확인하는 메소드이며, rear가 (큐의 사이즈-1) 과 같아지면 가득찬 것이다.

32 |

33 |

34 |

35 |

36 |

37 | `일반 큐의 단점: rear가 끝에 도달했을 때 큐에 빈 공간이 남아 있어도, 꽉 차있는것으로 판단할 수도 있다.`

38 |

39 | 이것을 개선한 것이 바로 **'원형 큐'** 이다.

40 |

41 |

42 |

43 |

44 | 논리적으로 배열의 처음과 끝이 연결되어 있는 것으로 간주하며 (index + 1) % size로 순환시킨다.

45 |

46 | 원형 큐도 초기에 front와 rear가 0이다.

47 |

48 | 원형 큐도 isFull()이라는 메소드를 통해 큐가 꽉 차있는지 확인할 수 있으며, (rear+1)%size가 front와 같으면 가득찬 것이다.

49 |

50 | `원형 큐의 단점: 메모리는 잘 활용하지만, 배열로 구현되어 있기 때문에 큐의 크기가 제한적이다.`

51 |

52 | 이것을 개선한 것이 바로 **'연결리스트 큐'** 이다.

53 |

54 |

55 |

56 | 연결리스트 큐는 크기의 제한이 없으며, 삽입과 삭제가 시간복잡도 O(1)으로 구현이 가능하며 편리하다.

57 |

58 | 참고: https://github.com/gyoogle/tech-interview-for-developer/blob/master/Computer%20Science/Data%20Structure/Stack%20%26%20Queue.md

--------------------------------------------------------------------------------

/Data Structure/hash_collision.md:

--------------------------------------------------------------------------------

1 | # 해시 충돌

2 |

3 | ### 2022-04-27 (wed) 안영진

4 |

5 | ### Contents

6 |

7 | 1. [해시의 탄생 배경](#1-해시의-탄생-배경)

8 | 2. [해시 함수](#2-해시-함수)

9 | 3. [그래서 해시를 어떻게 활용하는데?](#3-그래서-해시를-어떻게-활용하는건데)

10 | 4. [해시 충돌](#4-해시-충돌)

11 |

12 | 4.1 [해시충돌 해결방법](#41-해시충돌-해결방법)

13 |

14 | 4.2 [뭐가 더 나아?](#42-뭐가-더-나아)

15 |

16 |

17 |

18 |

19 | # 1. 해시의 탄생 배경

20 |

21 | ## **해시란?**

22 |

23 | > **해시**(**hash**)란 다양한 길이를 가진 데이터를 고정된 길이를 가진 데이터로 매핑(mapping)한 값이다.

24 |

25 |

26 | **데이터의 저장과 검색을 빠르게 하기위해** 해시를 생각하게됨

27 |

28 | 우선 데이터를 읽고 쓰는데 가장 쉽게 고려 할 수 있는

29 | **배열**의 경우 데이터 읽고 쓰기가 O(n)이 걸림

30 |

31 |

32 |

33 | - 해당 위치까지 가야하기 때문에 n번의 반복이 생기기 때문

34 |

35 |

36 |

37 | **트리**도 빠르긴 한데 평균적으로 O(logN)이 걸림

38 |

39 |

40 |

41 |

42 |

43 | **해시**를 이용한 자료구조는 평균적으로 O(1)(상수시간)이 걸림

44 |

45 | 어떻게 이게 가능한 것일까??

46 |

47 |

48 |

49 |

50 | # 2. **해시 함수**

51 |

52 | 아까

53 | > **해시**(**hash**)란 **다양한 길이를 가진 데이터**를 **고정된 길이를 가진 데이터**로 매핑(mapping)한 값이다.

54 |

55 | 라고 했다. (우선 해시값은 정수라고 봐도 된다. (이유는 나중에 설명))

56 |

57 | 어쨌든 임의의 데이터(I**nput**)가 어떠한 과정을 거쳐서 고정된 길이의 정수 데이터(**Output**)로 변했다는 뜻인데, 이 어떠한 과정을 **해시 함수**라고 한다.

58 |

59 |

60 |

61 |

62 | 예시로 위의 그림처럼 임의의 데이터가 들어오면 32bit의 정수로 바꿔주는 해시함수가 있다.

63 |

64 | 해시함수는 종류가 엄청나게 많고 다양하다(64bit, 128bit ...) 자기가 짜기 나름이다.

65 |

66 | 다만,

67 |

68 | 1. 해시 계산이 간단해야하고

69 | 2. 결과 값이 고르게 나와야한다.

70 |

71 | 이 두 가지를 만족하는게 **좋은 해시함수**이다.

72 |

73 |

74 |

75 |

76 | # 3. 그래서 해시를 어떻게 활용하는건데?

77 |

78 | 우리는 **해시 함수**를 통해 **해시(정수값)를** 만들었다.

79 |

80 | ## 해시 테이블

81 |

82 | > **배열**과 **해시 함수**를 이용해 (Key, Value)형식의 데이터를 읽고 쓰는 **자료구조**

83 | >

84 |

85 | (Java의 HashMap, python의 Dictionary와 비슷합니다.)

86 |

87 | 여기 8만큼의 크기를 가진 배열이 있다. (배열의 공간 하나를 **Bucket**이라 함)

88 |

89 |

90 |

91 | 그리고 전화번호(key)를 넣으면 숫자로 임의의 숫자로 바꿔주는

92 |

93 | 해시함수가 있다.

94 |

95 |

96 |

97 | 어떻게 배열안에 데이터를 집어 넣을 수 있을까?

98 |

99 |

100 |

101 | **mod 연산**을 해주면 된다. ~~(mod 연산이 없는 해시 함수도 있음 근데 대부분 mod연산 많이 쓰더라)~~

102 |

103 |

104 |

105 | 이게 해시 테이블

106 |

107 | 데이터의 key를 가지고 해시함수를 거친다음 해당 해시값을 테이블의 크기(capa)로 **mod 연산**해준 값이 **데이터가 저장 될 배열의 인덱스**인것 (이 때문에 해시값이 정수여야함)

108 |

109 | 따라서 해시 함수 과정만 거치므로, **O(1)의 시간**으로 데이터를 읽고 쓰는게 가능한 것이다.

110 |

111 |

112 |

113 |

114 | # 4. 해시 충돌

115 |

116 | 아까 해시란

117 |

118 | > **해시**(**hash**)란 **다양한 길이를 가진 데이터**를 **고정된 길이를 가진 데이터**로 매핑(mapping)한 값이다.

119 | > 라고했다.

120 |

121 | **다양한 길이**를 가진 데이터 → (**무한**함)

122 |

123 | **고정된 길이**를 가진 데이터 → (**유한**함)

124 |

125 | 해시함수는 생각해보면 **무한한** 데이터를 **유한한** 공간에다가 욱여 넣는 것임

126 |

127 |

128 |

129 | **비둘기 집의 원리**

130 |

131 |

132 |

133 | n+1 마리의 비둘기를 n개의 집에 넣는다고 한다면 어떻게 될까?

134 |

135 |

136 |

137 | 비둘기 집들 중 하나는 **무조건 비둘기 2마리가** 들어가게 됨

138 |

139 | 다시 해시로 돌아와서,

140 |

141 | **무한한 데이터**를 **유한한 해시 테이블**에 넣기 때문에 **데이터가 겹치는게 반드시 발생 한다**는 뜻임

142 |

143 | 이렇게 겹치는것을 **해시 충돌**이라고 함

144 |

145 | 해시충돌이 나는 경우는 2가지가 있다.

146 |

147 |

148 |

149 | key값도 해시값도 다른데 mod연산 값이 같을 때,

150 |

151 |

152 |

153 | key값이 다른데 hash가 같을 때

154 |

155 |

156 |

157 |

158 | # 4.1 해시충돌 해결방법

159 |

160 | ## **1. Open Addressing** 방식

161 |

162 | 쉽게말해, 충돌이 일어나면 데이터가 들어있지 않은 빈 Bucket을 찾는것임

163 |

164 | 빈 Bucket을 탐색(probe)하는 방법이 매우 다양함

165 |

166 |

167 |

168 | **Linear Probing** (선형 탐사)

169 |

170 | 충돌이 일어난 버킷의 1칸뒤 or 2칸뒤 등등 이렇게 선형적으로 탐사하는 방법

171 |

172 |

173 |

174 |

175 | 한 데이터를 넣기위해 **앞 단에서 겪었던 체크 과정을 다 거쳐야한다**는 단점이 있음

176 |

177 | 특정영역에 데이터가 뭉쳐지는 **cluster** 문제도 있음

178 |

179 |

180 |

181 | **Quadratic Probing** (이차원 탐사)

182 |

183 | 선형 탐사의 문제를 줄이고자해서 나온 방법

184 |

185 | 버킷 탐사 범위를 **제곱수 간격**으로 넓혀감

186 |

187 | 선형 탐사에 비해서 Cluster가 줄었음

188 |

189 |

190 |

191 | **Double hashing** (이중 해싱)

192 |

193 | 2개의 해시 함수를 이용한다는거다.

194 |

195 | 하나는 최초의 해시값을 얻을 때

196 |

197 | 다른 하나는 해시 충돌 시 탐사 할 이동폭을 얻기위해 사용

198 |

199 | (두 번째 해시값 까지 같을 확률은 매우 적다!)

200 |

201 |

202 |

203 |

204 | ## **2. Separate Chaining** 방식

205 |

206 | bucket 하나하나를 linked list로 보는것임 충돌이 일어나면 데이터를 이어 붙임

207 |

208 |

209 |

210 | 한 버킷에서 충돌이 많이 일어나면 그만큼 링크드 리스트가 길어지게되고

211 |

212 | 데이터를 탐색하는데 O(N) 까지 갈 수 도있다.

213 |

214 | 하지만 해시함수도 엄청 좋아졌고 데이터가 계속 늘어나면 해시 리사이징을 하기 때문에

215 |

216 | 사실상 O(N)까지 갈 일은 없다고 봐도 된다.

217 |

218 |

219 |

220 |

221 | # 4.2 뭐가 더 나아?

222 |

223 | **CPython**은 **Open addressing** 방식을 사용하고있고,

224 |

225 | - **체이닝 시 malloc으로 메모리를 할당하는 오버헤드가 높아 오픈 어드레싱을 택했다.** 라고 cpython 공식문서에 적혀있다고 한다.

226 |

227 | **Java**의 **HashMap**은 **Separate Chaining** 방식을 사용한다.

228 |

229 | - HashMap은 상대적으로 **remove호출이 빈번**한데, **open addressing방식에서는 데이터 삭제 로직을 효율적으로 구현하기 어렵다**는 점, **S.C** 방식은 **보조해시 함수**가 있어서 충돌이 잘 발생 하지 않도록 조절 할 수 있다는 점 때문에 **S.C**방식을 쓴거 같다.

230 |

231 |

232 |

233 | **Load factor**는 테이블에 데이터가 차있는 정도다 0.5는 50%정도 데이터가 들어있다는 뜻)

234 |

235 | **number of probes**는 탐사 횟수, 이 값이 커질 수록 탐사 횟수가 많아지므로 성능이 떨어진다고 이해하시면 됩니다.

236 |

237 |

238 | 데이터가 테이블에서 적을 때는 **open addressing** 방식이 성능이 좋다고 한다.

239 |

240 | - 연속된 공간에 데이터를 저장하여 캐시효율을 높일 수 있다고한다.

241 |

242 | 그러나 데이터가 많아지게되면 **open addressing** 방식들은 급격하게 성능이 떨어지는게 보인다.

243 |

244 | 그에 비해 separate 체이닝 방식은 선형적으로 증가하는 그래프를 볼 수 있다.

245 |

246 |

247 | # Reference

248 |

249 | [*https://www.youtube.com/watch?v=ZBu_slSH5Sk*](https://www.youtube.com/watch?v=ZBu_slSH5Sk)

250 |

251 | [*https://www.youtube.com/watch?v=Rpbj6jMYKag*](https://www.youtube.com/watch?v=Rpbj6jMYKag)

252 |

253 | [*https://d2.naver.com/helloworld/831311*](https://d2.naver.com/helloworld/831311)

254 |

255 | [*https://ohtaeg.tistory.com/7*](https://ohtaeg.tistory.com/7)

256 |

257 | [*https://recordsoflife.tistory.com/205*](https://recordsoflife.tistory.com/205)

258 |

259 | [*https://zin0-0.tistory.com/294*](https://zin0-0.tistory.com/294)

260 |

261 | [*https://esoongan.tistory.com/193*](https://esoongan.tistory.com/193)

262 |

263 | [*https://siyoon210.tistory.com/85*](https://siyoon210.tistory.com/85)

264 |

265 | [*https://ejyoo.tistory.com/72*](https://ejyoo.tistory.com/72)

266 |

267 | [*https://it-license.tistory.com/72*](https://it-license.tistory.com/72)

268 |

269 | [*https://ihp001.tistory.com/90*](https://ihp001.tistory.com/90)

270 |

271 | [*https://velog.io/@injoon2019/자료구조-해시-테이블*](https://velog.io/@injoon2019/%EC%9E%90%EB%A3%8C%EA%B5%AC%EC%A1%B0-%ED%95%B4%EC%8B%9C-%ED%85%8C%EC%9D%B4%EB%B8%94)

272 |

273 | [*https://odol87.tistory.com/4*](https://odol87.tistory.com/4)

274 |

275 | [*https://greatzzo.tistory.com/58*](https://greatzzo.tistory.com/58)

276 |

--------------------------------------------------------------------------------

/Data Structure/heap.md:

--------------------------------------------------------------------------------

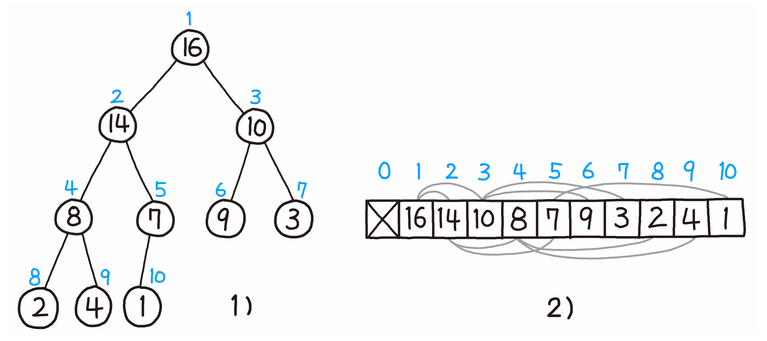

1 |

2 |

3 | # 힙(heap)

4 | - 영단어 힙(heap)은 '무엇인가를 차곡차곡 쌓아올린 더미'라는 뜻을 지니고 있다.

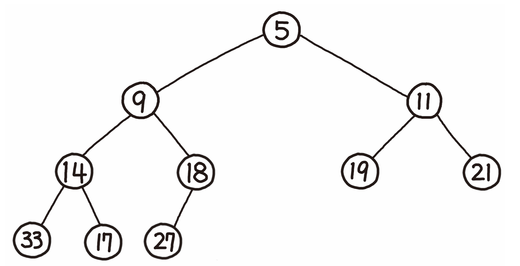

5 | - 힙(heap)은 최댓값 및 최솟값을 찾아내는 연산을 빠르게 하기 위해 고안된 완전이진트리(complete binary tree)를 기본으로 한 자료구조이다.

6 | - A가 B의 부모노드(parent node) 이면, A의 키(key)값과 B의 키값 사이에는 대소관계가 성립한다.

7 |

8 | 따라서 루트노드에는 항상 데이터들 중 가장 큰 값(혹은 가장 작은 값)이 저장되어 있기 때문에, 최댓값(혹은 최솟값)을 O(1)안에 찾을 수 있다.

9 |

10 |

11 |

12 | ## 종류

13 |

14 | 힙에는 두가지 종류가 있다.

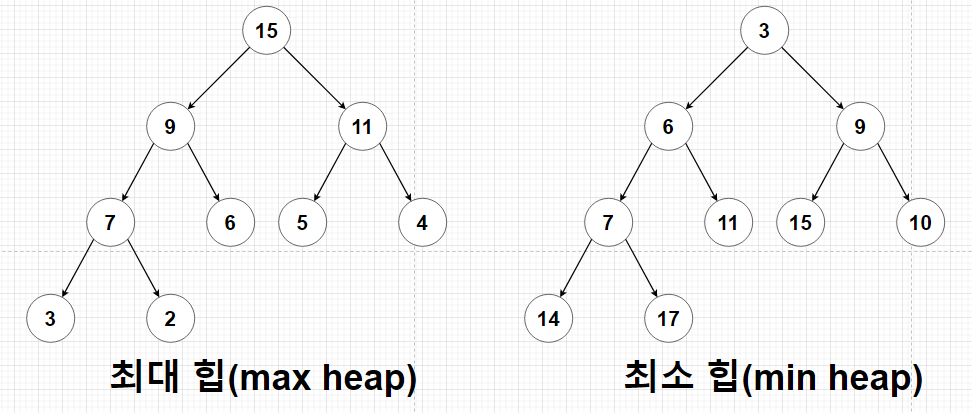

15 | - **최대 힙(max heap)**: 부모노드의 키값이 자식노드의 키값보다 항상 큰 힙

16 | - **최소 힙(min heap)**: 부모노드의 키값이 자식노드의 키값보다 항상 작은 힙

17 |

18 |

19 |

20 | 키값의 대소관계는 오로지 부모노드와 자식노드 간에만 성립하며, 특히 형제 사이에는 대소관계가 정해지지 않는다.

21 |

22 |

23 |

24 | ## 연산

25 |

26 | 데이터의 삽입과 삭제는 모두 O(logN)이 소요된다.

27 | ### 데이터 삽입

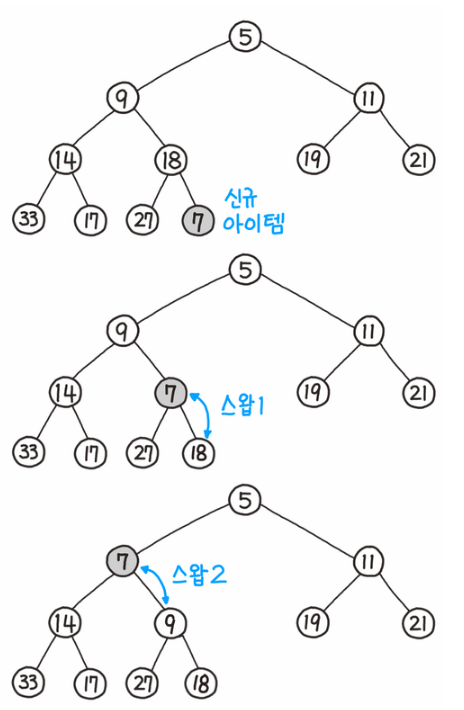

28 |

29 |

30 |

31 | 1. 가장 끝의 자리(가장 하위 레벨의 최대한 왼쪽)에 노드를 삽입한다.

32 | 2. 부모 값과 비교해 값이 더 작은 경우(최대 힙의 경우 더 큰 경우) 위치를 변경한다.

33 | 3. 계속해서 부모 값과 비교해 위치를 변경한다.

34 |

35 | ### 데이터 삭제(추출)

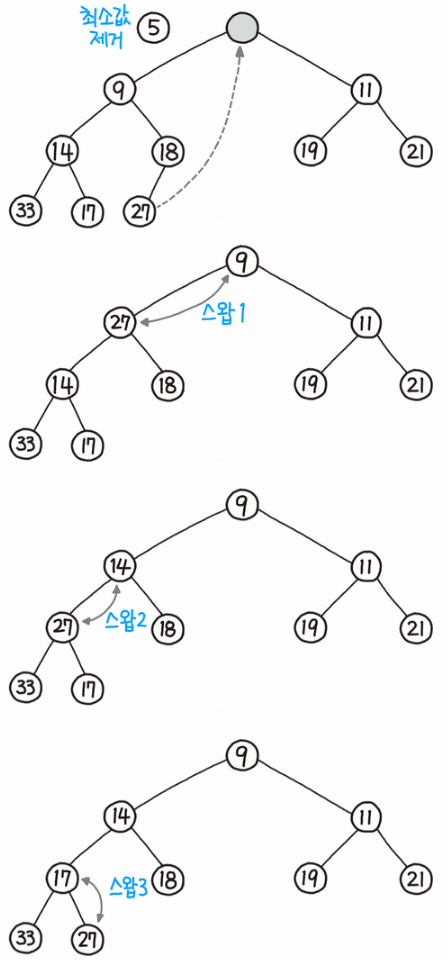

36 |

37 |

38 |

39 | 1. 루트노드를 제거(추출)한다.

40 | 2. 루트 자리에 가장 마지막 노드를 삽입한다.

41 | 3. 자식 노드들과 값을 비교해서 자식보다 크다면(최대 힙의 경우 작다면) 위치를 변경한다.

42 | 4. 계속해서 자식과 값을 비교해 위치를 변경한다.

43 |

44 |

45 |

46 | ## 표현

47 |

48 |

49 | 이진 힙은 완전 이진 트리(Complete Binary Tree)로서, 배열로 표현하기 매우 좋은 구조로 빈틈없이 배치가 가능하다.

50 | 대개 트리의 배열 표현의 경우 계산을 편하게 하기 위해 인덱스는 1부터 사용한다.

51 | - 부모 노드: `i//2`

52 | - 왼쪽 자식 노드: `2i`

53 | - 오른쪽 자식 노드: `2i+1`

54 |

55 |

56 |

57 | ## 응용

58 |

59 | 힙에서는 가장 높은(혹은 가장 낮은) 우선순위를 가지는 노드가 항상 뿌리노드에 오게 되는 특징을 이용해 **[우선순위 큐](https://ko.wikipedia.org/wiki/%EC%9A%B0%EC%84%A0%EC%88%9C%EC%9C%84_%ED%81%90)**와 같은 추상적 자료형을 구현할 수 있다.

60 |

61 | [다익스트라 알고리즘](https://ko.wikipedia.org/wiki/%EB%8D%B0%EC%9D%B4%ED%81%AC%EC%8A%A4%ED%8A%B8%EB%9D%BC_%EC%95%8C%EA%B3%A0%EB%A6%AC%EC%A6%98)에도 활용된다. 힙 덕분에 다익스트라 알고리즘의 시간 복잡도는 O(V^2)에서 O(ElogV)로 줄어들 수 있었다.

62 |

63 | [힙 정렬](https://ko.wikipedia.org/wiki/%ED%9E%99_%EC%A0%95%EB%A0%AC), 최소 신장 트리(MST)를 구현하는 [프림 알고리즘](https://ko.wikipedia.org/wiki/%ED%94%84%EB%A6%BC_%EC%95%8C%EA%B3%A0%EB%A6%AC%EC%A6%98)에도 활용된다.

64 |

65 |

66 |

67 |

68 |

69 |

70 | ### 참고

71 | > https://ko.wikipedia.org/wiki/%ED%9E%99_(%EC%9E%90%EB%A3%8C_%EA%B5%AC%EC%A1%B0)

72 | > https://namu.wiki/w/%ED%9E%99%20%ED%8A%B8%EB%A6%AC

--------------------------------------------------------------------------------

/Database/NoSQL.md:

--------------------------------------------------------------------------------

1 | ## Content

2 |

3 | - [NoSQL 등장 배경](#nosql-등장-배경)

4 | - [NoSQL 특징](#nosql-특징)

5 | - [CAP 이론](#cap-이론)

6 | - [NoSQL 종류](#nosql-종류)

7 |

8 | # NoSQL

9 |

10 | ## NoSQL 등장 배경

11 |

12 | 과거에는 비즈니스 모델이 다양하지 않았습니다. 대부분의 비즈니스 모델은 기업이 상품을 생산하고 고객에게 판매하는 것이었습니다.

13 |

14 |

15 |

16 | 이러한 비즈니스 모델에서 생성되는 데이터는 다음과 같은 특징을 가지고 있습니다.

17 |

18 | - 데이터가 단순하지 않다.

19 | - 데이터의 양이 많지 않다.

20 |

21 | 이러한 특징을 갖는 데이터를 관계형 데이터베이스를 관리해왔는데 그로 인해 얻을 수 있는 이점은 다음과 같습니다.

22 |

23 | - 데이터는 항상 일관성을 유지한다.

24 | - 데이터를 갱신할 경우 해당 데이터가 존재하는 테이블에서만 갱신하면 된다.

25 | - 다양한 데이터(상품, 고객, 주문 등)의 관계를 정의하고 정규화를 통해 중복을 최소화할 수 있다.

26 |

27 |

28 |

29 | 대부분의 비즈니스 모델에서 관계형 데이터베이스는 좋은 선택지가 되어왔습니다.

30 |

31 | 그런데 2000년대에 들어 새로운 종류의 비즈니스 모델이 등장합니다. 바로 페이스북, 유튜브와 같은 서비스입니다. 이러한 서비스는 다음의 특징을 가지즌 데이터를 만들어냈습니다.

32 |

33 | - 데이터가 단순하다.

34 | - 데이터의 양이 매우 많다.

35 |

36 | 이러한 데이터를 관계형 데이터베이스로 관리하기에는 큰 어려움이 있었습니다. 많은 양의 데이터를 한꺼번에 저장하거나 조회해야 했는데 기존의 관계형 데이터베이스는 여러 제약(테이블, 데이터 타입, 외래키 등)을 가지고 있었기 때문입니다.

37 |

38 | **즉, 새로운 데이터 저장 기술의 필요성이 대두되었고 구글과 아마존이 각각 Bigtable, Dynamo라는 데이터 저장 기술을 발표합니다. 이 것이 NoSQL이 등장하는 계기가 되었습니다.**

39 |

40 | > NoSQL은 Not Only SQL라는 의미를 가지고 있습니다.

41 |

42 | ## NoSQL 특징

43 |

44 | NoSQL은 다음과 같은 특징을 가집니다.

45 |

46 | - 공통된 형태의 데이터 저장 방식인 테이블 개념과 접근 방식인 SQL 개념이 없다. NoSQL 데이터베이스마다 특징이 매우 다르다. 따라서 NoSQL을 하나의 데이터베이스 제품군으로 정의할 수는 없으며, 관계형 데이터베이스와 다른 형태의 데이터베이스들을 총칭한다고 보는 것이 좋다.

47 | > eg. 한국 음식과 해외 음식

48 | - 데이터를 자유롭게 저장할 수 있다. 새로운 데이터 필드를 쉽게 추가할 수도 있다.

49 | 1. 첫 번째 회원 정보 저장 (아이디, 패스워드)

50 | 2. 두 번째 회원 정보 저장 (아이디, 패스워드, 생일)

51 | - NoSQL은 데이터 간의 관계를 정의하지 않는다. 즉, 조인이 없고 읽기 속도가 대체적으로 빠르다.

52 | - 주문 : 주문 정보, 상품 정보, 회원 정보

53 | - 상품 : 상품 정보

54 | - 회원 : 회원 정보

55 | - 수평적 확장이 용이하다. 데이터베이스를 여러 개 연결하여 데이터를 저장하고 처리한다.

56 | - 페타바이트 이상의 데이터를 저장할 수 있다.

57 |

58 | ## CAP 이론

59 |

60 | CAP 이론은 분산된 데이터베이스 시스템이 일관성, 가용성, 부분결함 용인 3가지 특성 중 2가지 특성만을 충족할 수 있다는 이론입니다. NoSQL은 CAP 이론에 따라 분류될 수 있습니다.

61 |

62 | ### 일관성 (Consistency)

63 |

64 | 데이터는 항상 최신의 데이터로 유지됩니다. 이에 따라 모든 읽기에 대해 동일한 데이터를 반환합니다. 예를 들어, 데이터베이스의 인스턴스가 2개 이상일 때 어느 곳에 요청하더라도 동일한 데이터가 반환됩니다. 이를 위해 데이터를 갱신하면 데이터베이스의 모든 인스턴스에 데이터를 최신화할 필요가 있습니다.

65 |

66 | ### 가용성 (Availability)

67 |

68 | 실행 중인 데이터베이스는 모든 요청에 대해 정상적인 응답을 해야 합니다. 정상적인 응답을 하지 못하는 경우 가용성이 보장되지 않는 것입니다.

69 |

70 | ### 부분결함 용인 (Partitioning)

71 |

72 | 데이터베이스 인스턴스 간에 통신 장애가 발생하더라도 시스템이 정상적으로 동작해야 합니다.

73 |

74 |

75 |

76 | ## NoSQL 종류

77 |

78 | ### Key-Value

79 |

80 | 키와 밸류로 이루어진 데이터베이스입니다.

81 |

82 | > Redis, AWS DynamoDB

83 |

84 | #### 특징

85 |

86 | - key는 유일하다.

87 | - value에는 모든 데이터 타입을 저장할 수 있다.

88 | - key-value가 하나로 묶인 단순한 구조로 속도가 빠르고 저장이 용이하다.

89 |

90 |

91 |

92 | 이러한 특징을 갖는 Key-Value NoSQL은 성능 향상을 위해 캐싱용으로 쓰기 좋습니다.

93 |

94 | ### Document

95 |

96 | JSON, XML을 사용하여 계층적으로 데이터를 저장하는 데이터베이스입니다.

97 |

98 | > MongoDB, Azure Cosmos DB

99 |

100 | #### 특징

101 |

102 | - 관계형 데이터베이스에서 여러 테이블을 조인하여 조회하는 데이터를 하나의 Document에 저장해둘 수 있다. 즉, 읽기 속도가 빨라진다.

103 | - Document 내부에서는 Key-Value 형식을 가지는데, Value가 Document가 될 수 있다. Key-Value NoSQL과의 차이점은 데이터를 계층적 문서로 저장한다는 점이다.

104 | - 데이터를 여러 서버에 복제하여 분산 저장할 수 있다. 이를 통해 장애 대응을 효과적으로 할 수 있다.

105 |

106 |

107 |

108 | 이러한 특징을 갖는 Document NoSQL은 대용량 데이터를 조회하고 저장할 때 쓰기 좋습니다. 그리고 계층적으로 다양한 속성을 갖는 데이터를 관리하기에 좋습니다.

109 |

110 | ### Wide Column

111 |

112 | 행마다 다른 값, 다른 개수의 스키마를 가질 수 있는 데이터베이스입니다.

113 |

114 | > Cassandra, HBase, Google BigTable

115 |

116 | #### 특징

117 |

118 | - Key, Value를 저장할 때 각각 다른 값, 갯수의 스키마를 가질 수 있습니다.

119 | - 확장성이 뛰어납니다.

120 |

121 |

122 |

123 | 이러한 특징을 갖는 Wide Column NoSQL은 대용량 데이터를 압축하거나 분산, 집계 처리할 때 쓰기 좋습니다.

124 |

125 | ### Graph

126 |

127 | 데이터를 노드와 엣지로 표현하는 데이터베이스입니다. 엣지는 노드 사이의 관계를 의미합니다.

128 |

129 | > Neo4j, OrientDB

130 |

131 | #### 특징

132 |

133 | - 관계가 이미 정의되어 있으므로 조인이 필요없다.

134 | - 관계형 데이터베이스에 비해 성능이 좋고 데이터 관리에 유연하다.

135 |

136 |

137 |

138 | 이러한 특징을 갖는 Graph NoSQL은 SNS와 같은 서비스에서 쓰기 좋습니다.

139 |

140 | ### 기타

141 |

142 |

143 |

144 | > 출처 : https://towardsdatascience.com/datastore-choices-sql-vs-nosql-database-ebec24d56106

145 |

--------------------------------------------------------------------------------

/Database/Redis.md:

--------------------------------------------------------------------------------

1 | # Redis

2 |

3 |

7 |

8 | - `인메모리` 데이터 저장소 (속도↑)

9 | - `Key-Value` 구조 (쿼리 사용할 필요 X)

10 | - `다양한 자료구조` 지원

11 | - `Single Thread` 사용

12 | - DB / 캐시 / 메시지브로커로 사용

13 | - 오픈소스

14 |

15 | ## DB서버 VS 캐시서버

16 |

17 | - 기존의 DB서버

18 | - 소규모 서비스(WEB-WAS-DB 구조)

19 | - 데이터를 **물리 디스크**에 직접 접근해 write

20 | - 서버가 다운되도 데이터 손실 x

21 | - **DB부하** 큼

22 | - 기존의 캐시서버

23 | - 한번 읽어온 데이터를 임의의 공간에 저장해, read시 **빠르게** 결과값 받음

24 | - 같은 요청이 여러번 들어올 경우, DB까지 가지 않아도 캐시서버 단에서 저장된 결과값 반환

25 | - 서버가 다운되면 **데이터 손실**

26 | - ~~DB부하~~ 적음

27 |

28 | - 캐시 서버의 두가지 패턴

29 |

30 | ## 1. Look aside cache

31 |

32 | 1. 클라이언트가 데이터 요청

33 | 2. 웹서버: cache서버에서 데이터 유무 확인

34 | 3. 있을 경우: DB에 도달하지 않고, cache의 결과값을 클라이언트에 반환 (Cache Hit)

35 | 4. 없을 경우: DB에서 데이터 조회해 클라이언트에 반환 & cache 서버에 저장 (Cache Miss)

36 |

37 | ## 2. Write Back

38 |

39 | 1. 웹서버: 모든 데이터를 cache 서버에 저장

40 | 2. cache 서버: 특정시간동안 데이터 저장

41 | 3. DB : cache서버에 있는 데이터를 저장

42 | 4. cache 서버: DB에 저장완료된 데이터를 삭제

43 | - insert 쿼리를 모아서 한번에 날려 속도 ↑

44 |

45 |

49 |

50 | ## Redis: 영속성

51 |

52 | 인메모리 데이터 저장소이지만, 영속성을 지원한다.

53 |

54 | 이를 위해 데이터를 디스크에 저장할 수 있고,

55 |

56 | 서버가 내려가더라도 디스크로부터 읽어 메모리에 로딩할 수 있다.

57 |

58 | 디스크에 데이터 저장하는 방식

59 |

60 | 1. RDB (Snapshotting) 방식

61 |

62 | : 순간적으로 메모리에 있는 모든 내용을 디스크에 옮겨 저장함.

63 |

64 | 2. AOF (Append On File) 방식

65 |

66 | : Redis의 모든 write/update 연산을 log 파일에 통째로 기록함.

67 |

68 |

69 | ## Redis: 다양한 데이터구조

70 |

71 | - String, Lists, Sets, Sorted Sets, Hashes 자료 구조를 지원한다.

72 | - String : 일반적인 key-value 형태

73 | - Sets: String의 집합. 여러개의 값을 하나의 value 에 넣을 수 있음

74 | - 메모리 저장소임에도 많은 데이터구조를 지원해 다양한 기능을 구현할 수 있다.

75 |

76 |

77 |

78 |

79 | ## Redis 프로젝트

80 |

81 | - Redis Replication: Master-Slave 형식의 데이터 이중화 구조 처리

82 | - Redis Cluster: 분산처리

83 | - Redis Sentinel: 장애복구 시스템

84 | - Redis Topology

85 | - Redis Sharding

86 | - Redis Failover

87 |

88 | - 읽기성능: 증대를 위해 서버 측 복제를 지원

89 | - 쓰기성능: 클라이언트 측 샤딩(Sharding)지원

90 |

--------------------------------------------------------------------------------

/Database/Transaction-Isolation-Level.md:

--------------------------------------------------------------------------------

1 | # Content

2 |

3 | - [트랜잭션 격리 수준](#트랜잭션-격리-수준)

4 | - [Read Uncommitted](#read-uncommitted)

5 | - [Read Committed](#read-committed)

6 | - [Repeatable Read](#repeatable-read)

7 | - [Serializable](#serializable)

8 |

9 | ## 트랜잭션 격리 수준

10 |

11 | > **트랜잭션 격리 수준은 여러 트랜잭션이 동시에 수행될 때 한 트랜잭션에서 갱신된 데이터를 다른 트랜잭션에서 조회 시 어떻게 보일지를 결정하는 기준입니다.**

12 |

13 | 데이터베이스의 격리 수준은 Read Uncommitted, Read Committed, Repeatable Read, Serializable 4가지로 나뉩니다. 뒤로 갈수록 트랜잭션 간의 격리 수준은 높아지고 동시 처리 성능은 낮아집니다. 하지만 Serializable 격리 수준이 아니라면 성능의 저하는 크지 않습니다.

14 |

15 | 일반적으로 Read Committed, Repeatable Read 격리 수준을 사용합니다. MySQL의 경우 디폴트 격리 수준이 Repeatable Read 입니다.

16 |

17 | ### 격리 수준에 따른 데이터 부정합 문제

18 |

19 | 각 격리 수준에 따라 3가지의 데이터 부정합 문제가 발생할 수 있습니다.

20 |

21 | | 격리 수준 | Dirty Read | Non-Repeatable Read | Phantom Read |

22 | | ---------------- | :--------: | :-----------------: | :------------: |

23 | | Read Uncommitted | O | O | O |

24 | | Read Committed | - | O | O |

25 | | Repeatable Read | - | - | O (InnoDB는 X) |

26 | | Serializable | - | - | - |

27 |

28 | - MySQL의 스토리지 엔진으로 InnoDB를 사용하면 갭 락, 넥스트 키 락 덕분에 Repeatable Read 격리 수준에서도 Phantom Read가 발생하지 않습니다.

29 |

30 | > 관련 키워드 : 갭 락, 넥스트 키 락

31 |

32 | ## Read Uncommitted

33 |

34 | Read Uncommitted 격리 수준에서는 트랜잭션이 Commit되거나 Rollback되지 않더라도 작업 내용이 다른 트랜잭션에서 보이게 됩니다. 이러한 현상을 Dirty Read라 합니다. Dirty Read로 인해서 데이터 정합성에 문제가 발생하므로 최소한 Read Committed 이상의 격리 수준을 사용할 것을 권장합니다.

35 |

36 | ### [그림 1] Dirty Read 문제가 발생함

37 |

38 |

39 |

40 | ## Read Committed

41 |

42 | Read Committed 격리 수준은 가장 많이 선택되는 격리 수준입니다. 그리고 Read Uncommitted 격리 수준의 Dirty Read 문제가 발생하지 않습니다. Commit이 완료된 데이터만 조회할 수 있기 때문입니다. 이 때 Undo 영역을 활용합니다.

43 |

44 | 아래 그림과 같이 Read Committed 격리 수준에서 데이터를 갱신할 경우 Undo 영역에 데이터를 백업합니다. 다른 트랜잭션에서 갱신 중인 데이터를 참조할 경우 Undo 영역에 백업된 데이터를 참조합니다.

45 |

46 | ### [그림 2] Dirty Read 문제가 발생하지 않음

47 |

48 |

49 |

50 | 그런데 또 다른 문제인 Non-Repeatable Read가 발생합니다. 이러한 현상 때문에 Read Committed 격리 수준에서는 트랜잭션 중간에 참조하는 데이터가 달라질 수 있습니다. 다른 트랜잭션이 Commit을 완료한 경우 Undo 영역이 아닌 원본 테이블의 값을 참조하기 때문입니다.

51 |

52 | ### [그림 3] Non-Repeatable Read 문제가 발생함

53 |

54 |

55 |

56 | ## Repeatable Read

57 |

58 | Repeatable Read는 MySQL의 InnoDB 스토리지 엔진에서 기본으로 사용되는 격리 수준입니다. 이 격리 수준에서는 Read Committed 격리 수준에서 발생한 Non-Repeatable Read 문제가 발생하지 않습니다. Undo 영역에 백업된 데이터를 이용해 동일한 트랜잭션 내에서는 동일한 결과를 보여줄 수 있도록 보장하기 때문입니다. 이 때 트랜잭션 아이디가 사용됩니다.

59 |

60 | 모든 InnoDB의 트랜잭션은 트랜잭션 아이디를 가지는데, Undo 영역에 백업된 모든 데이터에는 트랜잭션 아이디가 포함되어 있습니다. 트랜잭션 안에서 실행되는 모든 SELECT 쿼리는 자신의 트랜잭션 아이디보다 작은 트랜잭션 아이디에서 갱신된 데이터만 참조할 수 있습니다.

61 |

62 | ### [그림 4] Non-Repeatable Read 문제가 발생하지 않음

63 |

64 |

65 |

66 | > 관련 키워드 : MVCC, InnoDB, Undo 영역으로 인한 성능 저하

67 |

68 | 하지만 아직 Phantom Read 문제가 남아 있습니다. 아래 그림과 같이 SELECT .. FOR UPDATE 쿼리를 사용하면 Phantom Read 문제가 발생합니다. SELECT .. FOR UPDATE 쿼리는 SELECT 하는 레코드에 쓰기 잠금을 걸어야 하는데 Undo 레코드에는 잠금을 걸 수 없기 때문에 현재 레코드의 값을 참조하게 됩니다. 따라서 현재 트랜잭션보다 늦게 시작한 트랜잭션의 레코드도 참조할 수 있게 됩니다.

69 |

70 | ### [그림 5] Phantom Read 문제가 발생함

71 |

72 |

73 |

74 | ## Serializable

75 |

76 | Serializable 격리 수준은 가장 단순하면서 엄격한 격리 수준입니다. 그리고 동시 처리 성능은 다른 격리 수준에 비해 떨어집니다. 읽기 작업을 할 때도 공유 잠금을 획득해야하기 때문입니다. 이 때 다른 트랜잭션에서 해당 레코드를 갱신할 수 없게 됩니다. 따라서 Serializable 격리 수준에서는 Phantom Read 문제가 발생하지 않습니다.

77 |

78 | 그렇다고 Phantom Read 문제를 해결하기 위해 Serializable 격리 수준을 사용해야 하는 것은 아닙니다. InnoDB 스토리지 엔진에서는 갭 락과 넥스트 키 락 덕분에 Repeatable Read 격리 수준에서도 Phantom Read가 발생하지 않기 때문입니다. 따라서 굳이 Serializable 격리 수준을 사용할 필요는 없습니다.

79 |

80 | > 관련 키워드 : 갭 락, 넥스트 키 락

81 |

--------------------------------------------------------------------------------

/Database/Transaction.md:

--------------------------------------------------------------------------------

1 | ## Content

2 |

3 | - [ACID 특성](#acid-특성)

4 | - [트랜잭션 연산](#트랜잭션-연산)

5 |

6 | # 트랜잭션

7 |

8 | 트랜잭션은 데이터베이스에서 처리되는 작업의 논리적 단위입니다. 삽입, 수정, 삭제 등 데이터 갱신을 위해 복수의 연산를 수행할 때 이러한 연산들을 한 단위로 묶은 것이라고 할 수 있습니다. 트랜잭션은 작업을 마치고 Commit 되거나 Rollback 되어야 합니다.

9 |

10 | ## ACID 특성

11 |

12 | 트랜잭션은 네 가지 특성으로 정의되며 이를 ACID 특성이라고 합니다.

13 |

14 | ### 원자성(Atomicity)

15 |

16 | - 데이터를 갱신하는 복수의 연산이 모두 반영되거나 반영되지 않아야 합니다.

17 | - 모든 연산은 완벽히 수행되어야 하고 하나라도 오류가 발생하면 모든 연산이 취소되어야 합니다.

18 |

19 | > eg. 기차표 예매를 예시로 들어보겠습니다. 기차 좌석을 예약하고 결제를 시도합니다. 이 때 결제 승인에 실패하게 되면 결제가 취소되고 기차 좌석 예약도 취소되어야 합니다.

20 |

21 | ### 일관성(Consistency)

22 |

23 | - 트랜잭션의 작업 처리 결과는 항상 일관성이 있어야 합니다.

24 | - 트랜잭션이 진행되는 동안 데이터베이스의 데이터가 변경되더라도 처음 가져온 데이터를 사용하여 트랜잭션이 진행됩니다.

25 |

26 | > eg. A와 B가 각각 계좌에 1,000원씩 가지고 있을 때 A가 B에게 500원을 송금한다고 상황을 가정해봅니다. 이 때 송금 전 두 계좌의 합이 2,000원이라면 송금 후에도 두 계좌의 합은 2,000원이어야 합니다.

27 |

28 | ### 격리성(Isolation)

29 |

30 | - 서로 다른 트랜잭션이 동시에 병렬적으로 수행되는 경우 어느 하나의 트랜잭션 실행 중에 다른 트랜잭션의 연산이 끼어들 수 없습니다.

31 | - 수행 중인 트랜잭션이 완료될 때까지 다른 트랜잭션에서 수행 결과를 참조할 수 없습니다.

32 |

33 | > eg. C의 계좌 잔액이 0원인 상태에서 A와 B가 동시에 C에게 500원씩 송금한다고 가정해봅니다. 이 때 A의 트랜잭션이 조금 더 빠르게 시작되었다면 A의 송금 트랜잭션이 완료될 때 까지 B의 트랜잭션은 연산을 마칠 수 없습니다. A의 트랜잭션이 완료되면 C의 계좌 잔액은 500원이 되고 B는 이 데이터를 참조하여 송금 트랜잭션을 완료하게 됩니다. 결과적으로 C의 계좌 잔액은 1,000원이 됩니다.

34 |

35 | ### 자속성(Durability)

36 |

37 | - 정상적으로 처리된 트랜잭션의 결과는 시스템이 고장나더라도 영구적으로 반영되어야 합니다.

38 |

39 | > eg. 트랜잭션이 완료된 후에 데이터베이스에 전원 공급이 끊겨서 시스템이 꺼지더라도 데이터는 보존되어야 합니다.

40 |

41 | ## 트랜잭션 연산

42 |

43 | ### Commit

44 |

45 |

46 |

47 | - 트랜잭선이 정상적으로 수행되었을 때 수행되는 연산입니다.

48 | - Commit 연산이 수행되면 데이터베이스에 연산 결과가 반영되고 데이터베이스는 일관성을 유지합니다.

49 |

50 | ### Rollback

51 |

52 |

53 |

54 | - 트랜잭션 연산이 비정상적으로 종료되어 데이터베이스의 일관성이 깨질 수 있습니다. 이 때 트랜잭션의 일부가 정상적으로 처리되었어도 트랜잭션의 원자성을 보장하기 위해 모든 연산을 취소합니다.

55 | - Rollback 연산을 수행할 때는 트랜잭션을 재시작하거나 폐기할 수 있습니다.

56 |

--------------------------------------------------------------------------------

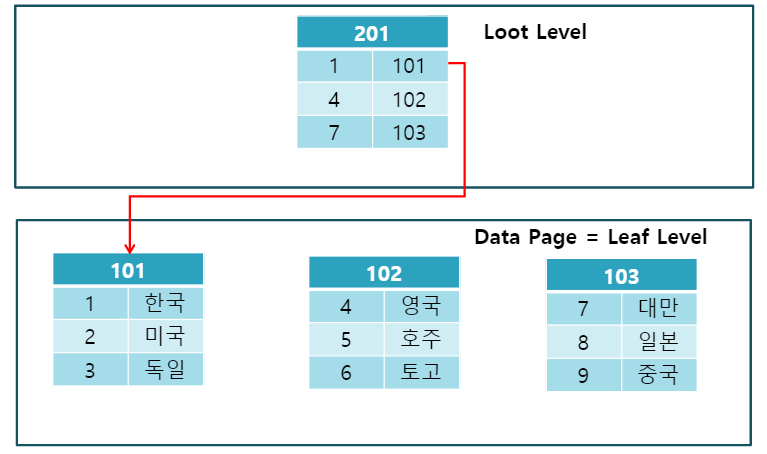

/Database/index.md:

--------------------------------------------------------------------------------

1 | ## 인덱스(index)란?

2 |

3 | - 데이터베이스에서 테이블에 대한 동작의 속도를 높여주는 자료 구조

4 | - 테이블에서 원하는 데이터를 쉽고 빠르게 찾기 위해 사용

5 |

6 | ex) 책의 목차

7 |

8 |

9 |

10 | > **데이터베이스 파일 구성**

11 | >

12 | > - 테이블 생성 시, 3가지 파일 생성

13 | > - MYD : 실제 데이터 관리 파일

14 | > - MYI : 인덱스 관리 파일

15 | > - FRM : 테이블 구조에 관한 파일

16 | > - SELECT 검색시 테이블을 검색하는 것이 아니라 MYI 파일 내용 검색

17 |

18 |

19 |

20 | ## 인덱스 특징

21 |

22 | ### 장점

23 |

24 | - 테이블에서 검색과 정렬 속도를 향상시킴

25 | - 기본키(primary key)는 자동으로 인덱싱됨

26 |

27 | ### 단점

28 |

29 | - 인덱스 관리를 위한 추가 잡업 필요

30 | - 추가적인 저장 공간 필요

31 | - 잘못된 사용은 오히려 검색 성능을 저하시킴

32 | - INSERT : 테이블에는 입력 순서대로 저장되지만, 인덱스 테이블에는 정렬하여 저장

33 | 하기 때문에 성능 저하 발생

34 | - DELETE : 테이블에서만 삭제되고 인덱스 테이블에는 남아있어 쿼리 수행 속도 저하

35 | - UPDATE : DELETE, INSERT 두 작업 수행하여 부하 발생

36 |

37 | ### 인덱스를 사용하면 좋은 경우

38 |

39 | - 규모가 큰 테이블

40 | - 삽입(Insert), 수정(Update), 삭제(Delete) 작업이 자주 발생하지 않는 칼럼

41 | - where나 order by, join 등이 자주 사용되는 칼럼

42 | - 데이터의 중복도가 낮은 칼럼

43 |

44 |

45 |

46 | ## 인덱스 자료구조

47 |

48 | ### B+ Tree 알고리즘

49 |

50 |

51 |

52 | - 가장 일반적으로 사용되는 인덱스 알고리즘

53 | - 범위 탐색이 가능

54 | - like와 같은 구문을 실행할 때도 사용할 수 있다

55 |

56 | ### 해시 알고리즘

57 |

58 | - 컬럼의 값으로 해시 값을 계산해서 인덱싱하는 알고리즘

59 | - 매우 빠른 검색을 지원

60 | - 주로 메모리 기반 데이터베이스에서 많이 사용

61 | - 동등 연산(=)에 특화된 자료구조 (range search의 한계로 대부분 B+ Tree 알고리즘 사용)

62 |

63 |

64 |

65 | ## 인덱스의 종류

66 |

67 | ### 키에 따른 인덱스 분류

68 |

69 | - 기본 인덱스 (Primary Index) : 기본키를 포함하는 인덱스

70 | - 보조 인덱스 (Secondary Index) : 기본 인덱스 이외의 인덱스

71 |

72 | ### 파일 조직에 따른 인덱스

73 |

74 | - Clustered Index

75 |

76 |

77 | - 물리적으로 정렬되어 있음

78 | - 테이블 당 하나씩 존재

79 | - 데이터 입력, 수정, 삭제 시에도 정렬 수행, 느림

80 | - 검색 속도 빠름

81 | - Non-Clustered Index

82 |

83 |

84 | - 순서와 상관 없음

85 | - 테이블 당 여러개 존재 가능

86 | - 클러스터형 인덱스보다 검색 속도는 느리지만, 데이터 입력, 수정, 삭제 더 빠름

87 |

88 |

89 |

90 | ### 인덱스 생성

91 |

92 | ```sql

93 | CREATE INDEX 인덱스이름

94 | ON 테이블이름 (필드이름1, 필드이름2, ...)

95 | ```

96 |

97 | ### 인덱스 정보 보기

98 |

99 | ```sql

100 | SHOW INDEX

101 | FROM 테이블이름

102 | ```

103 |

104 |

105 |

--------------------------------------------------------------------------------

/Database/정규화.md:

--------------------------------------------------------------------------------

1 | # 1. 정규화란?

2 | - RDBMS에서 중복을 최소화하기 위해 데이터를 구조화하는 작업

3 | - 1NF, 2NF, 3NF, BCNF, 4NF, 5NF, 6NF까지 총 7개의 정규형이 있다.

4 |

5 | - 비공식적으로는 3NF가 되었으면 정규화되었다고 말할 수 있으며, 실제 현업에서도 제 3NF 정도까지만 수행하고 속도, 튜닝 등 필요에 따라 비정규화(Denormalization) 과정을 수행하기도 한다.

6 |

7 |

8 |

9 |

10 | # 2. 정규화의 장점은?

11 | - 데이터 중복과 저장공간의 낭비를 피할 수 있다

12 | - 이상현상에서 발생하는 문제점을 해결할 수 있다

13 | - 삽입 이상

14 | - 테이블에 일부 데이터만 삽입하고 싶어도 입력을 원치 않는 다른 데이터까지 함께 삽입해야 하는 현상

15 | - (학번, 수강과목)이 PK인 테이블에서 학생정보만 삽입하고 싶어도 수강과목, 성적이라는 원치 않는 데이터까지 삽입해야 한다

16 |

17 | - 삭제 이상

18 | - 테이블에서 한 행을 삭제할 때 삭제를 원치 않는 데이터들까지 함께 삭제되는 이상

19 | - 학번이 200, 수강과목이 2번인 2행 데이터를 삭제하면 '다빈슨'의 학생정보도 모두 사라진다

20 |

21 | - 갱신 이상

22 | - 일부 행의 값만 갱신(수정)해 데이터들 간에 불일치가 발생하는 이상

23 | - '하로롱'이라는 학생의 학부가 오락부로 바뀌었을 때 다른 튜플에 있는 정보를 수정하지 못하면 '하로롱'학생의 학부 정보 간의 불일치가 발생

24 |

25 |

26 |

27 |

28 |

29 | # 3. 정규화의 단점은?

30 | - 테이블의 분해로 인해 join 연산이 많아진다

31 | - 질의에 대한 응답 시간이 느려질 수 있다

32 |

33 | => 이러한 문제로 인해 반정규화(비정규화)를 수행하기도 한다

34 |

35 |

36 |

37 |

38 |

39 |

40 | # 4. 정규화의 종류는?

41 |

42 | ## 1. 제 1 정규형

43 | - 모든 속성이 단일값만 가져아한다

44 |

45 |

46 |

47 |

48 |

49 | ## 2. 제 2 정규형

50 | - 모든 속성은 반드시 기본키 전부에 종속돼야 한다

51 | - 기본키의 부분집합 키가 결정자가 돼선 안된다

52 | - 성적은 학번, 수강과목에 종속적이지만 (이름, 학부, 등록금)은 학번에만 종속적이다. 그러므로 테이블을 쪼개 제 2 정규형을 만족시킬 수 있다

53 |

54 |

55 |

56 |

57 |

58 |

59 | ## 3. 제 3 정규형

60 | - 기본키가 아닌 모든 속성 간에는 서로 종속될 수 없다

61 | - (이름, 학부)는 기본키인 학번에 종속적이지만 등록금은 학부에만 종속적이다.

62 |

63 |

64 |

65 |

66 |

67 | # REFERENCE

68 | https://github.com/hongcheol/CS-study/tree/main/Database#anomaly%EC%99%80-%EC%A0%95%EA%B7%9C%ED%99%94

--------------------------------------------------------------------------------

/Java/HashMap vs Hashtable vs ConcurrentHashMap.md:

--------------------------------------------------------------------------------

1 | ### Contents

2 |

3 | - [HashMap](#hashmap)

4 | - [Hashtable](#hashtable)

5 | - [ConcurrentHashMap](#concurrenthashmap)

6 |

7 | # HashMap vs Hashtable vs ConcurrentHashMap

8 |

9 | HashMap, Hashtable, ConcurrentHashMap 자료구조는 Map 자료구조를 상속하는 자료구조입니다. Map 자료구조는 Key-Value 형태의 자료구조로 하나의 Key에 하나의 Value 데이터가 매핑됩니다.

10 |

11 | Map 자료구조를 구현하는 HashMap, Hashtable, ConcurrentHashMap 자료구조는 데이터를 저장하고 조회하는 공통 기능을 제공하지만, 동기화 처리 방식에 차이가 있습니다.

12 |

13 | ## HashMap

14 |

15 | HashMap 자료구조는 동기화를 보장하지 않습니다. 그에 따라 데이터 조회 속도가 빠르다는 장점이 있습니다. 동기화를 보장하지 않으므로 싱글 스레드 환경에서 사용하는 것이 좋습니다.

16 |

17 | ### HashMap code in Java 11

18 |

19 | ```java

20 | public class HashMap extends AbstractMap implements Map, Cloneable Serializable {

21 |

22 | // ...

23 |

24 | public V put(K key, V value) {

25 | return putVal(hash(key), key, value, false, true);

26 | }

27 |

28 | final V putVal(int hash, K key, V value, boolean onlyIfAbsent,

29 | boolean evict) {

30 | Node[] tab; Node p; int n, i;

31 | if ((tab = table) == null || (n = tab.length) == 0)

32 | n = (tab = resize()).length;

33 | if ((p = tab[i = (n - 1) & hash]) == null)

34 | tab[i] = newNode(hash, key, value, null);

35 | else {

36 | Node e; K k;

37 | if (p.hash == hash &&

38 | ((k = p.key) == key || (key != null && key.equals(k))))

39 | e = p;

40 | else if (p instanceof TreeNode)

41 | e = ((TreeNode)p).putTreeVal(this, tab, hash, key, value);

42 | else {

43 | for (int binCount = 0; ; ++binCount) {

44 | if ((e = p.next) == null) {

45 | p.next = newNode(hash, key, value, null);

46 | if (binCount >= TREEIFY_THRESHOLD - 1) // -1 for 1st

47 | treeifyBin(tab, hash);

48 | break;

49 | }

50 | if (e.hash == hash &&

51 | ((k = e.key) == key || (key != null && key.equals(k))))

52 | break;

53 | p = e;

54 | }

55 | }

56 | if (e != null) { // existing mapping for key

57 | V oldValue = e.value;

58 | if (!onlyIfAbsent || oldValue == null)

59 | e.value = value;

60 | afterNodeAccess(e);

61 | return oldValue;

62 | }

63 | }

64 | ++modCount;

65 | if (++size > threshold)

66 | resize();

67 | afterNodeInsertion(evict);

68 | return null;

69 | }

70 | }

71 | ```

72 |

73 | ## Hashtable

74 |

75 | Hashtable 자료 구조는 동기화를 보장합니다. 따라서 멀티 스레드 환경에서 사용할 수 있습니다.

76 |

77 | 하지만 스레드 간에 동기화 락을 걸어 동기화를 보장하므로 속도가 느리다는 단점이 있습니다. 아래 코드에서 `put` 메서드를 보면 `synchronized` 키워드로 동기화를 하는 것을 확인할 수 있습니다.

78 |

79 | ### Hashtable code in Java 11

80 |

81 | ```java

82 | public class Hashtable extends Dictionary implements Map, Cloneable, java.io.Serializable {

83 |

84 | // ...

85 |

86 | public synchronized V put(K key, V value) {

87 | // Make sure the value is not null

88 | if (value == null) {

89 | throw new NullPointerException();

90 | }

91 |

92 | // Makes sure the key is not already in the hashtable.

93 | Entry tab[] = table;

94 | int hash = key.hashCode();

95 | int index = (hash & 0x7FFFFFFF) % tab.length;

96 | @SuppressWarnings("unchecked")

97 | Entry entry = (Entry)tab[index];

98 | for(; entry != null ; entry = entry.next) {

99 | if ((entry.hash == hash) && entry.key.equals(key)) {

100 | V old = entry.value;

101 | entry.value = value;

102 | return old;

103 | }

104 | }

105 |

106 | addEntry(hash, key, value, index);

107 | return null;

108 | }

109 |

110 | }

111 | ```

112 |

113 | ## ConcurrentHashMap

114 |

115 | ConcurrentHashMap 자료구조는 동기화를 보장합니다. 따라서 멀티 스레드 환경에서 사용할 수 있습니다.

116 |

117 | HashMap의 동기화 문제를 보완하기 위해 등장한 자료구조입니다. Hashtable 자료구조와 마찬가지로 동기화를 보장하는데, 동기화를 하는 단위에 차이가 있습니다. Hashtable 자료구조는 스레드 간 동기화 락을 걸어 동기화를 보장하는 반면, ConcurrentHashMap 자료구조는 조작해야 하는 Entry만 락을 걸어 동기화를 보장합니다. 아래 코드를 보면 `f` 노드만 `synchronized` 키워드를 사용하여 동기화를 하는 것을 확인할 수 있습니다. 이에 따라 Hashtable 자료구조보다 데이터 접근 속도가 빨라지게 됩니다.

118 |

119 | 따라서 멀티 스레드 환경에서는 Hashtable 자료구조 대신 ConcurrentHashMap 자료구조를 사용하는 것이 좋습니다.

120 |

121 | ### ConcurrentHashMap code in Java 11

122 |

123 | ```java

124 | public class HashMap extends AbstractMap implements Map, Cloneable, Serializable {

125 |

126 | // ...

127 |

128 | public V put(K key, V value) {

129 | return putVal(key, value, false);

130 | }

131 |

132 | /** Implementation for put and putIfAbsent */

133 | final V putVal(K key, V value, boolean onlyIfAbsent) {

134 | if (key == null || value == null) throw new NullPointerException();

135 | int hash = spread(key.hashCode());

136 | int binCount = 0;

137 | for (Node[] tab = table;;) {

138 | Node f; int n, i, fh; K fk; V fv;

139 | if (tab == null || (n = tab.length) == 0)

140 | tab = initTable();

141 | else if ((f = tabAt(tab, i = (n - 1) & hash)) == null) {

142 | if (casTabAt(tab, i, null, new Node(hash, key, value)))

143 | break; // no lock when adding to empty bin

144 | }

145 | else if ((fh = f.hash) == MOVED)

146 | tab = helpTransfer(tab, f);

147 | else if (onlyIfAbsent // check first node without acquiring lock

148 | && fh == hash

149 | && ((fk = f.key) == key || (fk != null && key.equals(fk)))

150 | && (fv = f.val) != null)

151 | return fv;

152 | else {

153 | V oldVal = null;

154 | synchronized (f) {

155 | if (tabAt(tab, i) == f) {

156 | if (fh >= 0) {

157 | binCount = 1;

158 | for (Node e = f;; ++binCount) {

159 | K ek;

160 | if (e.hash == hash &&

161 | ((ek = e.key) == key ||

162 | (ek != null && key.equals(ek)))) {

163 | oldVal = e.val;

164 | if (!onlyIfAbsent)

165 | e.val = value;

166 | break;

167 | }

168 | Node pred = e;

169 | if ((e = e.next) == null) {

170 | pred.next = new Node(hash, key, value);

171 | break;

172 | }

173 | }

174 | }

175 | else if (f instanceof TreeBin) {

176 | Node p;

177 | binCount = 2;

178 | if ((p = ((TreeBin)f).putTreeVal(hash, key,

179 | value)) != null) {

180 | oldVal = p.val;

181 | if (!onlyIfAbsent)

182 | p.val = value;

183 | }

184 | }

185 | else if (f instanceof ReservationNode)

186 | throw new IllegalStateException("Recursive update");

187 | }

188 | }

189 | if (binCount != 0) {

190 | if (binCount >= TREEIFY_THRESHOLD)

191 | treeifyBin(tab, i);

192 | if (oldVal != null)

193 | return oldVal;

194 | break;

195 | }

196 | }

197 | }

198 | addCount(1L, binCount);

199 | return null;

200 | }

201 | }

202 | ```

203 |

--------------------------------------------------------------------------------

/Java/garbage_collection.md:

--------------------------------------------------------------------------------

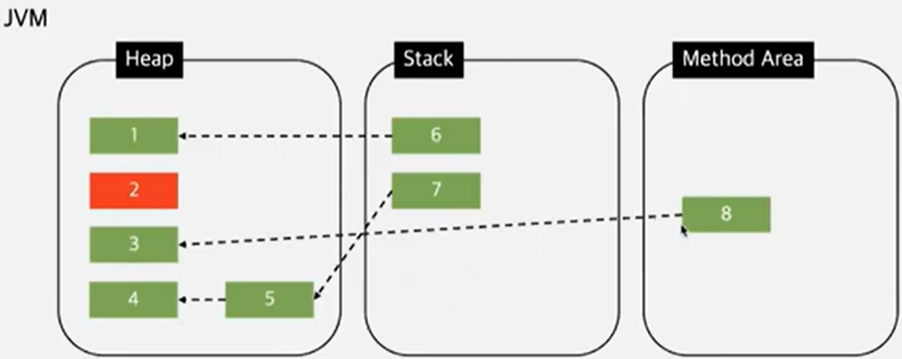

1 | # GC(Garbage Collection)

2 | JVM의 Heap 영역에서 사용하지 않는 **객체를 삭제하는 프로세스**를 말한다.

3 |

4 |

5 |

6 | 그러면 GC는 어떻게 삭제할 객체와 아닌 객체를 구분할까?

7 |

8 |

9 |

10 | GC Roots에서부터 참조하고 있는 객체들을 탐색해나간다.

11 |

12 | GC Root가 될 수 있는 것들은 다음과 같다.

13 | - stack 영역의 데이터

14 | - method 영역의 static 데이터

15 | - JNI에 의해 생성된 객체들

16 |

17 | 참조되고 있는 객체를 Reachable, 그렇지 않은 객체를 Unreachable이라고 한다.

18 |

19 |

20 |

21 | 위의 그림에서 2번 객체는 Unreachable하다.

22 |

23 | ## GC의 동작 방식

24 |

25 | GC의 기본적인 동작 방식은 **MARK AND SWEEP** 이다. (알고리즘에 따라 COMPACT 과정이 추가되기도 한다.)

26 |

27 |

28 |

29 | MARK: GC Roots로부터 모든 변수를 스캔하면서 각각 어떤 객체를 참조하고 있는지 찾아서 마킹한다.

30 |

31 |

32 |

33 | SWEEP: Unreachable 객체들을 Heap에서 제거한다.

34 |

35 |

36 |

37 | COMPACT: SWEEP 후에 분산된 객체들을 모아서 메모리 단편화를 막아주는 작업이다.

38 |

39 | ## GC는 언제 일어날까?

40 |

41 |

42 |

43 | Heap은 크게 Young Generation과 Old Generation으로 나누어진다.

44 |

45 | Young Generation은 다시 Eden, Survivor0, Survivor1으로 나누어진다.

46 |

47 | 새로운 객체가 Eden에 할당되고, Eden이 꽉 차면 이때 **Minor GC**가 발생한다.

48 |

49 |

50 |

51 | 이 때 Survivor0영역으로 살아남은 객체들이 이동을하며, 이동 시 객체들의 age가 증가한다.

52 |

53 |

54 |

55 | 다시 Eden이 꽉 차면 이번에는 Survivor1 영역으로 이동한다.

56 |

57 |

58 |

59 | 이 때 주의할 점은

60 | - Survivor0과 Survivor1으로 번갈아가며 이동한다.

61 | - Survivor0과 Survivor1 중 한 영역은 반드시 비어있어야 한다.

62 |

63 | 객체의 age가 특정 임계점에 달하게 되면, Old Generation으로 이동한다. 이러한 이동을 Promotion이라고 한다.

64 |

65 |

66 | Old Generation이 꽉 차게 되면 **Major GC**가 발생하게 된다.

67 |

68 |

69 |

70 | 왜 Minor GC와 Major GC를 나눌까?

71 |

72 | 1. 대부분의 객체는 금방 접근 불가능한 상태가 된다. 즉, 금방 garbage가 된다.

73 | 2. 오래된 객체에서 젊은 객체로의 참조는 아주 적게 존재한다.

74 |

75 | ## GC의 종류

76 | - Serial GC

77 | - GC를 싱글 쓰레드로 수행

78 | - Parallel GC (Java 8의 default GC)

79 | - young 영역의 GC를 멀티 쓰레드로 수행

80 | - Parallel Old GC

81 | - Parallel GC와 똑같지만, Old영역까지 멀티 쓰레드로 수행

82 | - CMS GC(Concurrent Mark Sweep)

83 | - stop-the-world를 줄이기 위해 고안됨

84 | - compact과정이 없어서 메모리 단편화 문제

85 | - G1 GC(Garbage First)

86 | - Heap을 일정한 크기의 Region으로 나누어 Region단위로 탐색

87 | - compact과정을 통해 CMS GC의 메모리 단편화 문제를 개선

88 | - Java 9이상 default GC

89 |

90 | 참고자료: https://www.youtube.com/watch?v=Fe3TVCEJhzo

91 |

--------------------------------------------------------------------------------

/Java/string_is_immutable.md:

--------------------------------------------------------------------------------

1 | # String은 왜 Immutable(불변)인가?

2 |

3 | (모든 설명은 JAVA를 기준으로 합니다.)

4 |

5 |

6 |

7 | ## Immutable이란,

8 |

9 | > 뜻 : **불변의, 변경할 수 없는**

10 |

11 | Java에서의 String객체는 한 번 생성되면 절대로 그 값이 변하지 않는다.

12 | 왜 그럴까?

13 |

14 |

15 |

16 | ## String Pool

17 |

18 | 우선 자바는 Heap의 String Pool이라는 공간에 String을 포함시켜,

19 | 매번 String객체를 생성하지 않고 값이 같다면 String Pool에 있는 객체를 재사용 할 수 있도록 구현하였다.

20 |

21 | 즉, String Pool안에있는 String 데이터를 공유/참조 한다는 뜻이다.

22 | 그렇기에 String은 Immutable해야하는 것이다.

23 |

24 | 만약 mutable하다 해보자

25 |

26 | ```java

27 | String a1 = "Hello";

28 | String a2 = "Hello";

29 | ```

30 |

31 | a1과 a2는 변수 명은 다르지만 같은 String 객체를 가리킨다.

32 |

33 | ```java

34 | a2 = "Bye";

35 | ```

36 |

37 | a2을 "Bye"로 바꿔보자

38 | a1과 a2는 **같은 String 객체**를 가리키는데 값이 다르다.

39 | 이거슨 존재 할 수 없다!!

40 |

41 | 그렇기에 String은 Immutable인 것이다.

42 |

43 | 그리고

44 |

45 | ```java

46 | a2 = "Bye"

47 | ```

48 |

49 | 은 "Hello"라는 String 객체가 "Bye" 로 바뀐게 아니라 "Bye"라는 객체를 String Pool에 새로 생성한 것이다.

50 |

51 |

52 |

53 | ## Immutable하게 쓰면서 생긴 장점들이 있다

54 |

55 |

56 |

57 | ### 캐싱

58 |

59 | 사용자가 많이 방문하는 naver

60 | 이 "Naver"도 문자열 데이터인데 사용자들이 올 때마다 "Naver" 객체를 만들어서 준다고 해보자 메모리 낭비다.

61 | 근데 이를 String Pool에있는 Naver객체를 재사용함으로써 캐시와 같은 효과를 볼 수있다. 당연히 성능과 메모리 효율면에서 이득을 얻을 수 있다.

62 |

63 |

64 |

65 | ### 해싱

66 |

67 | 불변이라 함은 해시코드가 언제나 같다는것을 의미

68 | 한번 해시함수를 거쳐 계산해두면 값이 변할 일이 없어서 안심할 수 있다.

69 | java는 String객체 생성시 부터 hashcode를 캐싱해놓는다고 한다. 즉 해시맵이나 테이블에서 키로 쓰일 때 해시함수 과정을 안거치고 사용해도 된다는 뜻이다.

70 |

71 |

72 |

73 | ### 보안

74 |

75 | 메모리 주소에 저장된 String 값은 불변이기 때문에 보안면에서 유리하다.

76 | 파라미터로 넘겨줄 때 String의 값이 저장된 주소값을 전달받게 된다.

77 | 그 주소값을 따라가 메모리 상의 값을 참조 할 수 있지만 그 값을 변경하는것은 불가능 하므로 안전하다고 볼 수 있다.

78 |

79 |

80 |

81 | ### 스레드 안전성

82 |

83 | 멀티 스레드환경을 보면 프로세스의 자원을 스레드들이 공유한다

84 | String의 불변은 멀티 쓰레드 환경에서 String 객체를 참조하더라도 안전하다는 뜻이다.

85 |

86 |

87 |

88 | ### 단점도 존재한다.

89 |

90 | Immutable이기 때문에

91 | 문자열을 합치거나 조작 해야하는 경우에 매번 새로운 String 객체를 생성해야한다는 단점이 있다. 이를 막기 위해서 StringBuilder나 StringBuffer를 사용한다.

92 | python에는 join이 있다.

93 |

94 |

95 |

96 | ## StringBuilder, StringBuffer

97 |

98 | 둘 다 mutable한 객체로

99 | 주소값이 변하지 않고 객체 내부의 배열의 공간을 조절해서 문자열을 추가, 삭제 할 수 있다.

100 |

101 |

102 |

103 | 문자열의 추가, 수정, 삭제 등이 빈번히 발생하는 경우라면 해당 객체를 사용하는게 좋다.

104 |

105 | ## StringBuilder, StringBuffer차이

106 |

107 | 둘은 같은 클래스를 상속한다. 기능이 비슷한데, 동기화 여부에서 차이가 있다.

108 | StringBuilder는 동기화 지원을 안하고

109 | StringBuffer는 동기화 지원을 한다.

110 |

111 |

112 | 즉 멀티스레드 환경에서는 StringBuffer가 더 사용하기 안전하며

113 | 단일 스레드 환경에서는 StringBuilder가 조금 더 빠를 것이다.

114 |

115 | ## Reference

116 |

117 | https://steady-coding.tistory.com/569

118 | https://steady-coding.tistory.com/569

119 | https://starkying.tistory.com/entry/why-java-string-is-immutable

120 | https://dololak.tistory.com/699

121 | https://twinstae.github.io/string-immutable/

122 | https://yeon-kr.tistory.com/157

123 |

--------------------------------------------------------------------------------

/LICENSE:

--------------------------------------------------------------------------------

1 | MIT License

2 |

3 | Copyright (c) 2022 cs-book

4 |

5 | Permission is hereby granted, free of charge, to any person obtaining a copy

6 | of this software and associated documentation files (the "Software"), to deal

7 | in the Software without restriction, including without limitation the rights

8 | to use, copy, modify, merge, publish, distribute, sublicense, and/or sell

9 | copies of the Software, and to permit persons to whom the Software is

10 | furnished to do so, subject to the following conditions:

11 |

12 | The above copyright notice and this permission notice shall be included in all

13 | copies or substantial portions of the Software.

14 |

15 | THE SOFTWARE IS PROVIDED "AS IS", WITHOUT WARRANTY OF ANY KIND, EXPRESS OR

16 | IMPLIED, INCLUDING BUT NOT LIMITED TO THE WARRANTIES OF MERCHANTABILITY,

17 | FITNESS FOR A PARTICULAR PURPOSE AND NONINFRINGEMENT. IN NO EVENT SHALL THE

18 | AUTHORS OR COPYRIGHT HOLDERS BE LIABLE FOR ANY CLAIM, DAMAGES OR OTHER

19 | LIABILITY, WHETHER IN AN ACTION OF CONTRACT, TORT OR OTHERWISE, ARISING FROM,

20 | OUT OF OR IN CONNECTION WITH THE SOFTWARE OR THE USE OR OTHER DEALINGS IN THE

21 | SOFTWARE.

22 |

--------------------------------------------------------------------------------

/Network/HTTP_vs_HTTPS.md:

--------------------------------------------------------------------------------

1 | # HTTP vs HTTPS

2 |

3 | # HTTP

4 |

5 | HyperText Transfer Protocol 의 약자로 **인터넷에서 데이터를 주고받기 위한 규칙**입니다.

6 |

7 | 클라이언트가 브라우저나 모바일 앱 등을 통해서 정보를 **요청(request)**하면 서버가 **응답(response)**하는 형태로 동작합니다.

8 |

9 | 요청 메시지에는 `Method`, `Path`, `Protocol 버전`, `Headers`, `Request Body` 등이 있습니다.

10 |

11 | 응답 메시지에는 `Protocol 버전`, `Status Code`, `Headers`, `Response Body` 등이 있습니다.

12 |

13 | ## HTTP Method

14 |

15 | - GET: 리소스 조회

16 | - POST: 리소스 추가

17 | - PUT: 리소스 전체 업데이트

18 | - PATCH: 리소스 부분 업데이트

19 | - DELETE: 리소스 삭제

20 | - 그 외

21 | - HEAD: 리소스에 대한 헤더만 조회

22 | - OPTIONS: 리소스에 대해 수행 가능한 동작 조회

23 |

24 | ## HTTP Status Code

25 |

26 | - 1XX: 조건부 응답

27 | - 101: **Swiching Protocols**로 서버가 프로토콜을 변경했음을 의미합니다.

28 | - 2XX: 성공

29 | - 200: **OK**로 요청이 정상이며 응답 본문에 요청한 리소스를 포함하고 있음을 의미합니다.

30 | - 3XX: 리다이렉션

31 | - 4XX: 요청 오류

32 | - 401: **Unauthorized**로 인증되지 않아 요청이 서버에 의해 거부되었음을 의미합니다.

33 | - 403: **Forbidden**으로 권한이 없어 요청이 서버에 의해 거부되었음을 의미합니다.

34 | - 404: **Not Found**로 클라이언트가 요청한 URL을 서버가 찾을 수 없음을 의미합니다.

35 | - 5XX: 서버 오류

36 | - 500: **Internal Server Error**

37 |

38 | # HTTPS

39 |

40 | HTTP에 SSL(Secure Socket Layer) 또는 TLS(Transport Layer Security) 라는 다른 프로토콜을 조합해 **암호화**와 **인증**을 더한 프로토콜입니다.

41 |

42 | HTTP는 암호화되지 않은 평문 통신이기 때문에 도청이 가능하고, 통신 상대를 확인하지 않기 때문에 위장이 가능합니다. HTTPS는 이런 HTTP의 단점을 보완할 수 있습니다.

43 |

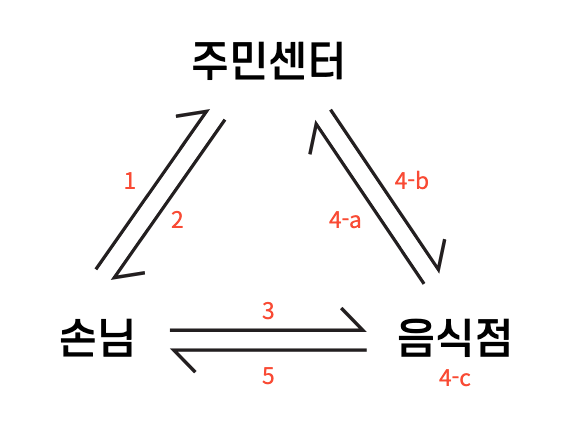

44 | ## 주류 주문 과정

45 |

46 |

47 |

48 | 1. 손님이 주민센터에 주민등록증 발급 신청, 지문 정보 제공

49 | 2. 주민센터가 손님에게 주민등록증 발급

50 | 3. 손님이 음식점에 주민등록증 제공

51 | 4. 성인 확인 과정

52 | 1. 주민등록증 진위 확인 기기가 없다면 주민센터에 요청

53 | 2. 기기 제공

54 | 3. 주민등록증이 진짜임을 확인

55 | 5. 주류 제공

56 |

57 | ## HTTPS 동작 과정

58 |

59 |

60 |

61 | 1. 서버가 CA에게 인증서 발급 신청, 서버의 공개키 제공

62 | 2. CA의 비밀키로 암호화한 인증서 발급, CA의 공개키 제공

63 | 3. 연결 시작

64 | 1. 클라이언트가 서버에게 연결 요청

65 | 2. 서버가 클라이언트에게 인증서, 서버의 공개키 제공

66 | 4. 인증서 확인 과정

67 | 1. CA의 공개키를 가지고 있지 않다면 CA에 요청

68 | 2. CA의 공개키 제공

69 | 3. CA의 공개키로 인증서 복호화 성공 → 인증서 검증 성공

70 | 5. 서버의 공개키로 암호화된 클라이언트의 대칭키 서버에 제공

--------------------------------------------------------------------------------

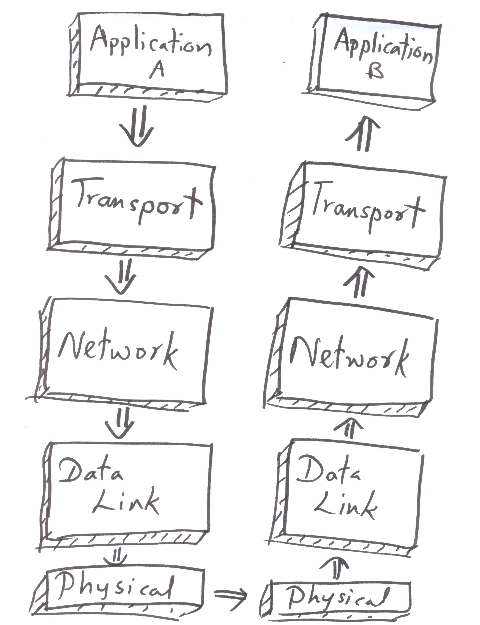

/Network/Multiplexing and Demultiplexing.md:

--------------------------------------------------------------------------------

1 | # [Network] Multiplexing and Demultiplexing

2 |

3 |

4 |

5 |

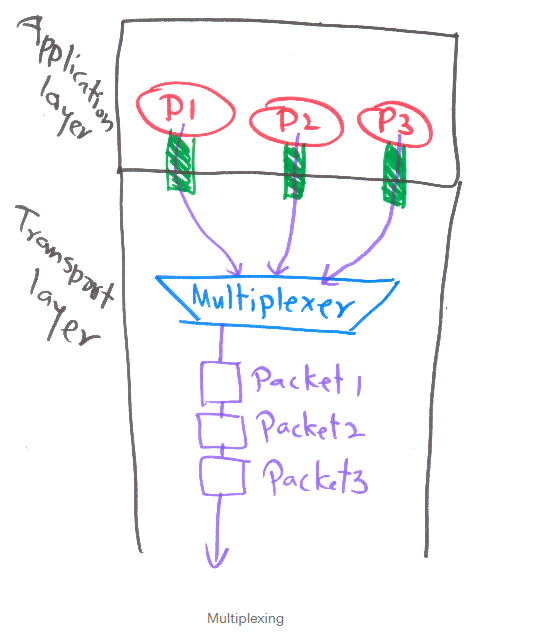

6 | ## 1. Multiplexing 이란?

7 | Apllication layer에서 패킷(Message)들이 여러 socket을 통해 Transport layer로 전달 될 때 각 패킷(Message)에 헤더를 추가하고 세그먼트로 캡슐화하여 Network layer로 전달하는 과정을 Multiplexing이라고 한다.

8 |

9 |

10 |

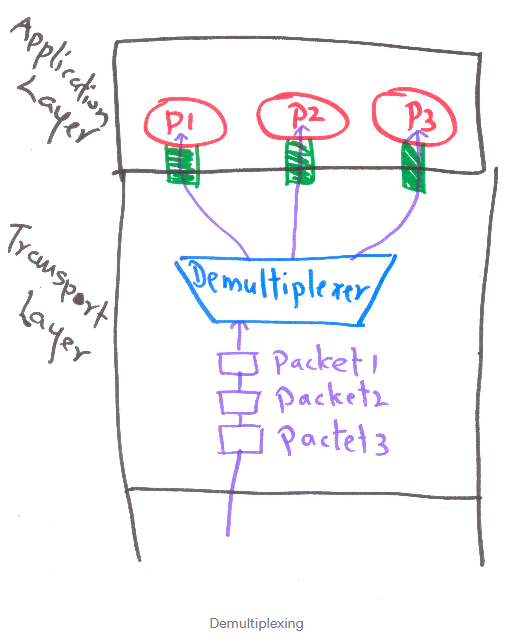

11 | ## 2. Demultiplexing 이란?

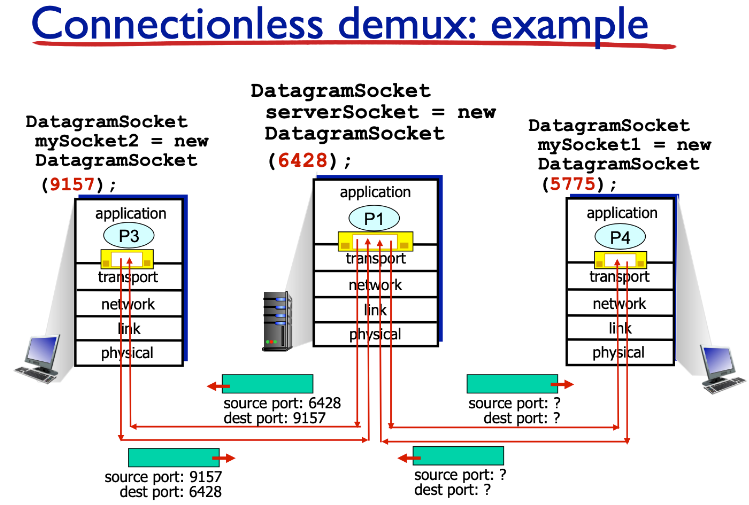

12 | Transport layer에 의해서 세그먼트가 Application layer의 올바른 소켓으로 전달되는 과정을 Demultiplexing이라고 한다.

13 |

14 |

15 |

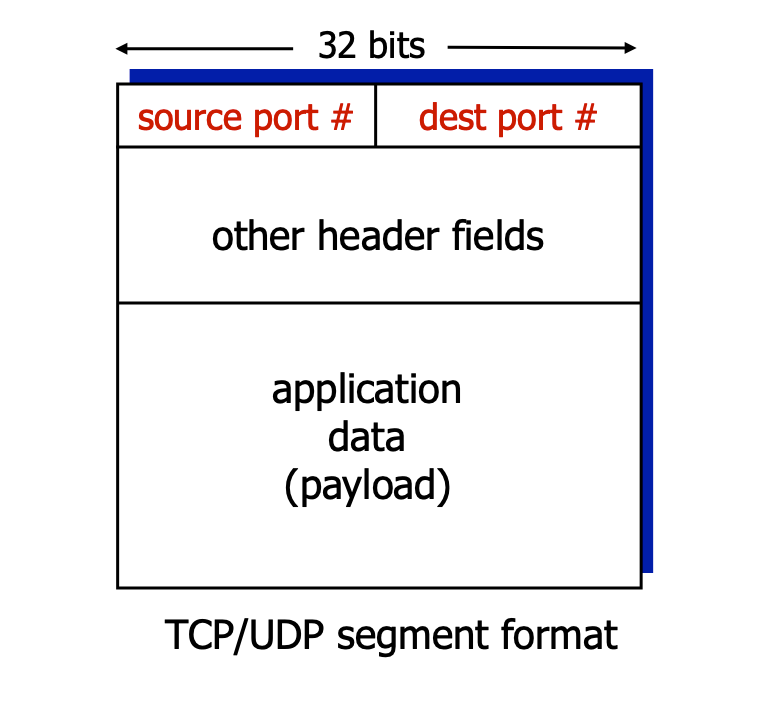

16 | ### 2.1. Demultiplexing의 방식

17 | 세그먼트의 헤더에 있는 `dest port`정보를 가지고 demultiplexing을 한다.

18 |

19 | - source post: 자기자신 포트넘버

20 | - dest port: 목적지 포트넘버

21 |

22 |

23 |

24 | ### 2.2. UDP에서의 Demultiplexing

25 |

26 | **UDP에서의 Demultiplexing은 `dest ip`, `dest port`만을 가지고 이루어진다.**

27 | 즉, `source ip` 또는 `source port` 가 달라도(출처가 달라도) `dest ip`, `dest port`만 같으면 같은 소켓으로 전달 된다.

28 |

29 |

30 |

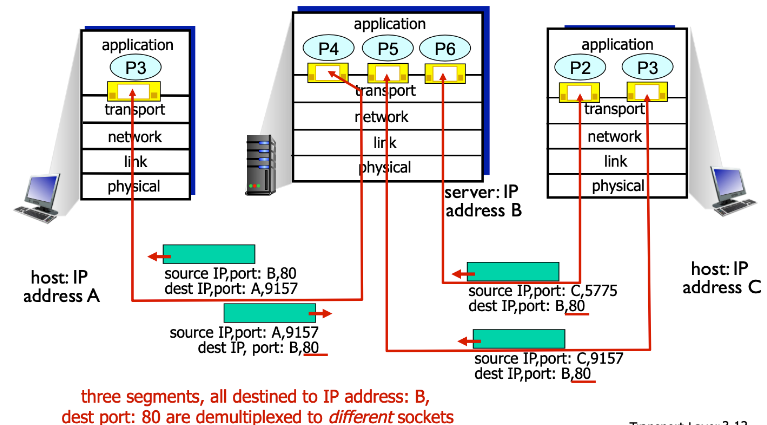

31 | ### 2.3. TCP에서의 Demultiplexing

32 |

33 |

34 |

35 | TCP에서 Demultiplexing은 4-tuple로 이뤄진다.

36 | - 소스 IP 주소

37 | - 소스 포트 번호

38 | - 대상 IP 주소

39 | - 대상 포트 번호

40 |

41 | 위 4개의 값을 모두 사용하여 적절한 소켓으로 패킷을 전달한다. **하나만 달라도 다른 소켓으로 전달된다.**

42 | > Web server는 동시에 많은 TCP 소켓을 지원하고, 각 연결된 클라이언트마다 서로 다른 소켓을 갖는다. 즉, 소켓이 1:1로 대응된다.

--------------------------------------------------------------------------------

/Network/OSI_7_layers.md:

--------------------------------------------------------------------------------

1 | # OSI 7계층

2 |

3 | ## OSI 7계층이란?

4 |

5 |

6 |

7 | - 네트워크에서 통신이 일어난 과정을 7단계로 나눈것

8 |

9 | ## 등장 배경

10 |

11 | - 기업들이 각자 모델에 맞춰 장치를 개발해 다른 회사에서 만든 장치끼리 통신이 안 됨

12 | - 이 기종 컴퓨터 간 통신 위해 네트워크 표준화가 필요해짐. 이를 위해 국제 표준화 기구(ISO)에서 통신 장비를 설계할 때 기준으로 삼으라고 제시해 준 표준 모델이 OSI 참조 모델

13 | - 단계별로 파악할 수 있고 흐름을 한눈에 볼 수 있으며 특정 단계에서 문제발생시 다른 부분은 건들지 않고 그 부분만 고치면 해결 할 수 있기 때문

14 | - OSI 7계층 = 컴퓨터 통신 구조의 표준적 모델

15 |

16 | ## 계층별 특징

17 |

18 | - 상위 계층은 하위 계층의 부족한 점을 보완함

19 |

20 | 1. 물리계층

21 |

22 |

23 |

24 | > 물리적으로 신호를 주고받음

25 |

26 | - 사용되는 통신 단위는 비트이며 이것은 1과 0으로 나타내어진다.

27 | - 단지 데이터 전송만 하고 어떤 에러가 있는지, 데이터가 무엇인지는 신경 쓰지 않는다.

28 | - 장비로는 리피터, 허브가 있다.

29 |

30 | 2. 데이터 링크 계층

31 |

32 |

33 |

34 | > MAC주소를 부여 하고 에러검출,재전송,흐름제어를 한다.

35 |

36 | - 물리계층을 통해 송수신되는 정보의 오류와 흐름을 관리하여 안전한 정보의 전달을 수행할 수 있도록 도와주는 역할을 한다. 통신에서의 오류도 찾아주고 재전송한다.

37 | - 같은 네트워크에 있는 여러 대의 컴퓨터들이 데이터를 주고 받기 위해서 필요

38 | - MAC 주소를 가지고 통신하게 된다.

39 | - 장비로는 브리지, 스위치가 있다.

40 | - 프로토콜로는 이더넷이 있다.

41 |

42 | 3. 네트워크 계층(Network Layer)

43 |

44 |

45 |

46 | > 데이터를 목적지까지 가장 안전하고 빠르게 전달하는라우팅 기능을 한다

47 |

48 | - 경로를 선택하고 주소를 정하고 경로에 따라 패킷을 전달해준다

49 | - 장비로는 대표적으로 "라우터(router)" 이다.

50 | - 프로토콜로는 IP, ARP, RARP, ICMP, IGMP

51 |

52 | 4. 전송 계층(Transport Layer)

53 |

54 |

55 |

56 | > 양 끝단의 사용자들이 데이터를 주고 받을 수 있게 한다

57 |

58 | - 네트워크 계층에서 네트워크 주소(컴퓨터-컴퓨터)까지 전송한다면 전송계층은 포트 주소(프로세스-프로세스)까지 전송 담당

59 | - 1,2,3계층으로 인해 전세계로 데이터를 송수신할 수 있게 됨. 하지만 데이터를 전달만할뿐 수신 호스트가 패킷을 수신할 준비가 되었는지, 전송과정에서 패킷이 손상되거나 유실되지는 않았는지 등의 문제들은 신경쓰지 않음

60 | - 패킷이 전송 과정에서 아무 문제 없이 제대로 수신지 컴퓨터에 도착할 수 있도록 패킷 전송을 제어하는 역할은 전송 계층이 담당 (시퀀스 넘버 기반 패킷 흐름제어, 오류 제어 등)

61 | - 프로토콜은 TCP, UDP

62 |

63 |

64 | 5. 세션 계층(Session Layer)

65 |

66 | > 데이터가 통신하기 위한 논리적인 연결 담당

67 |

68 | - 1~4계층까지 주된 내용이 데이터 전달 이라면, 5계층부터는 컴퓨터 내의 프로세스들에 의해 데이터를 만드는 작업

69 | - 1~4계층의 정상적인 역할 수행으로 네트워크 세션이 생성

70 | - 네트워크상 양쪽 연결을 관리하고 연결을 지속 시켜 주는 계층

71 | - 응용프로그램간의 대화를 유지하기 위한 구조 제공

72 | - 동기화 담당

73 | - 특정 지점에서 송수신 오류가 발생하면 이전에 동기점으로 설정한 통신이 완벽했던 지점부터 다시 재전송.

74 | - 암호화, 로그인 기능, 호스트 인증 기능

75 | - **세션이란?**

76 |

77 | 세션이란 일정 시간 동안 같은 사용자로부터 들어오는 일련의 요구를 하나의 상태로 보고 그 상태를 일정하게 유지하는 기술을 말한다. 여기서 일정 시간이란, 방문자가 웹 브라우저를 통해 웹 서버에 접속한 시점으로부터 웹 브라우저는 종료함으로써 연결을 끝내기 까지의 기간을 말한다. 즉, 방문자가 웹 서버에 접속해 있는 상태를 하나의 단위로 보고 세션이라고 부른다.

78 |

79 | - 프로토콜로는 SSH, TLS

80 |

81 | 6. 표현 계층(Presentation Layer)

82 |

83 | > 데이터변환, 압축, 암호화 지원

84 |

85 | - 응용 계층의 데이터를 세션계층이 다룰 수 있는 형태로 바꾸고 세션계층의 데이터를 응용계층이 이해할 수 있는 형태로 바꾸고 전달하는 일 담당

86 | - 응용 계층에서 표현하는 다양한 표현양식을 공통적인 전송형식으로 변환

87 | - 한 시스템의 애플리케이션에서 보낸 정보를 다른 시스템의 애플리케이션 층이 읽을 수 있도록 하는 층

88 | - 데이터를 하나의 표현 형태로 변환하여 두 장치가 일관되게 전송데이터를 이해할 수 있도록 한다

89 | - 코드 간의 번역을 담당하여 사용자 시스템에서 데이터의 형식상 차이를 다루는 부담을 응용 계층으로부터 덜어 준다.

90 | - 데이터 번역자 로서의 역할

91 | - 프로토콜로는 JPEG, MPEG(오디오, 비디오)

92 |

93 | 7. 응용 계층(Application Layer)

94 |

95 | > 사용자가 네트워크에 접속 가능 하게 해주는 계층

96 |

97 | - 사용자가 보는 소프트웨어의 UI, 사용자의 입출력 부분(I/O) 등을 담당하는 계층이다.

98 | - 사용자에게 서비스를 제공하고 사용자가 제공한 정보나 명령을 하위계층으로 전달하는 역할

99 | - 응용 프로세스와 직접 관계하여 일반적인 응용 서비스를 수행한다.

100 | - 포로토콜로는 HTTP, FTP, DNS, SMTP, Telnet

107 |

108 | ## 한 단어 요약

109 |

110 | - 상위 계층은 하위 계층의 부족한 점을 보완한다

111 | - 1-전기, 2-맥, 3-IP, 4-포트, 5-세션, 6-표현, 7-사용자

112 |

113 |

114 | ## reference

115 |

116 | [https://dncjf64.tistory.com/379](https://dncjf64.tistory.com/379)

117 |

--------------------------------------------------------------------------------

/Network/TCP_vs_UDP.pdf:

--------------------------------------------------------------------------------

https://raw.githubusercontent.com/cs-book/cs-knowledge-for-interview/cf680a1aeea565553e7a2a950abd4e07c7c12f0e/Network/TCP_vs_UDP.pdf

--------------------------------------------------------------------------------

/Network/symmentric-key_vs_public-key.md:

--------------------------------------------------------------------------------

1 | # 대칭키 암호화 vs 공개키(비대칭키) 암호화

2 |

3 | ## 대칭키 암호화

4 |

5 | #### 암호화와 복호화에 사용하는 키가 동일한 암호화 방식

6 |

7 | - 대표 알고리즘: DES, 3DES, AES, SEED, ARIA, HIGHT, IDEA, RC5

8 | - 장점

9 | - 비교적 연산 속도가 빠름

10 | - 암호화 할 수 있는 평문의 길이 제한이 없음

11 | - 단점

12 | - 키를 교환해야하 하는 문제(키 분배 문제)가 발생

13 | - 키 교환 중 키가 탈취될 수 있는 문제

14 | - 사람이 증가할수록 따로 모든 키교환을 해야하기 때문에 관리할 키가 방대하다.

15 | - 인증, 무결성 지원이 부분적으로만 가능하며, 부인방지기능을 제공하지 못한다.

16 |

17 | ### 이해를 돕기 위한 예시

18 |

19 | > 철수는 영희에게 A라는 열쇠로만 열 수 있는 비밀상자를 전달하고자 한다.

20 | >

21 | > 그렇다면 철수는 비밀상자는 물론이고, 이 상자를 열 수 있는 A열쇠 또한 안전하게 영희에게 전달해야한다.

22 | >

23 | > 만약 비밀상자와 함께 열쇠를 담아 보내주면, 중간에 다른사람이 가로채 상자를 열어볼 수 있게된다.

24 | >

25 | > 따라서 이 열쇠는 비밀상자와는 다른 경로로 안전하게 전달되어야한다.

26 | >

27 | > 이처럼 키를 안전하게 교환하는 것이 대칭키 암호화 방식의 가장 중요한 부분이다.

28 |

29 | ## 공개키(비대칭키) 암호화

30 |

31 | #### 암호화와 복호화에 사용하는 키가 다른 암호화 방식

32 |

33 | - 대표 알고리즘: Diff-Hellman, RSA, DSA, ECC, Rabin, ElGamal

34 | - 장점

35 | - 키 분배 및 관리가 용이

36 | - 관리할 키 개수가 상대적으로 적다

37 | - 기밀성, 인증, 무결성을 지원, 특히 부인방지 기능 제공

38 | - 단점

39 | - 비교적 연산 속도가 느림

40 | - 암호화 할 수 있는 평문의 길이 제한이 있음

41 |

42 | ### 이해를 돕기 위한 예시

43 |

44 | - 개인키를 활용한 암호화 방식과 공개키를 활용한 암호화 방식 2가지로 나뉨

45 |

46 | #### 1) 공개키로 암호화 하는 경우

47 |

48 | - 어떤 정보를 특정 사용자에게 보낼 경우 해당 사용자의 공개키를 통해 암호화하여 전송

49 | > 철수는 누구나 알 수 있는 영희의 공개키를 통해 비밀상자를 암호화 한 후 영희에게 보낸다.

50 | >

51 | > 이 상자를 열어보기 위해서는 영희의 개인키가 필요하다.

52 | >

53 | > 영희의 개인키는 영희 자기자신만 가지고 있기 때문에, 안전하게 열어볼 수 있다.

54 | >

55 | > 위에 언급한 대칭키에서의 키값 교환에 따른 문제를 해결한 방법이라고 할 수 있다.

56 |

57 | #### 2) 개인키로 암호화 하는 경우

58 |

59 | - 어떤 정보를 특정 사용자에게 보낼 경우 자기자신의 개인키를 통해 암호화하여 전송

60 | > 철수는 자신만의 개인키를 통해 비밀상자를 암호화하여 영희에게 보낸다.

61 | >

62 | > 이 비밀상자는 철수의 공개키가 있어야만 열 수 있다.

63 | >

64 | > 철수의 공개키는 누구나 알 수 있기때문에, 영희는 비밀상자를 열어볼 수 있다.

65 |

66 | - Q. 중간에 탈취되면 공개된 공개키를 통해 아무나 열 수 있지 않을까?

67 | - A. 그렇다. 누구나 열 수 있다.

68 | - Q. 그렇다면 왜 이런 방법을 쓰는가?

69 | - A. 상자안에 뭐가 들었는지 ‘내용’ 보다는 누가 보냈는지 ‘출처’에 초점을 둔 방식이다.

70 | > 즉, 철수의 개인키로 암호화 한 비밀상자는 철수의 공개키를 통해서 열 수 있기 때문에,

71 | >

72 | > 만약 어떤 상자가 철수의 공개키로 열린다면, 이 상자는 철수가 보낸게 확실하다는 의미이다.

73 |

74 | - 이러한 기술은 데이터 제공자의 신원이 보장되는 ‘전자서명’ 등의 공인인증 체계의 기본이 된다.

75 |

76 | ### 정보보호의 목표 5가지

77 |

78 | 1. 기밀성(Confidentiality) : 오직 인가된 사람, 인가된 프로세스, 인가된 사스템만이 알 필요성에 근거하여 사스템에 접근해야 한다는 원칙

79 |

80 | *위협요소 - 도청, 사회공학

81 |

82 | 2. 무결성(Integrity) : 정보의 내용이 불법적으로 생성 또는 변경되거나 삭제되지 않도록 보호되어야 하는 성질

83 |

84 | *위협요소 - 논리폭탄, 백도어, 바이러스

85 |

86 | 3. 가용성(Avaliability) : 정당한 사용다가 정보시스템의 데이터 또는 자원을 필요할 때 지체 없이 원하는 객체 또는 자원에 접근하여 사용할 수 있는 성질

87 |

88 | *위협요소 - DoS, DDoS, 지진, 홍수, 화재

89 |

90 | 4. 인증성(Authentication) : 임의 정보에 접근할 수 있는 객체의 자격이나 객체의 내용을 검증하는데 사용되는 성질

91 |

92 | 5. 부인방지(Non-repudiation) : 행위나 이벤트의 발생을 증명하여 나중에 그런 행위나 이벤트를 부인할 수 없도록 하는 것

93 |

94 | ### 참고자료

95 |

96 | https://universitytomorrow.com/22

97 |

98 | https://m.blog.naver.com/PostView.naver?isHttpsRedirect=true&blogId=sharp428&logNo=220586189288

99 |

--------------------------------------------------------------------------------

/OS/CPU_scheduler.md:

--------------------------------------------------------------------------------

1 | # CPU 스케줄러

2 |

3 | ## CPU 스케줄러란?

4 |

5 | 다중 프로그래밍을 가능하게 하기 위한 운영체제의 동작 기법

6 |

7 | 어떤 프로세스에 cpu를 배정할 지 결정

8 |

9 | 모든 프로세스가 공평하게 작업할 수 있도록 하기 위해 사용

10 |

11 | ## CPU 스케줄러의 종류

12 |

13 |

14 |

15 | 1. 장기 스케줄러

16 |

17 | 메모리에 올라가 있는 프로세스의 수를 제어

18 |

19 | 시스템의 과부하를 막기 위해 어떤 작업을 받아들일지 결정

20 |

21 | 2. 단기 스케줄러

22 |

23 | 프로세스에 cpu를 할당

24 |

25 | 3. 중기 스케줄러

26 |

27 | cpu를 사용하려는 프로세스 간 중재하여 일시 보류 & 재활성화 담당

28 |

29 | 단기 스케줄링이 원만히 이루어지도록 완충하는 역할

30 |

31 |

32 | ## CPU 스케줄링 목적

33 |

34 | 1. 공평성

35 |

36 | 모든 프로세스가 자원을 공평하게 배정받아야 하며, 특정 프로세스가 배제돼선 안 된다

37 |

38 | 2. 효율성

39 |

40 | 시스템 자원을 놀리는 시간 없이 스케줄링해야 한다

41 |

42 | 3. 안정성

43 |

44 | 우선순위를 사용하여 중요한 프로세스가 먼저 처리되도록 해야 한다

45 |

46 | 4. 반응 시간 보장

47 |

48 | 응답이 없는 경우 사용자는 시스템이 멈춘 것으로 가정하기 때문에 시스템은 적절한 시간 안에 프로세스의 요구에 반응해야 한다

49 |

50 | 5. 무한 연기 방지

51 |

52 | 특정 프로세스의 작업이 무한히 연기되어서는 안 된다

53 |

54 | 6. CPU 사용율을 늘림

55 |

56 | 가능하면 많은 일을 수행한다

57 |

58 | 7. 기아 현상을 낮춤

59 |

60 | 특정 프로세스의 작업이 무한히 연기돼선 안 된다

61 |

62 | +) 기아현상이란?

63 |

64 | 우선 순위로 작업을 처리할 때 우선순위가 낮은 작업은 영원히 처리되지 않는 문제

65 |

76 |

77 | - 선점형 스케줄링

78 |

79 |

80 |

81 | - 실행 도중 다른 프로세스에게 CPU를 뺏길 수 있음

82 | - 낮은 우선순위를 가진 프로세스보다 높은 우선순위를 가진 프로세스가 CPU를 선점하는 방식

83 | - 우선순위가 높은 프로세스를 빠르게 처리해야할 때 유용

84 | - 선점이 일어날 경우, 오버헤드가 발생하고 처리시간 예측이 힘들다

85 |

86 |

87 | ## 스케줄링 알고리즘

88 |

89 |

90 |

91 | - 비선점 스케줄링

92 | 1. 우선순위 스케줄링

93 | - 프로세스마다 우선순위를 붙여 우선순위가 높은 프로세스를 먼저 실행하는 방식

94 | - 우선순위가 동일한 프로세스는 FIFO 순서로 스케줄링함

95 | - 단점 : 우선순위가 낮은 프로세스는 무한정 연기돼 기아현상이 발생

96 |

97 | 2. 기한부 스케줄링

98 | - 프로세스에 일정한 시간을 제공하고 그 시간안에 프로세스를 완료하도록 하는 기법. 일정시간동안 프로세스가 완료되지 않으면 삭제하고 다시 실행한다.

99 | - 단점 : 주어진 시간 내에 완료되지 못했을 때 제거되거나 처음부터 다시 실행되기 때문에 손해 발생한다. 작업 시간이나 상황 등 정보를 미리 예측하기 어렵다.

100 |

101 | 1. FCFS 스케줄링(First Come First Served**)**

102 | - 선입선출 방식, 준비 큐에 도착한 순서대로 CPU를 할당

103 | - 모든 프로세스의 우선순위가 동일하고, 프로세스의 CPU 처리 시간을 따로 고려하지 않기 때문에 매우 단순하고 공평한 방법이다.

104 | - 단점 : CPU 처리 시간이 긴 프로세스가 앞에 올 경우 뒤의 프로세스가 한없이 기다려야 하기 때문에 비효율적이게 된다.

105 |

106 | 2. SJF 스케줄링(Shortest Job First)

107 | - 준비 큐에 있는 프로세스 중 실행 시간이 가장 짧은 작업부터 CPU를 할당

108 | - 늦게 도착하더라도 CPU 처리 시간이 앞에 대기중인 프로세스보다 짧으면 먼저 CPU를 할당받을 수 있다.

109 | - 단, 비선점형 방식이기 때문에 CPU를 사용중인 프로세스보다 처리 시간이 짧더라도 빼앗지는 못한다.

110 | - 단점 : 기아 현상이 발생한다. 처리 시간이 긴 프로세스의 경우 처리 시간이 짧은 프로세스가 계속해서 들어온다면 대기 큐에서 영영 CPU를 할당받지 못할 수 있다.

111 |

112 | 3. HRN 스케줄링(Highest response ratio next)

113 | - 수행시간의 길이와 대기 시간을 모두 고려해 우선순위를 정한다.

114 | - SJF 스케줄링에 Aging 기법을 합친 비선점형 알고리즘이다.

115 | - Aging이란 나이를 먹는다는 의미 그대로 starvation을 해결하기 위해 대기 시간이 길어지면 우선순위를 높여주는 방법이다.

116 | - SJF와 마찬가지로 실행 시간이 적은 프로세스의 우선 순위가 높지만 대기 시간이 너무 길어지면 실행 시간이 길더라도 CPU를 할당받을 수 있다. 하지만 여전히 공평성이 말끔히 해결되지는 않는다.

117 |

118 |

119 | - 선점 스케줄링

120 | 1. RR 스케줄링

121 | - 각 프로세스는 같은 크기의 CPU 시간을 할당 받고 선입선출에 의해 실행된다.

122 | - 할당시간이 너무 크면 선입선출과 다를 바가 없어지고, 너무 작으면 오버헤드가 너무 커진다.

123 |

124 | 1. SRTF 스케줄링(Shortest Remaining Time First)

125 | - 먼저 온 프로세스가 CPU를 할당받고 있더라도 남은 처리 시간이 뒤에 온 프로세스의 처리 시간보다 길면 CPU를 빼앗김

126 | - 장점 : 어떤 알고리즘보다 평균 대기 시간이 짧다

127 | - 단점 : 선점형 방식이기 떄문에 문맥교환이 잦아 오버헤드가 커진다. 기아현상이 심각하게 발생할 수 있다. CPU의 예상 시간을 예측하기가 힘들기 때문에 실제로 사용되기 어렵다

128 |

129 | 2. 다단계 큐 스케줄링

130 |

131 |

132 |

133 | - 우선순위에 따라 준비 큐를 여러 개 사용하는 방식

134 | - 우선순위가 높은 큐에 먼저 CPU가 할당되어 큐에 속한 모든 프로세스가 처리되야 다음 우선순위 큐가 실행될 수 있다. 그리고 한 번 우선순위가 매겨저 준비 큐에 들어가면 이 우선순위는 바뀌지 않는다.

135 | - 각 큐는 독립적인 스케줄링 알고리즘을 가질 수 있는데, 보통 전면 프로세스들이 속해있는 큐는 우선순위고 높고 라운드 로빈 스케줄링을 사용해 타임 슬라이스를 작게한다.

136 | - 후면 프로세스에는 사용자와의 상호작용이 없으므로 가장 간단한 FCFS 방식으로 처리한다. 보통 총 CPU 시간이 전면 프로세스의 처리에 80%, 후면 프로세스 처리에 20%가 할당된다.

137 | - 단점 : 기아현상과 공평성 문제

138 |

139 | 3. 다단계 피드백 큐 스케줄링

140 |

141 |

142 |

143 | - 다단계 큐의 공평성 문제를 완화하기 위해 우선순위 하락이 가능한 알고리즘이다. 우선순위가 변동되기 때문에 큐 사이의 이동이 가능하다.

144 | - 한 번 CPU를 할당받은 프로세스는 우선순위가 조금 낮아진다. 따라서 더 낮은 큐로 이동하게 된다. (우선순위가 높아져 상위 큐로 이동할 수도 있다)